Di era digital yang serba terhubung, perusahaan tak luput dari ancaman keamanan siber yang kian canggih. Celah keamanan atau vulnerability bagaikan pintu gerbang bagi para peretas untuk melancarkan aksinya, mencuri data sensitif, dan mengganggu operasional bisnis.

Di sinilah Vulnerability Assessment (VA) hadir sebagai pahlawan penyelamat. VA merupakan proses sistematis untuk mengidentifikasi, menganalisis, dan mengklasifikasikan kerentanan dalam sistem, jaringan, atau aplikasi perusahaan.

Artikel ini akan mengupas tuntas tentang apa itu Vulnerability Assessment, mengapa penting bagi perusahaan, dan bagaimana pelaksanaannya. Temukan kunci untuk menjaga keamanan data dan aset berharga perusahaan Anda di era digital yang penuh risiko ini!

Apa itu Vulnerability Assessment?

Vulnerability Assessment (VA) adalah proses evaluasi sistematis untuk mengidentifikasi, menganalisis, dan mengklasifikasikan kerentanan keamanan dalam sistem, jaringan, atau infrastruktur TI organisasi. Kerentanan ini bagaikan celah yang dapat dieksploitasi peretas untuk mencuri data atau merusak sistem.

VA dapat dilakukan secara otomatis menggunakan tools, memungkinkan monitoring berkelanjutan dan remediasi cepat terhadap kerentanan terbaru. VA membantu perusahaan memahami kerentanan mana yang paling berisiko, sehingga penambalan dapat dilakukan sebelum peretas melancarkan aksinya.

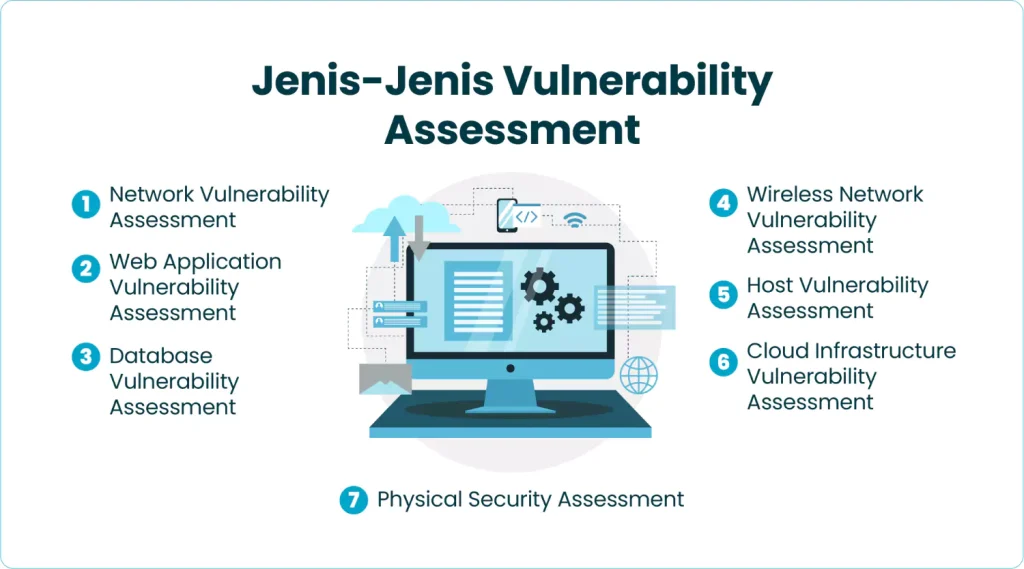

Jenis-Jenis Vulnerability Assessment

Seperti yang diketahui bahwa Vulnerability Assessment adalah langkah penting untuk menjaga keamanan infrastruktur IT. Namun, ada berbagai jenis VA yang masing-masing memiliki fokus tersendiri. Berikut beberapa jenis VA yang umum dilakukan:

1. Network Vulnerability Assessment

Network Vulnerability Assessment berfokus pada identifikasi kerentanan pada infrastruktur jaringan, seperti router, switch, firewall, dan perangkat jaringan lainnya. Tujuannya adalah untuk mengamankan arus lalu lintas data dan menemukan celah yang bisa dieksploitasi oleh penyerang.

Dengan Network Vulnerability Assessment, Anda dapat menemukan celah keamanan pada perangkat inti jaringan, mengidentifikasi celah pada protokol dan layanan jaringan, dan menemukan celah yang bisa dieksploitasi penyerang.

2. Web Application Vulnerability Assessment

Web Application Vulnerability Assessment (WAVA) ditujukan untuk menilai kerentanan yang ada pada aplikasi web. Di era digital, aplikasi web menjadi target empuk bagi peretas, sehingga penting untuk memastikan aplikasi web Anda tahan terhadap berbagai serangan siber.

3. Database Vulnerability Assessment

Database Vulnerability Assessment (DVA) bertujuan untuk mengidentifikasi celah dalam pengelolaan dan pengamanan database. Database menyimpan data sensitif yang berharga, seperti informasi pelanggan dan karyawan, sehingga melindunginya dari akses tidak sah dan kebocoran data menjadi krusial.

4. Wireless Network Vulnerability Assessment

Jaringan nirkabel (WiFi) sering kali menjadi titik masuk bagi peretas. Oleh karena itu, penting untuk melakukan Vulnerability Assessment pada jaringan nirkabel untuk mendeteksi kelemahan dalam konfigurasi keamanan dan enkripsi WiFi. Assessment ini adalah langkah penting untuk menjaga keamanan jaringan nirkabel dan melindungi data Anda.

5. Host Vulnerability Assessment

Host Vulnerability Assessment (HVA) berfokus pada identifikasi kerentanan pada sistem operasi, aplikasi, dan layanan yang berjalan di host atau server. Dengan demikian, perusahaan dapat melakukan pencegahan dari ancaman dalam dan luar jaringan. HVA membantu memperkuat sistem operasi dan aplikasi dan mencegah serangan siber.

6. Cloud Infrastructure Vulnerability Assessment

Seiring perpindahan banyak perusahaan ke lingkungan Cloud, memastikan keamanan Cloud infrastructure menjadi semakin penting. Cloud Vulnerability Assessment (CVA) membantu Anda menilai kerentanan dalam layanan Cloud yang digunakan oleh perusahaan.

CVA dapat memastikan keamanan dengan cara menemukan dan memperbaiki celah keamanan dalam layanan Cloud seperti penyimpanan, komputasi, dan jaringan. CVA juga berperan penting dalam mencegah kebocoran data sensitif yang disimpan di Cloud.

7. Physical Security Assessment

Physical Vulnerability Assessment (PVA) mengevaluasi sistem keamanan fisik seperti pengawasan kamera, akses pintu, dan perlindungan fisik lainnya untuk memastikan keamanan aset dan personel. Selain itu, PVA juga membantu Anda untuk mencegah perampokan dan pencurian aset dari perampokan, pencurian, dan sabotase.

Kenapa Bisnis Perlu Melakukan Vulnerability Assessment?

Vulnerability Assessment (VA) adalah langkah penting untuk menjaga keamanan IT perusahaan Anda. VA membantu Anda mengidentifikasi kelemahan dan risiko keamanan sebelum dieksploitasi oleh penjahat siber.

Alasan kenapa melakukan VA sangat penting akan dijabarkan di bawah ini!

- Melakukan Deteksi Dini: Identifikasi ancaman dan kelemahan keamanan sistem sejak dini, sebelum pelanggaran terjadi.

- Memprioritaskan Perbaikan: Pahami kerentanan berdasarkan prioritas, urgensi, dan dampak yang dapat ditimbulkan.

- Mencegah Pelanggaran Data: Melindungi data sensitif dari kebocoran dan akses tidak sah.

- Mematuhi Regulasi: Hindari denda dan tuntutan hukum akibat pelanggaran data.

- Meningkatkan Keamanan Siber: Dapatkan pemahaman menyeluruh tentang infrastruktur IT Anda dan tingkatkan postur keamanan secara keseluruhan.

VA merupakan langkah awal yang esensial dalam proses uji penetrasi. Pentester menggunakan hasil VA untuk mengidentifikasi kerentanan tingkat tinggi dan memverifikasinya melalui eksploitasi.

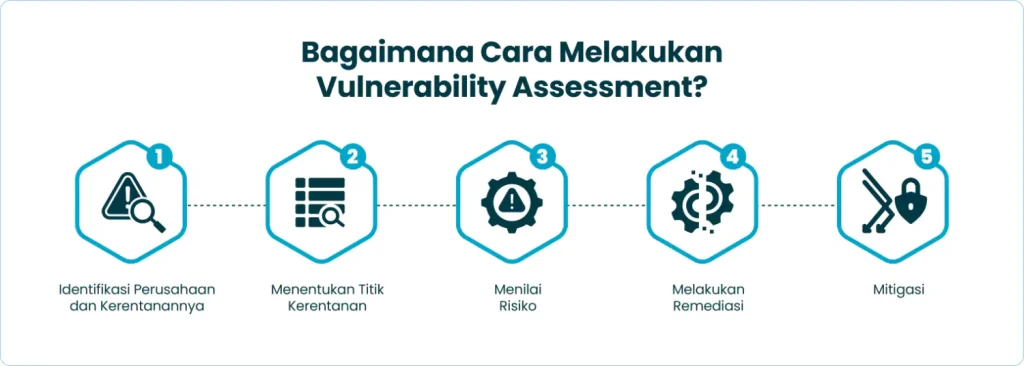

Bagaimana Cara Melakukan Vulnerability Assessment?

Dengan mengetahui cara kerja Vulnerability Assessment, Anda dapat mengambil langkah-langkah proaktif untuk memperbaikinya dan mencegah eksploitasi oleh penjahat siber. Berikut adalah langkah-langkah umum dalam melakukan VA:

1. Identifikasi Perusahaan dan Kerentanannya

Langkah awal Vulnerability Assessment (VA) adalah mengidentifikasi semua aset dan data penting yang perlu dilindungi. Identifikasi dilakukan pada perangkat keras, perangkat lunak, aplikasi, data sensitif, hingga infrastruktur jaringan.

Pemetaan aset ini harus mempertimbangkan toleransi risiko perusahaan, model bisnis, dan kelemahan yang ada. Setelah pemetaan selesai, daftar lengkap kerentanan pada sistem keamanan yang ada pada sistem komputasi dan infrastruktur perusahaan akan dibuat.

Pengujian kerentanan dilakukan dengan dua cara:

- Authenticated Scans: Pemindai diizinkan untuk mengakses sumber yang dialiri jaringan dengan menggunakan protokol administrasi. Hal ini memberikan akses ke “low level data” seperti sistem operasi, perangkat lunak yang terpasang, masalah konfigurasi, kontrol akses, dan keamanan.

- Unauthenticated Scans: Pemindai tidak diizinkan untuk mengakses sumber yang dialiri jaringan. Hasil dari unauthenticated scans tidak dapat sepenuhnya dipercaya untuk mengetahui sistem operasi dan perangkat lunak yang terpasang.

2. Menentukan Titik Kerentanan

Setelah pemindaian Vulnerability Assessment (VA) selesai, langkah selanjutnya adalah melakukan penentuan akar permasalahan. Tujuannya untuk menentukan komponen mana yang bertanggung jawab atas kerentanan yang ditemukan.

Dengan demikian, Anda dapat memahami penyebab utama kerentanan, apakah itu kesalahan konfigurasi, perangkat lunak yang ketinggalan zaman, atau masalah lain.Sehingga dapat dengan mudah fokus pada perbaikan yang tepat dan memaksimalkan efektivitas upaya remediasi.

3. Menilai Risiko

Risk Assessment adalah langkah penting dalam Vulnerability Assessment (VA) yang bertujuan untuk menetapkan prioritas penanganan kerentanan. Proses ini melibatkan klasifikasi kerentanan berdasarkan tingkat keparahannya (High, Medium, Low) menggunakan alat khusus.

Untuk menentukan urutan perbaikan, tim keamanan akan mempertimbangkan beberapa faktor tambahan. Faktor-faktor ini meliputi sistem yang terdampak, jenis data sensitif yang tersimpan, ketergantungan bisnis pada sistem tersebut, kemudahan eksploitasi kerentanan, dan potensi dampak yang ditimbulkan jika kerentanan berhasil dimanfaatkan.

Dengan melakukan Risk Assessment, perusahaan dapat memfokuskan upaya perbaikan pada kerentanan yang paling berisiko terlebih dahulu. Hal ini memungkinkan alokasi sumber daya keamanan secara efektif dan menghasilkan pengembalian investasi (ROI) yang optimal dari pelaksanaan VA.

4. Melakukan Remediasi

Remediasi adalah langkah krusial dalam Vulnerability Assessment (VA) untuk memperbaiki dan menangani kerentanan keamanan yang teridentifikasi. Tanpa remediasi yang tepat dan cepat, kerentanan ini dapat menjadi celah bagi para penjahat siber untuk melancarkan serangan.

Remediasi dapat membantu melindungi bisnis Anda dari berbagai ancaman siber seperti malware, ransomware, phishing, dan lainnya. Namun, langkah-langkah remediasi yang tepat dapat bervariasi tergantung pada jenis kerentanan yang ditemukan.

5. Mitigasi

Mitigasi adalah langkah penting dalam Vulnerability Assessment (VA) untuk meminimalkan risiko yang terkait dengan kerentanan yang ditemukan. Tujuan utama mitigasi adalah untuk mencegah eksploitasi dan meminimalkan potensi kerusakan jika kerentanan berhasil dieksploitasi.

Beberapa contoh langkah mitigasi yang umum dilakukan:

- Mengganti perangkat lunak atau perangkat keras yang sudah usang. Menggantinya dengan versi yang lebih baru dapat membantu meningkatkan keamanan.

- Enkripsi data dapat melindungi informasi sensitif dari akses yang tidak sah jika terjadi pelanggaran data.

- Kontrol keamanan baru seperti firewall, sistem deteksi intrusi, dan sistem pencegahan intrusi dapat membantu mendeteksi dan mencegah serangan siber.

- Pemantauan berkelanjutan terhadap sistem dan jaringan Anda dapat membantu mengidentifikasi aktivitas mencurigakan dan mendeteksi serangan sejak dini.

Apa yang Ada di Dalam Laporan Vulnerability Assessment?

Laporan Vulnerability Assessment (VA) diibaratkan sebagai petunjuk untuk menemukan kelemahan keamanan dalam sistem Anda. Laporan ini bukan hanya daftar kerentanan, tetapi panduan lengkap untuk memperkuat infrastruktur IT Anda.

Lebih dalam, temukan detail-detail penting:

- Ringkasan Kerentanan: Gambaran singkat tentang semua kerentanan yang ditemukan, termasuk jenis dan tingkat keparahannya.

- Komponen yang Terdampak: Identifikasi sistem atau perangkat lunak yang rentan terhadap setiap kerentanan.

- Deskripsi dan Bukti: Penjelasan rinci tentang setiap kerentanan, termasuk bukti yang ditemukan selama pengujian.

- Skor Risiko (CVSS): Penilaian tingkat keparahan kerentanan berdasarkan standar industri, membantu dalam menentukan prioritas.

- Rekomendasi Remediasi: Solusi yang disarankan untuk mengatasi setiap kerentanan, termasuk langkah-langkah dan sumber daya yang diperlukan.

Apa Risiko Pelaksanaan Vulnerability Assessment?

Vulnerability Assessment (VA) adalah alat penting untuk mengidentifikasi kelemahan keamanan, namun pelaksanaannya perlu diwaspadai. Meskipun VA menawarkan informasi penting, tetap saja terdapat risiko yang bisa terjadi. Berikut beberapa hal yang perlu diwaspadai:

- Waspada terhadap Positif Palsu: VA tanpa validasi eksploitasi dapat menghasilkan informasi yang keliru tentang keamanan Anda. Hal ini bisa berujung pada inisiatif keamanan yang tidak tepat sasaran dan membuang sumber daya. Untuk mengurangi risiko ini, gunakan kombinasi metode pemindaian, termasuk pengujian manual dan validasi eksploitasi.

- Hindari Penolakan Layanan (DoS): VA otomatis berpotensi menyebabkan lonjakan lalu lintas jaringan yang dapat membuat sistem target lumpuh (DoS). Untuk mencegahnya, lakukan penjadwalan pemindaian dengan cermat, hindari jam sibuk. Batasi kecepatan dan cakupan pemindaian serta gunakan alat VA dengan fitur kontrol lalu lintas.

Kesimpulan

Secara keseluruhan, VA membantu untuk mengidentifikasi kelemahan dalam infrastruktur IT dalam menunjukkan arah potensi bahaya. Penetration Testing kemudian bertugas untuk menguji sistem secara mendalam dan menyeluruh untuk menemukan celah yang dapat dieksploitasi oleh peretas.

Dengan menggabungkan Vulnerability Assessment dan Penetration Testing, Anda dapat membangun pertahanan siber yang kuat. Digital Solusi Grup siap membantu Anda dalam membangun perlindungan tersebut. Hubungi kami untuk konsultasi dan dapatkan penawaran terbaik untuk layanan Vulnerability Assessment dan Penetration Testing!