Saat ini, keamanan siber menjadi aspek krusial yang tak bisa diabaikan. Salah satu ancaman yang cukup berbahaya namun sering kali kurang dipahami adalah IP spoofing. Teknik ini digunakan oleh peretas untuk menyamarkan identitas mereka dengan memalsukan alamat IP, sehingga terlihat seolah-olah mereka berasal dari sumber yang tepercaya.

IP spoofing bisa menjadi pintu masuk bagi berbagai serangan lanjutan seperti DDoS, pencurian data, hingga akses tidak sah ke jaringan internal. Meski terdengar teknis, memahami IP spoofing penting bagi siapa saja yang terhubung ke internet—baik individu, pelaku usaha, hingga administrator sistem.

Dengan mengetahui cara kerja, potensi bahaya, dan langkah-langkah pencegahan yang bisa diterapkan, kita bisa melindungi sistem dan data dari risiko yang ditimbulkan oleh serangan ini. Artikel ini akan membahas secara lengkap tentang apa itu IP spoofing, mengapa ia berbahaya, dan bagaimana cara mencegahnya agar keamanan jaringan tetap terjaga.

Apa itu IP Spoofing?

IP Spoofing adalah teknik manipulasi jaringan yang digunakan untuk menyamarkan identitas pengirim dengan cara memalsukan alamat IP sumber dalam paket data. Tujuannya adalah agar paket tersebut tampak seolah-olah berasal dari perangkat atau server yang tepercaya.

Teknik ini biasanya digunakan oleh pelaku kejahatan siber untuk menyusup ke dalam sistem, melewati kontrol keamanan jaringan, atau meluncurkan serangan seperti DDoS (Distributed Denial of Service) dan Man-in-the-Middle (MitM).

Dalam banyak kasus, IP spoofing tidak bekerja sendirian, melainkan menjadi bagian dari rangkaian serangan yang lebih kompleks. Misalnya, dalam serangan DDoS, pelaku akan mengirimkan ribuan permintaan ke server dengan alamat IP palsu, membuat server kebanjiran lalu lintas dan akhirnya lumpuh. Karena alamat IP yang digunakan palsu, sulit bagi sistem untuk melacak sumber serangan yang sebenarnya.

Cara Kerja IP Spoofing

Cara kerja IP spoofing berfokus pada manipulasi bagian header IP dalam paket data yang dikirim melalui jaringan. Langkah-langkah sederhananya bisa digambarkan seperti ini:

- Pelaku membuat paket data menggunakan alat atau skrip khusus.

- Sebelum mengirimkan paket tersebut ke target, pelaku mengganti alamat IP pengirim dengan alamat palsu.

- Paket dikirim ke jaringan target, yang kemudian menerimanya tanpa curiga, karena IP sumber terlihat sah.

- Jika target memberikan respon, balasan tersebut dikirim ke alamat IP palsu, bukan ke pelaku sebenarnya—kecuali jika pelaku sudah memiliki akses untuk memantau komunikasi, seperti dalam serangan MitM.

Teknik ini umumnya dilakukan dalam lingkungan jaringan terbuka yang tidak memiliki sistem validasi yang kuat terhadap asal-usul lalu lintas data. Banyak jaringan modern kini menggunakan filter dan teknik verifikasi paket (seperti ingress dan egress filtering) untuk mendeteksi dan memblokir upaya spoofing sejak awal.

Bahaya Serangan IP Spoofing

IP spoofing bukan sekadar teknik penyamaran alamat IP biasa—ia bisa menjadi dasar dari berbagai serangan siber berbahaya yang merugikan banyak pihak. Berikut ini beberapa bahaya utama dari serangan IP spoofing:

1. Serangan DDoS

Distributed Denial of Service (DDoS) adalah salah satu jenis serangan yang paling umum menggunakan IP spoofing. Dalam serangan ini, pelaku membanjiri server atau jaringan dengan lalu lintas palsu dalam jumlah besar. Alamat IP yang digunakan pada setiap permintaan dimanipulasi agar tampak berasal dari berbagai sumber, sehingga sulit untuk memblokir serangan hanya dengan menyaring IP tertentu.

Akibatnya, server menjadi kewalahan menangani permintaan yang tidak valid, menyebabkan penurunan performa, bahkan downtime total. Dalam skenario yang lebih kompleks, serangan ini bisa merusak reputasi bisnis, menimbulkan kerugian finansial, dan mengganggu layanan pelanggan.

2. Penyusupan dalam Komunikasi (Man-in-the-Middle Attack)

Dengan IP spoofing, pelaku dapat melakukan Man-in-the-Middle (MitM) Attack, yaitu menyusup ke dalam komunikasi antara dua pihak yang percaya bahwa mereka berkomunikasi secara langsung. Pelaku bisa mencegat, mengubah, atau bahkan menyisipkan data tanpa sepengetahuan kedua belah pihak.

Serangan ini sangat berbahaya dalam konteks komunikasi yang berisi informasi sensitif, seperti transaksi keuangan, login ke akun pribadi, atau transfer file penting. Karena komunikasi tampak sah secara teknis, korban jarang menyadari bahwa mereka sedang dimata-matai.

3. Bypass Autentikasi Berbasis IP

Beberapa sistem keamanan, terutama yang lebih tua atau tidak diperbarui, masih mengandalkan autentikasi berbasis alamat IP. Ini berarti akses hanya diberikan kepada perangkat dengan IP tertentu yang dianggap tepercaya. IP spoofing bisa digunakan untuk menyamar sebagai perangkat dengan IP yang diizinkan, sehingga pelaku bisa masuk tanpa otentikasi tambahan.

Dengan cara ini, pelaku bisa mengakses sistem internal perusahaan, data rahasia, atau bahkan kontrol terhadap infrastruktur jaringan tanpa diketahui. Ini adalah salah satu alasan mengapa keamanan berbasis IP sudah dianggap usang dan berisiko.

4. Pencurian Data Sensitif

Ketika pelaku berhasil menyusup ke jaringan menggunakan IP spoofing, mereka dapat mengakses, mencuri, atau memanipulasi data yang bersifat rahasia. Data ini bisa berupa informasi pelanggan, dokumen internal perusahaan, kredensial login, hingga detail transaksi finansial.

Pencurian data sensitif bisa berdampak jangka panjang: dari kebocoran data pelanggan yang merusak kepercayaan publik, hingga risiko hukum dan denda karena pelanggaran regulasi perlindungan data (seperti GDPR). Dalam beberapa kasus, data yang dicuri bahkan dijual di pasar gelap atau digunakan untuk pemerasan.

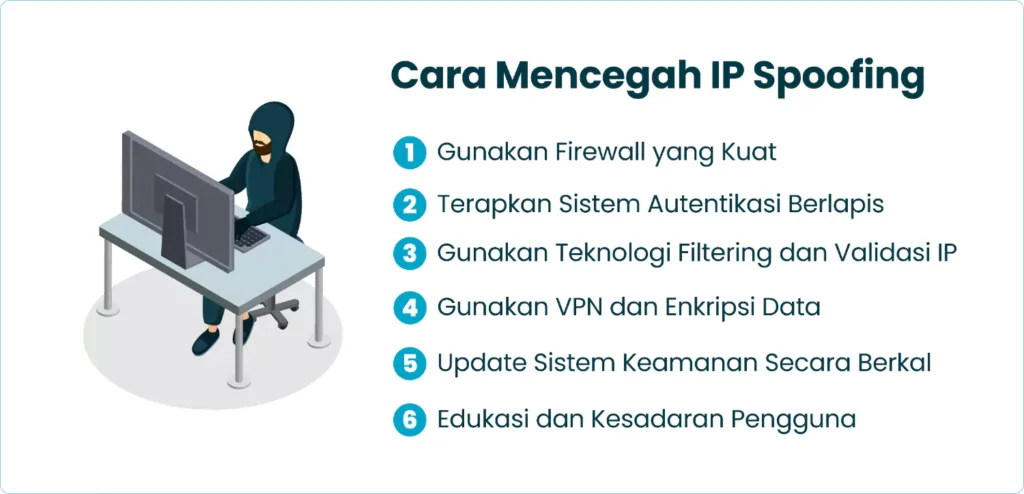

Cara Mencegah IP Spoofing

IP spoofing memang menjadi tantangan besar dalam dunia keamanan siber, tetapi bukan berarti tidak bisa dihadapi. Berikut ini adalah beberapa langkah penting yang bisa dilakukan untuk mencegah IP spoofing:

1. Gunakan Firewall yang Kuat

Firewall berfungsi sebagai penjaga gerbang utama dalam jaringan, dan memiliki peran vital dalam mencegah IP spoofing. Gunakan firewall canggih yang memungkinkan konfigurasi aturan deteksi IP palsu dan pemfilteran lalu lintas jaringan berdasarkan protokol, asal, dan tujuan paket data.

Firewall modern seperti Next-Generation Firewall (NGFW) biasanya dilengkapi dengan kemampuan untuk mengenali pola serangan, menganalisis traffic secara mendalam, dan memblokir lalu lintas mencurigakan secara otomatis. Dengan konfigurasi yang tepat, firewall dapat menjadi lapisan perlindungan yang sangat efektif terhadap paket data dengan IP palsu yang mencoba menyusup ke sistem.

2. Terapkan Sistem Autentikasi Berlapis

Salah satu kesalahan umum dalam sistem keamanan jaringan adalah mengandalkan alamat IP sebagai satu-satunya indikator kepercayaan. Padahal, IP bisa dengan mudah dipalsukan. Sangat penting untuk menerapkan multi-factor authentication (MFA) untuk mengamankan akses ke sistem dan aplikasi penting.

Dengan adanya autentikasi berlapis, pelaku tidak bisa serta-merta masuk ke dalam sistem hanya dengan meniru IP yang diizinkan. Mereka harus melewati tahap verifikasi tambahan, seperti memasukkan kode OTP, verifikasi melalui email, biometrik, atau perangkat otentikasi khusus.

3. Gunakan Teknologi Filtering dan Validasi IP

Ingress dan egress filtering adalah dua teknik krusial untuk memeriksa validitas paket data yang masuk dan keluar dari jaringan. Ingress filtering bekerja dengan cara menolak paket dari luar yang tidak sesuai dengan IP sumber yang seharusnya, sedangkan egress filtering mencegah perangkat dalam jaringan mengirim paket dengan IP palsu ke luar.

Selain itu, penerapan protokol seperti Reverse Path Forwarding (uRPF) dapat memverifikasi bahwa setiap paket yang masuk ke jaringan berasal dari jalur IP yang sah dan dapat dilacak. Dengan langkah ini, paket palsu dapat diblokir secara otomatis sebelum menyebabkan kerusakan.

4. Gunakan VPN dan Enkripsi Data

Menggunakan Virtual Private Network (VPN) merupakan cara efektif untuk menambah lapisan keamanan komunikasi dalam jaringan, terutama bagi pekerja jarak jauh atau organisasi dengan banyak koneksi dari luar. VPN akan mengenkripsi lalu lintas internet dan menyembunyikan informasi IP pengguna, sehingga mempersulit pelaku spoofing untuk melacak atau memanipulasi data.

Di samping itu, pastikan semua data sensitif yang ditransmisikan menggunakan protokol terenkripsi seperti HTTPS, SSL/TLS, dan SSH. Enkripsi membuat data yang dikirim tidak bisa dibaca atau dimodifikasi oleh pihak ketiga, bahkan jika pelaku berhasil menyusup ke jalur komunikasi.

5. Update Sistem Keamanan Secara Berkala

Sistem yang tidak diperbarui secara rutin lebih rentan terhadap eksploitasi, termasuk serangan IP spoofing. Vendor perangkat keras dan lunak secara berkala merilis patch keamanan untuk menutup celah kerentanan yang ditemukan.

Sangat penting untuk selalu memperbarui sistem operasi, firmware router dan switch, serta perangkat lunak keamanan seperti antivirus dan firewall. Selain update sistem, lakukan audit keamanan secara berkala untuk memastikan tidak ada konfigurasi yang keliru atau titik lemah dalam infrastruktur jaringan yang bisa dimanfaatkan oleh pelaku.

6. Edukasi dan Kesadaran Pengguna

Teknologi sekuat apapun tetap membutuhkan elemen manusia yang sadar akan ancaman siber. Banyak serangan berhasil karena kesalahan pengguna yang tidak waspada atau kurang memahami cara kerja serangan. Maka dari itu, edukasi dan pelatihan keamanan siber menjadi sangat penting.

Lakukan pelatihan rutin untuk meningkatkan kesadaran keamanan (security awareness) di antara staf dan pengguna sistem. Materi bisa mencakup cara mengenali email phishing, pentingnya menjaga kerahasiaan data login, hingga bagaimana melaporkan aktivitas mencurigakan. Dengan pengetahuan yang memadai, risiko keberhasilan serangan seperti IP spoofing dapat diminimalisir secara signifikan.

Jangan Remehkan Ancaman IP Spoofing

IP spoofing bukan sekadar teknik manipulasi alamat IP—ia bisa menjadi pintu gerbang bagi berbagai serangan siber berbahaya seperti DDoS, pencurian data, hingga penyusupan ke sistem internal perusahaan. Jika tidak ditangani dengan serius, serangan ini bisa melumpuhkan layanan, mencuri informasi sensitif, dan merusak reputasi digital sebuah organisasi dalam waktu singkat.

Terlebih lagi, karena pelaku menyamar menggunakan identitas palsu, pelacakan dan penanganannya sering kali menjadi lebih rumit. Memahami cara kerja IP spoofing dan mengambil langkah pencegahan adalah hal mutlak di era digital saat ini.

Dengan perlindungan berlapis seperti firewall yang kuat, autentikasi ganda, enkripsi data, dan edukasi pengguna, risiko serangan dapat ditekan secara signifikan. Ingat, keamanan jaringan bukan hanya tugas tim IT—tapi tanggung jawab bersama. Lindungi data, jaga reputasi, dan jangan beri celah bagi pelaku siber untuk masuk ke sistem Anda.

FAQ (Frequently Asked Question)

Apa itu IP Spoofing?

IP Spoofing adalah teknik di mana penyerang memalsukan alamat IP sumber dalam paket data yang dikirimkan melalui jaringan untuk menyembunyikan identitasnya atau meniru perangkat lain. Tujuan utamanya bisa bervariasi, mulai dari menghindari deteksi, membajak sesi komunikasi, hingga melancarkan serangan seperti DoS (Denial of Service) dengan membuat sistem korban kewalahan menerima lalu lintas yang tampak sah.

Bagaimana cara kerja IP Spoofing?

IP Spoofing bekerja dengan mengubah header paket data sehingga alamat IP sumbernya terlihat berasal dari perangkat lain. Ketika paket ini dikirim ke tujuan, sistem penerima akan menganggap bahwa data tersebut berasal dari alamat IP yang dipalsukan. Jika berhasil, penyerang bisa mengakses sistem, mem-bypass kontrol keamanan, atau mengarahkan lalu lintas jaringan ke tempat yang diinginkan tanpa mudah terlacak.

Apa tujuan utama dari IP Spoofing?

Tujuan utama dari IP Spoofing adalah menyembunyikan identitas asli penyerang atau menyamar sebagai entitas tepercaya untuk mendapatkan akses tidak sah ke sistem target. Selain itu, teknik ini sering digunakan dalam serangan lanjutan seperti Man-in-the-Middle, DoS, atau session hijacking, karena dapat mengecoh sistem keamanan yang mengandalkan alamat IP sebagai identifikasi utama.

Apakah IP Spoofing dapat dilakukan pada semua jenis jaringan?

Secara teori, IP Spoofing bisa dilakukan pada semua jaringan yang menggunakan protokol IP, termasuk jaringan lokal (LAN) dan jaringan luas seperti internet. Namun, efektivitasnya sangat tergantung pada konfigurasi jaringan dan perlindungan yang diterapkan, seperti penggunaan firewall, autentikasi tambahan, serta segmentasi jaringan yang baik.

Bagaimana IP Spoofing digunakan dalam serangan DoS atau DDoS?

Dalam serangan DoS atau DDoS, IP Spoofing digunakan untuk menyembunyikan sumber serangan sebenarnya dengan memalsukan alamat IP pengirim. Hal ini membuat pelacakan pelaku menjadi sangat sulit. Selain itu, teknik ini bisa diarahkan untuk menyerang pihak ketiga dengan membanjiri mereka dengan respons dari server yang menerima permintaan palsu dengan IP korban, sehingga menciptakan serangan reflektif.

Mengapa IP Spoofing sulit dideteksi?

IP Spoofing sulit dideteksi karena paket data terlihat seolah-olah berasal dari alamat IP yang sah dan tepercaya. Sistem keamanan jaringan yang hanya mengandalkan informasi dari header IP sering kali tertipu, karena tidak ada mekanisme dalam protokol IP dasar untuk memverifikasi keaslian alamat sumber. Itulah sebabnya teknik ini efektif untuk menyamarkan aktivitas berbahaya.

Apa dampak dari serangan IP Spoofing bagi organisasi?

Serangan IP Spoofing dapat menyebabkan kerugian besar bagi organisasi, mulai dari pencurian data, gangguan layanan, hingga pembobolan sistem internal. Dalam kasus serangan DoS, server bisa lumpuh akibat lalu lintas berlebih yang disebabkan oleh permintaan palsu. Selain itu, jika digunakan untuk menyamar sebagai pengguna internal, penyerang bisa mendapatkan akses ke sistem yang seharusnya terlindungi.

Apa yang membedakan IP Spoofing dari teknik penyamaran lainnya di dunia siber?

Yang membedakan IP Spoofing adalah fokusnya pada manipulasi alamat IP pada level protokol jaringan, sedangkan teknik penyamaran lain bisa terjadi di level aplikasi, domain, atau perangkat keras. Misalnya, phishing menyasar manusia lewat email atau situs palsu, sementara IP Spoofing menyasar sistem melalui pemalsuan informasi jaringan yang lebih teknis dan rendah level.

Bagaimana cara mencegah serangan IP Spoofing?

Pencegahan IP Spoofing dapat dilakukan dengan menerapkan filter pada router atau firewall yang dapat menyaring paket dengan alamat IP sumber yang tidak sesuai dengan jalur logisnya (antispoofing rules). Penggunaan teknik autentikasi yang kuat, monitoring lalu lintas jaringan secara aktif, serta segmentasi jaringan yang ketat juga dapat membantu mengurangi risiko serangan ini.

Apakah penggunaan VPN atau firewall dapat mencegah IP Spoofing?

Firewall, terutama yang dilengkapi fitur packet filtering dan stateful inspection, dapat membantu mendeteksi dan memblokir paket yang mencurigakan, termasuk yang berasal dari IP palsu. Sementara itu, VPN lebih fokus pada mengenkripsi data dan menyembunyikan alamat IP asli pengguna, sehingga tidak secara langsung mencegah IP Spoofing, tetapi tetap bisa memperkuat keamanan komunikasi jaringan secara keseluruhan.

Baca Juga : Apa itu DNS Spoofing? Bahaya dan Metode Penyerangannya