Evil Twin Attack adalah jenis serangan siber yang memanfaatkan kelemahan jaringan Wi-Fi untuk menyusup ke dalam komunikasi pengguna. Dalam serangan ini, penyerang membuat hotspot Wi-Fi palsu yang terlihat identik dengan jaringan yang sah, sehingga korban tanpa sadar terhubung ke jaringan tersebut.

Setelah terhubung, penyerang dapat mengakses data sensitif seperti kata sandi, informasi pribadi, atau bahkan melakukan pemantauan aktivitas online korban. Serangan ini sering terjadi di tempat umum seperti kafe atau bandara, di mana pengguna sering mengakses Wi-Fi gratis tanpa mempertimbangkan keamanannya. Artikel ini akan membahas lebih dalam mengenai Evil Twin Attack, simak sampai selesai!

Apa itu Evil Twin Attack?

Evil Twin Attack adalah jenis serangan jaringan yang memanfaatkan Wi-Fi untuk mencuri informasi pribadi dengan cara yang sangat tersembunyi. Dalam serangan ini, penyerang membuat titik akses Wi-Fi palsu yang tampak identik dengan jaringan Wi-Fi yang sah.

Tujuan dari serangan ini adalah untuk menipu pengguna agar terhubung ke jaringan palsu tersebut, tanpa mereka sadari bahwa koneksi mereka sudah berada di bawah kendali penyerang. Ketika perangkat terhubung ke jaringan palsu, penyerang dapat mengakses data yang dikirimkan melalui koneksi tersebut, seperti informasi login, data pribadi, atau bahkan file yang sedang diunduh atau diunggah.

Cara Kerja Evil Twin Attack

Evil Twin Attack terdiri dari beberapa langkah yang sistematis dan sangat efektif dalam menipu pengguna. Berikut adalah tahapan-tahapan dalam pelaksanaan serangan ini:

1. Penciptaan Titik Akses Palsu

Langkah pertama serangan ini adalah penyerang menciptakan titik akses Wi-Fi palsu yang meniru jaringan sah. Untuk melakukan ini, penyerang menggunakan perangkat seperti router atau laptop dengan software khusus untuk menciptakan titik akses. Titik akses palsu ini akan memiliki kemampuan menyediakan layanan internet yang mirip dengan jaringan Wi-Fi yang asli, sehingga korban tidak akan curiga saat mereka menemukannya.

2. Penamaan Jaringan yang Mirip

Setelah titik akses palsu dibuat, penyerang akan memberi nama jaringan (SSID) yang sangat mirip dengan jaringan Wi-Fi yang sah. Misalnya, jika jaringan yang sah bernama “Cafe_Wifi”, maka penyerang mungkin akan memberi nama jaringan palsu mereka “Cafe_Wifi_2” atau sesuatu yang sangat mirip. Dengan cara ini, pengguna cenderung terhubung ke jaringan palsu tanpa menyadari bahwa itu adalah jebakan.

3. Penempatan yang Strategis

Penyerang akan memilih lokasi yang strategis untuk menempatkan titik akses palsu. Biasanya, lokasi ini adalah tempat-tempat umum di mana banyak orang mengakses Wi-Fi, seperti kafe, bandara, atau ruang publik lainnya. Keberadaan titik akses palsu yang berada di lokasi yang ramai meningkatkan kemungkinan bahwa banyak korban akan terhubung ke jaringan berbahaya tersebut tanpa curiga.

4. Pengguna Terhubung

Setelah titik akses palsu disiapkan dan terpasang dengan nama jaringan yang mirip, pengguna yang berada di sekitar lokasi tersebut mungkin akan secara otomatis atau sengaja terhubung ke jaringan Wi-Fi yang salah. Beberapa perangkat bahkan dapat terhubung ke jaringan ini tanpa interaksi langsung dari pengguna, hanya karena perangkat tersebut terhubung ke jaringan yang paling kuat sinyalnya.

5. Pemantauan dan Penyerangan

Setelah pengguna terhubung ke jaringan palsu, penyerang dapat memantau segala aktivitas yang dilakukan oleh korban di internet. Aktivitas ini termasuk mengakses situs web, memasukkan data login ke aplikasi atau situs tertentu, serta mengunduh atau mengunggah informasi penting. Dalam beberapa kasus, penyerang bahkan dapat mencuri informasi seperti kata sandi atau nomor kartu kredit yang dimasukkan pengguna.

6. Penyamaran Identitas

Selain memantau komunikasi, penyerang juga dapat menyamar sebagai server atau situs web yang sah. Ini memungkinkan mereka untuk menipu korban agar memberikan informasi lebih lanjut. Misalnya, penyerang bisa membuat situs web palsu yang menyerupai halaman login bank atau platform lainnya. Ketika korban mencoba login, penyerang dapat mencuri kredensial dan informasi pribadi yang dimasukkan.

7. Serangan Man-in-the-Middle

Evil Twin Attack termasuk kategori serangan Man-in-the-Middle (MitM). Dalam serangan jenis ini, penyerang berada di tengah-tengah aliran data antara pengguna dan server yang mereka tuju. Penyerang dapat mencegat komunikasi yang seharusnya aman, seperti data login, pesan pribadi, atau transaksi keuangan. Selain itu, mereka bisa mengubah data yang dikirim atau diterima, dapat membahayakan integritas informasi yang ada.

8. Pemanfaatan Kelemahan Keamanan

Banyak jaringan Wi-Fi publik memiliki kelemahan dalam sistem keamanannya, terutama jika tidak menggunakan enkripsi yang memadai. Penyerang dapat memanfaatkan kelemahan ini untuk mengakses data yang lebih sensitif. Jaringan Wi-Fi yang tidak terenkripsi atau menggunakan protokol keamanan yang lemah (seperti WEP) lebih rentan terhadap serangan Evil Twin.

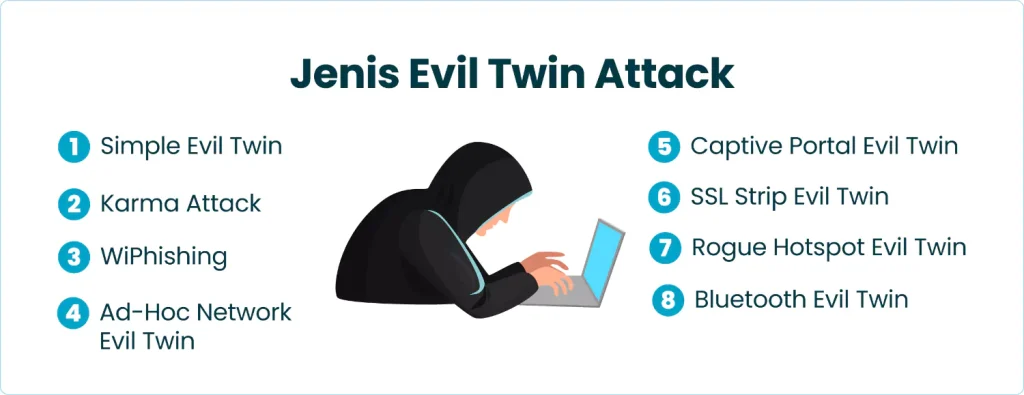

Jenis Evil Twin Attack

Evil Twin Attack dapat hadir dalam berbagai bentuk yang memiliki tujuan yang sama, yaitu mengelabui pengguna untuk terhubung ke jaringan Wi-Fi palsu agar penyerang dapat mengakses data sensitif mereka. Berikut adalah beberapa jenis yang umum dijumpai.

1. Simple Evil Twin

Simple Evil Twin adalah jenis serangan Evil Twin yang paling dasar dan langsung. Dalam serangan ini, penyerang membuat titik akses Wi-Fi yang meniru nama jaringan yang sah. Penyerang kemudian menunggu korban untuk terhubung ke jaringan palsu tersebut, tanpa ada mekanisme tambahan yang digunakan.

Meskipun serangan ini tidak melibatkan teknik canggih, ia tetap efektif karena mengandalkan ketidaktahuan pengguna yang tidak memverifikasi jaringan yang mereka pilih. Biasanya, penyerang menggunakan software atau perangkat keras yang sederhana untuk menyiapkan jaringan palsu ini.

2. Karma Attack

Karma Attack adalah jenis Evil Twin yang lebih canggih dan otomatis. Dalam serangan ini, penyerang tidak perlu mengetahui nama jaringan yang sah sebelumnya. Karma Attack bekerja dengan cara menangkap dan menanggapi permintaan koneksi dari perangkat yang mencari jaringan Wi-Fi.

Ketika perangkat mencari jaringan yang dikenal atau sebelumnya terhubung, penyerang dapat menciptakan titik akses yang menyamar sebagai jaringan yang dicari. Dengan cara ini, penyerang dapat menarik perangkat untuk terhubung tanpa memerlukan penamaan jaringan yang persis sama dengan jaringan yang sah.

3. WiPhishing

WiPhishing adalah variasi dari Evil Twin yang menargetkan pengguna dengan cara yang lebih agresif. Setelah pengguna terhubung ke jaringan Wi-Fi palsu, penyerang bisa mengalihkan mereka ke halaman login palsu yang menyerupai situs web sah, seperti halaman login bank atau akun media sosial. Begitu korban memasukkan kredensial mereka, penyerang langsung mendapatkan akses ke informasi login tersebut.

4. Ad-Hoc Network Evil Twin

Ad-Hoc Network Evil Twin adalah jenis serangan di mana penyerang membuat titik akses Wi-Fi ad-hoc untuk menipu perangkat agar terhubung ke jaringan tersebut. Berbeda dengan jaringan Wi-Fi tradisional yang terhubung melalui router, jaringan ad-hoc adalah jaringan langsung antar perangkat yang saling terhubung tanpa perlu melalui router.

5. Captive Portal Evil Twin

Captive Portal Evil Twin adalah jenis serangan yang memanfaatkan halaman login Wi-Fi yang sering digunakan di tempat umum, seperti kafe atau bandara. Ketika pengguna terhubung ke jaringan palsu, mereka diarahkan ke halaman portal yang meminta mereka untuk memasukkan informasi login atau detail pribadi lainnya, seperti nomor kartu kredit atau alamat email.

6. SSL Strip Evil Twin

SSL Strip Evil Twin adalah variasi dari serangan Evil Twin yang sangat berbahaya karena mengincar komunikasi yang seharusnya aman melalui protokol HTTPS. Ketika pengguna terhubung ke jaringan palsu, penyerang bisa menghapus enkripsi SSL/TLS dari data yang ditransmisikan, mengubahnya menjadi HTTP biasa yang tidak aman. Dengan teknik SSL stripping, penyerang bisa membuat seolah-olah koneksi korban aman padahal tidak.

7. Rogue Hotspot Evil Twin

Rogue Hotspot Evil Twin adalah jenis serangan di mana penyerang menggunakan perangkat mobile atau router untuk menciptakan titik akses Wi-Fi yang benar-benar independen, namun terlihat seperti hotspot Wi-Fi yang sah. Biasanya, serangan ini terjadi di tempat umum, di mana penyerang menyediakan jaringan Wi-Fi palsu yang menyamar sebagai layanan Wi-Fi publik yang sah.

8. Bluetooth Evil Twin

Meskipun lebih jarang, Bluetooth Evil Twin adalah serangan yang menargetkan perangkat yang terhubung melalui Bluetooth. Dalam serangan ini, penyerang membuat perangkat Bluetooth palsu yang meniru perangkat yang sah, seperti speaker atau headset Bluetooth.

Ketika perangkat korban mencari perangkat untuk terhubung, mereka mungkin tidak menyadari bahwa mereka telah terhubung ke perangkat yang dikendalikan oleh penyerang. Dengan cara ini, penyerang bisa mendapatkan akses ke data yang dikirimkan melalui Bluetooth, atau bahkan mengirimkan perintah untuk meretas perangkat tersebut.

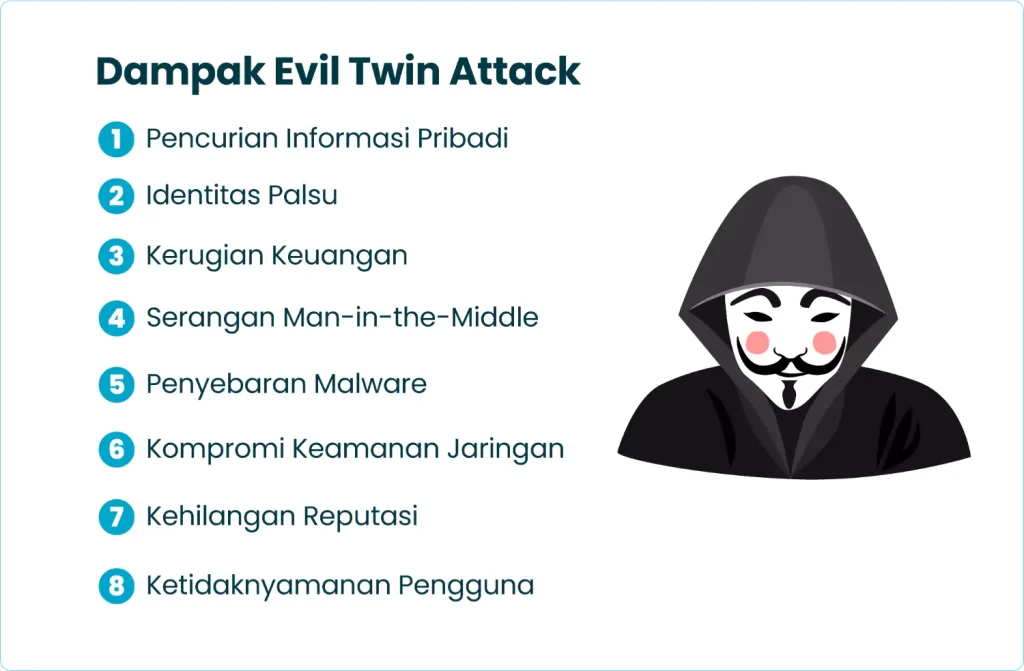

Dampak Evil Twin Attack

Evil Twin Attack dapat menimbulkan berbagai dampak yang sangat merugikan bagi individu maupun organisasi. Berikut adalah beberapa dampak yang ditimbulkan:

1. Pencurian Informasi Pribadi

Salah satu dampak utama dari Evil Twin Attack adalah pencurian informasi pribadi. Ketika pengguna terhubung ke jaringan Wi-Fi palsu, penyerang dapat dengan mudah memantau data yang dikirimkan melalui jaringan tersebut. Hal ini mencakup informasi pribadi seperti nama lengkap, alamat email, nomor telepon, hingga informasi sensitif seperti kata sandi atau nomor kartu kredit.

2. Identitas Palsu

Serangan Evil Twin juga bisa berujung pada penyalahgunaan identitas. Setelah mendapatkan data pribadi atau kredensial login korban, penyerang bisa berpura-pura menjadi korban dan melakukan berbagai aktivitas atas nama mereka.

Misalnya, penyerang bisa mengakses akun media sosial atau perbankan online dan melakukan tindakan yang dapat merugikan korban, seperti mengirim pesan palsu, meminta uang, atau mengubah informasi akun yang dapat merusak reputasi korban.

3. Kerugian Keuangan

Kerugian finansial adalah dampak yang sangat serius dari serangan Evil Twin, terutama jika informasi keuangan seperti nomor kartu kredit atau informasi rekening bank berhasil dicuri. Dengan informasi ini, penyerang dapat melakukan pembelian ilegal atau mentransfer dana ke rekening mereka. Selain itu, beberapa serangan mungkin mengarah pada penipuan investasi atau transaksi palsu yang merugikan korban secara langsung.

4. Serangan Man-in-the-Middle

Evil Twin Attack sering kali menjadi bentuk serangan Man-in-the-Middle (MitM). Dalam skenario ini, penyerang dapat mencegat komunikasi antara pengguna dan server yang mereka tuju. Hal ini memungkinkan penyerang untuk membaca atau memodifikasi data yang dikirimkan. Misalnya, data login, transaksi keuangan, atau informasi pribadi lainnya bisa dicuri atau diubah tanpa sepengetahuan korban.

5. Penyebaran Malware

Penyebaran malware adalah salah satu dampak potensial dari serangan Evil Twin yang sering kali diabaikan. Setelah korban terhubung ke jaringan Wi-Fi palsu, penyerang bisa memanfaatkan jaringan tersebut untuk mengirimkan malware ke perangkat korban.

Malware ini dapat berupa virus, ransomware, atau perangkat lunak berbahaya lainnya yang dapat merusak sistem, mencuri data lebih lanjut, atau bahkan memanfaatkan perangkat korban untuk menyerang jaringan lain. Penyebaran malware melalui Evil Twin Attack menjadi lebih berbahaya karena bisa terjadi secara diam-diam, tanpa sepengetahuan korban.

6. Kompromi Keamanan Jaringan

Bagi organisasi atau perusahaan, Evil Twin Attack dapat menyebabkan kompromi serius terhadap keamanan jaringan mereka. Ketika pegawai atau pengguna terhubung ke jaringan Wi-Fi palsu, penyerang dapat memperoleh akses ke informasi perusahaan yang sangat sensitif, seperti data klien, laporan keuangan, atau informasi proyek yang belum dipublikasikan.

7. Kehilangan Reputasi

Kehilangan reputasi adalah dampak serius lainnya, terutama bagi perusahaan atau individu yang memiliki kehadiran publik. Ketika informasi pribadi atau keuangan korban dicuri dan digunakan untuk melakukan penipuan atau aktivitas ilegal, reputasi mereka bisa hancur.

Bagi perusahaan, kebocoran data yang terjadi akibat serangan Evil Twin dapat merusak hubungan dengan klien dan mitra bisnis. Selain itu, pelanggan yang terkena dampak akan kehilangan kepercayaan terhadap perusahaan, yang bisa menyebabkan penurunan pendapatan dan hilangnya loyalitas pelanggan.

8. Ketidaknyamanan Pengguna

Selain dampak yang lebih serius, serangan Evil Twin juga bisa menyebabkan ketidaknyamanan bagi pengguna. Pengguna yang terhubung ke jaringan Wi-Fi palsu mungkin akan merasakan gangguan dalam koneksi internet mereka, atau bahkan bisa menghadapi masalah teknis pada perangkat mereka, seperti perangkat yang berjalan lebih lambat, atau pengalihan ke situs-situs yang tidak diinginkan.

Cara Mendeteksi Evil Twin Attack

Berikut adalah beberapa cara untuk membantu Anda mendeteksi serangan Evil Twin sebelum menjadi korban.

1. Amati Nama Jaringan Wi-Fi dengan Cermat

Salah satu cara paling sederhana untuk mendeteksi Evil Twin Attack adalah dengan memeriksa nama jaringan Wi-Fi (SSID) yang Anda hubungkan. Penyerang sering kali memberi nama jaringan yang hampir identik dengan jaringan Wi-Fi yang sah, tetapi ada sedikit perbedaan atau tambahan angka atau karakter.

Sebelum terhubung, pastikan untuk memverifikasi nama jaringan yang terlihat di perangkat Anda dengan nama yang disediakan oleh penyedia layanan Wi-Fi atau yang seharusnya Anda hubungkan. Jangan ragu untuk bertanya kepada staf di tempat umum atau memeriksa dengan sumber yang sah jika Anda ragu.

2. Perhatikan Kualitas Sinyal yang Serupa

Serangan Evil Twin biasanya melibatkan pembuatan titik akses Wi-Fi palsu dengan sinyal kuat agar lebih menarik bagi pengguna. Jika Anda melihat dua jaringan dengan kualitas sinyal sangat mirip bahkan lebih kuat daripada jaringan Wi-Fi yang sah, ini bisa menjadi tanda adanya jaringan palsu. Perhatikan juga apakah jaringan yang Anda pilih memiliki sinyal yang tidak konsisten atau tiba-tiba menghilang dan muncul kembali.

3. Manfaatkan Aplikasi Keamanan Wi-Fi

Untuk mendeteksi dan melindungi diri dari Evil Twin Attack, Anda bisa menggunakan aplikasi keamanan Wi-Fi yang dapat memindai jaringan dan memberi tahu Anda jika ada titik akses Wi-Fi palsu. Aplikasi ini dapat mengidentifikasi jaringan yang mencurigakan dengan memeriksa karakteristik titik akses Wi-Fi dan memberikan peringatan jika terdeteksi jaringan yang mencurigakan.

4. Periksa IP dan MAC Address

Setiap titik akses Wi-Fi memiliki alamat MAC (Media Access Control) yang unik. Salah satu cara memverifikasi apakah Anda terhubung ke jaringan yang sah adalah dengan memeriksa alamat MAC dan IP dari jaringan tersebut. Anda dapat menggunakan perangkat lunak atau aplikasi untuk memeriksa apakah alamat MAC yang terdeteksi di jaringan Anda sesuai dengan alamat yang dikenal atau diberikan oleh penyedia Wi-Fi yang sah.

5. Lakukan Pemantauan Trafik Jaringan

Jika Anda memiliki perangkat atau alat memantau trafik jaringan, ini bisa menjadi cara efektif mendeteksi serangan Evil Twin. Pemantauan trafik jaringan memungkinkan Anda memeriksa jenis data yang dikirimkan dan memastikan bahwa komunikasi Anda melalui jaringan Wi-Fi yang aman. Jika Anda mendeteksi aktivitas yang mencurigakan atau adanya pengalihan data yang tidak sah, ini bisa menunjukkan adanya serangan.

6. Uji Respon DNS

Penyerang yang menggunakan Evil Twin sering kali dapat mengubah pengaturan DNS untuk mengalihkan pengguna ke situs palsu. Untuk mendeteksi ini, Anda bisa menguji respon DNS dengan mencoba mengakses situs yang dikenal atau menggunakan alat seperti nslookup untuk memeriksa apakah IP yang diterima sesuai dengan yang seharusnya.

7. Manfaatkan VPN

Menggunakan Virtual Private Network (VPN) adalah cara sangat efektif melindungi diri dari berbagai jenis serangan jaringan, termasuk Evil Twin. VPN mengenkripsi seluruh trafik internet, sehingga meskipun Anda terhubung ke jaringan Wi-Fi yang palsu, data yang Anda kirimkan tetap terlindungi. Jika Anda merasa tidak aman atau jaringan Wi-Fi yang Anda gunakan mencurigakan, aktifkan VPN untuk menjaga keamanan data Anda.

8. Amati Perubahan Tiba-tiba

Serangan Evil Twin sering kali menyebabkan gangguan pada koneksi internet atau perubahan tiba-tiba dalam perilaku jaringan. Misalnya, jika Anda terhubung ke jaringan Wi-Fi dan tiba-tiba kehilangan koneksi atau mengalami penurunan kecepatan yang signifikan, ini bisa menjadi tanda adanya masalah.

9. Perhatikan Peringatan Keamanan Sistem

Banyak perangkat modern dan sistem operasi (termasuk Android, iOS, Windows, dan macOS) dilengkapi dengan peringatan atau pengingat yang dapat memberi tahu Anda tentang potensi masalah terkait dengan koneksi Wi-Fi. Misalnya, jika Anda terhubung ke jaringan yang tidak terenkripsi atau tidak aman, perangkat Anda mungkin memberikan peringatan keamanan.

10. Lakukan Pemindaian dengan Alat Keamanan

Alat pemindaian jaringan seperti Wireshark atau Kismet dapat membantu Anda mendeteksi adanya jaringan Wi-Fi palsu yang beroperasi di sekitar Anda. Dengan memindai jaringan Wi-Fi di sekitar Anda, Anda dapat melihat SSID yang tersembunyi, titik akses yang tidak dikenal, dan informasi lain yang dapat menunjukkan adanya serangan Evil Twin.

11. Periksa Konfigurasi Router

Jika Anda mengelola jaringan Wi-Fi pribadi, penting memeriksa dan mengonfigurasi router dengan benar. Pastikan router Anda menggunakan enkripsi yang kuat (seperti WPA3) dan memiliki pengaturan yang tepat untuk memverifikasi jaringan yang sah. Beberapa router memungkinkan Anda untuk memblokir perangkat yang tidak dikenal atau memberikan pemberitahuan saat ada perangkat yang mencoba mengakses jaringan Anda.

Cara Mencegah Evil Twin Attack

Evil Twin Attack dapat menargetkan siapa saja yang mengakses jaringan Wi-Fi tanpa kehati-hatian. Berikut adalah beberapa cara yang dapat Anda lakukan untuk melindungi diri dari Evil Twin Attack.

1. Gunakan Jaringan Wi-Fi yang Terpercaya

Langkah pertama dan paling penting dalam mencegah serangan Evil Twin adalah memastikan bahwa Anda hanya terhubung ke jaringan Wi-Fi yang terpercaya. Jika Anda berada di tempat umum, pastikan untuk memverifikasi nama jaringan dengan staf atau petunjuk yang tersedia. Hindari terhubung ke jaringan Wi-Fi yang tidak dikenal atau jaringan yang tampaknya mencurigakan, meskipun memiliki sinyal yang kuat.

2. Hati-hati dengan Nama Jaringan Wi-Fi

Serangan Evil Twin sering kali dimulai dengan peniruan nama jaringan Wi-Fi yang sah. Pastikan memeriksa nama jaringan yang ingin Anda hubungkan dengan teliti. Jika ada perbedaan kecil dalam nama, seperti tambahan angka atau huruf, atau jika jaringan tersebut tidak dikenali, hindari terhubung ke jaringan tersebut. Jika ragu, bertanya kepada staf tempat Anda berada atau periksa informasi lebih lanjut sebelum terhubung.

3. Gunakan VPN

Menggunakan VPN adalah salah satu cara terbaik melindungi data, bahkan jika Anda terhubung ke jaringan Wi-Fi yang tidak aman. VPN mengenkripsi trafik internet Anda, sehingga meskipun penyerang dapat mengakses jaringan yang Anda gunakan, data Anda tetap terlindungi. VPN juga dapat mengamankan komunikasi Anda, menghindari serangan Man-in-the-Middle yang mungkin terjadi selama terhubung ke jaringan Wi-Fi palsu.

4. Perbarui Perangkat Lunak dan Firmware

Perangkat yang tidak diperbarui rentan terhadap berbagai jenis serangan, termasuk Evil Twin. Pastikan perangkat Anda (baik ponsel, laptop, atau router) selalu diperbarui dengan perangkat lunak dan firmware terbaru. Pembaruan perangkat lunak sering kali menyertakan patch keamanan penting yang melindungi perangkat dari eksploitasi oleh penyerang yang mencoba mengeksploitasi kerentanannya.

5. Nonaktifkan Fungsi Auto-Connect

Fitur Auto-Connect memungkinkan perangkat secara otomatis terhubung ke jaringan Wi-Fi yang sudah pernah digunakan sebelumnya. Namun, fitur ini dapat meningkatkan risiko serangan Evil Twin karena perangkat Anda bisa terhubung ke jaringan palsu yang memiliki nama sama dengan jaringan sebelumnya. Nonaktifkan fungsi ini dan pastikan periksa jaringan Wi-Fi sebelum terhubung manual, terutama ketika berada di tempat umum.

6. Gunakan Keamanan WPA3

Jika Anda mengelola jaringan Wi-Fi pribadi, pastikan untuk menggunakan protokol keamanan WPA3, yang merupakan standar keamanan terbaru untuk jaringan Wi-Fi. WPA3 menyediakan perlindungan yang lebih baik terhadap serangan seperti Evil Twin dan memastikan bahwa komunikasi melalui jaringan Wi-Fi Anda lebih aman. Jika router Anda mendukung WPA3, pastikan Anda mengaktifkannya untuk meningkatkan tingkat perlindungan.

7. Gunakan Aplikasi Keamanan Wi-Fi

Ada berbagai aplikasi keamanan yang dapat membantu Anda mendeteksi ancaman potensial saat menggunakan jaringan Wi-Fi publik. Aplikasi ini dapat memindai jaringan di sekitar Anda dan memberi tahu jika ada jaringan yang mencurigakan atau tidak dikenal. Beberapa aplikasi juga memungkinkan Anda memblokir jaringan tidak aman dan memberikan peringatan jika Anda terhubung ke jaringan yang berpotensi berbahaya.

8. Hindari Penggunaan Jaringan Wi-Fi Publik untuk Aktivitas Sensitif

Sebisa mungkin, hindari menggunakan jaringan Wi-Fi publik untuk melakukan aktivitas yang melibatkan data sensitif, seperti transaksi keuangan, login ke akun perbankan, atau memasukkan informasi pribadi lainnya. Jika Anda harus melakukan aktivitas sensitif, pastikan untuk menggunakan VPN atau jaringan yang aman untuk melindungi data Anda.

9. Gunakan Fungsi “Forget This Network”

Jika pernah terhubung ke jaringan Wi-Fi tertentu dan tidak lagi ingin mengaksesnya, pastikan menggunakan opsi “Forget This Network” di perangkat. Fitur ini menghapus informasi jaringan dari perangkat Anda, sehingga perangkat tidak akan mencoba terhubung secara otomatis di masa depan. Penting mencegah perangkat terhubung ke jaringan Wi-Fi yang sudah tidak digunakan lagi, mungkin saja merupakan jaringan palsu.

10. Perhatikan Tanda-tanda Koneksi Mencurigakan

Selalu waspada terhadap tanda-tanda koneksi yang mencurigakan, seperti penurunan kecepatan internet mendadak, gangguan sinyal, atau koneksi yang terputus-putus. Jika Anda mengalami masalah ini, ada kemungkinan Anda sedang terhubung ke jaringan Wi-Fi yang tidak aman. Jika Anda mencurigai adanya serangan Evil Twin, segera putuskan koneksi dan coba sambungkan ke jaringan yang lebih terpercaya.

11. Edukasi Pengguna

Edukasi pengguna adalah langkah mencegah serangan Evil Twin, terutama di lingkungan perusahaan. Pengguna yang teredukasi dengan baik tentang serangan ini dan cara melindungi diri lebih kecil kemungkinannya jatuh ke dalam jebakan penyerang. Berikan pelatihan cara mengenali jaringan aman, cara menggunakan VPN, dan pentingnya menjaga kerahasiaan informasi pribadi saat terhubung ke jaringan publik.

12. Gunakan Sertifikat SSL/TLS

Menggunakan sertifikat SSL/TLS untuk mengamankan komunikasi di situs web sangat penting untuk mencegah penyadapan data selama komunikasi online. Pastikan situs web yang Anda akses menggunakan HTTPS, menunjukkan komunikasi antara browser Anda dan situs tersebut dienkripsi. Jika situs tidak menggunakan SSL/TLS, Anda harus sangat berhati-hati dalam memasukkan informasi sensitif.

Waspadai Bahaya Serangan Evil Twin

Serangan Evil Twin bisa menjadi ancaman yang sangat berbahaya, terutama ketika kita mengakses jaringan Wi-Fi publik tanpa waspada. Dengan meniru jaringan Wi-Fi yang sah, penyerang dapat mengakses data pribadi, mencuri informasi sensitif, bahkan merusak reputasi korban. Jika tidak hati-hati, kita bisa dengan mudah terjebak dalam jebakan digital yang mengancam keamanan data dan privasi.

Memahami cara mendeteksi dan mencegah serangan ini sangat penting untuk menjaga keselamatan dunia maya kita. Dengan langkah-langkah pencegahan yang tepat, seperti menggunakan VPN, memverifikasi nama jaringan, dan menghindari jaringan Wi-Fi yang mencurigakan, kita dapat meminimalkan risiko serangan Evil Twin. Jangan anggap remeh bahaya yang dapat ditimbulkan dari serangan ini.

FAQ (Frequently Asked Question)

Apa sebenarnya Evil Twin Attack itu?

Evil Twin Attack adalah serangan siber di mana penyerang membuat jaringan WiFi palsu yang terlihat identik dengan jaringan resmi, seperti “Starbucks WiFi” atau “Hotel Guest Network.” Ketika korban terhubung, penyerang dapat mengintai lalu lintas data, mencuri informasi login, atau menyuntikkan malware. Serangan ini efektif karena memanfaatkan kepercayaan pengguna terhadap nama jaringan yang familiar.

Bagaimana cara membedakan Evil Twin dengan WiFi asli?

Sangat sulit membedakannya karena Evil Twin bisa menggunakan nama (SSID) dan kekuatan sinyal yang sama dengan jaringan resmi. Namun, beberapa tanda mencurigakan termasuk jaringan yang tiba-tiba muncul tanpa password padahal sebelumnya ada, atau WiFi yang meminta login ulang ke layanan seperti Facebook/email meski Anda sudah terautentikasi.

Apakah Evil Twin hanya menyerang WiFi publik?

Tidak selalu. Penyerang bisa menyasar WiFi rumah atau kantor jika mereka berada dalam jangkauan fisik. Misalnya, tetangga bisa membuat jaringan dengan nama mirip “Home-Network_5G” dan mencoba menarik perangkat korban untuk terhubung. Namun, WiFi publik seperti di kafe atau bandara lebih rentan karena pengguna cenderung tidak waspada.

Bisakah Evil Twin Attack mencuri data meski situs menggunakan HTTPS?

Ya, penyerang bisa memanipulasi lalu lintas HTTPS dengan teknik SSL Stripping, di mana mereka menurunkan koneksi dari HTTPS ke HTTP tanpa sepengetahuan korban. Selain itu, jika korban mengabaikan peringatan “Sertifikat Tidak Valid” di browser, penyerang bisa mencegat data yang seharusnya terenkripsi.

Mengapa perangkat saya kadang otomatis terhubung ke Evil Twin?

Kebanyakan perangkat menyimpan daftar jaringan WiFi yang pernah digunakan dan otomatis terhubung jika menemukan SSID yang sama. Penyerang memanfaatkan ini dengan membuat jaringan ber-nama identik. Fitur seperti WiFi Auto-Connect justru mempermudah serangan ini.

Apakah menggunakan VPN bisa mengamankan dari Evil Twin?

VPN membantu mengenkripsi semua lalu lintas data, sehingga penyerang tidak bisa membaca aktivitas Anda meski terhubung ke Evil Twin. Namun, jika VPN tidak diaktifkan sebelum terhubung ke jaringan, atau jika VPN-nya palsu (disediakan oleh penyerang), perlindungan bisa gagal.

Bagaimana penyerang mengelabui korban di Evil Twin?

Selain memantau lalu lintas, penyerang sering memunculkan halaman login palsu yang mirip dengan layanan populer (seperti Google atau Facebook). Jika korban memasukkan kredensial, informasi langsung dicuri. Teknik lain adalah mengalihkan korban ke situs phishing atau menyuntikkan pop-up berisi malware.

Apakah Evil Twin bisa menyerang perangkat selain laptop/HP?

Ya, perangkat IoT seperti kamera CCTV, smart TV, atau speaker pintar yang terhubung ke WiFi juga rentan. Bahkan, perangkat ini sering kali lebih berisiko karena jarang diperbarui keamanannya dan tidak memiliki antarmuka untuk memeriksa keamanan jaringan.

Adakah cara sederhana untuk mendeteksi Evil Twin?

Beberapa metode manual termasuk memeriksa alamat MAC router (jika bisa dibandingkan dengan jaringan resmi) atau melihat apakah jaringan menghilang saat Anda menjauh dari lokasi biasa. Tools seperti Wireshark atau Aircrack-ng bisa membantu mendeteksi anomali, tetapi memerlukan pengetahuan teknis.

Bisakah Evil Twin digunakan untuk serangan besar-besaran?

Ya, di tempat ramai seperti bandara atau konferensi, penyerang bisa menjebak ratusan pengguna sekaligus. Kasus nyata pernah terjadi di DEF CON, di mana hacker membuat WiFi palsu untuk menunjukkan betapa mudahnya mencuri data peserta. Serangan semacam ini juga bisa dipakai untuk menyebarkan ransomware atau botnet.