Whaling attack adalah salah satu jenis serangan siber yang termasuk dalam kategori spear phishing, yang menargetkan individu-individu penting dalam organisasi, seperti eksekutif perusahaan atau pejabat tinggi lainnya.

Serangan whaling sering kali melibatkan email yang dipersonalisasi dengan sangat teliti, mencakup informasi spesifik tentang organisasi atau individu yang menjadi sasaran. Selain itu, metode ini juga bisa disertai dengan lampiran berbahaya atau tautan yang mengarah ke situs palsu.

Dampak dari serangan ini bisa sangat merusak, mulai dari kerugian finansial yang besar hingga reputasi perusahaan yang rusak. Penting untuk memahami karakteristik, jenis, dan dampak dari whaling attack guna mengimplementasikan langkah-langkah pencegahan yang efektif dalam menghadapi ancaman ini.

Apa itu Whaling Attack?

Whaling attack adalah jenis serangan siber yang sangat terarah dan canggih, yang termasuk dalam kategori spear phishing. Berbeda dengan phishing biasa, yang seringkali menargetkan banyak individu dengan cara yang lebih umum, whaling attack difokuskan pada individu dengan posisi penting dalam organisasi, seperti eksekutif perusahaan, manajer senior, atau pejabat tinggi lainnya.

Tujuan dari serangan ini adalah mendapatkan informasi sensitif yang bernilai tinggi, seperti kredensial login, data keuangan, atau bahkan akses ke sistem internal perusahaan. Teknik yang digunakan sangat terpersonalisasi dan lebih canggih, sehingga sangat sulit dibedakan dari komunikasi resmi atau internal perusahaan.

Pelaku serangan akan menyusun email atau pesan yang tampak sangat kredibel dan relevan dengan pekerjaan atau aktivitas sehari-hari target, dengan tujuan mengecoh mereka agar mengklik tautan berbahaya, membuka lampiran yang terinfeksi, atau memberikan informasi yang diminta tanpa menyadari bahwa itu adalah bagian dari upaya penipuan.

Karakteristik Whaling Attack

Whaling attack adalah jenis spear phishing yang menargetkan eksekutif perusahaan, seperti CEO atau CFO, dengan email yang tampak resmi dan meyakinkan. Serangan ini memanfaatkan rekayasa sosial, sering kali menyamar sebagai rekan bisnis atau otoritas resmi untuk meminta transfer dana atau data sensitif. Karena targetnya memiliki akses ke informasi penting, keberhasilan serangan ini dapat menyebabkan kerugian besar secara finansial dan reputasi.

Ciri khas whaling attack adalah pesan yang sangat spesifik, dibuat berdasarkan riset terhadap korban. Email yang digunakan biasanya tidak langsung mengandung malware, tetapi mengarahkan korban untuk mengambil tindakan yang tampak sah. Pencegahan dapat dilakukan dengan meningkatkan kesadaran keamanan siber, menerapkan autentikasi multi-faktor (MFA), dan memverifikasi setiap permintaan sensitif melalui saluran komunikasi lain.

Cara Kerja Whaling Attack

Berikut ini adalah cara kerja whaling attack yang melibatkan beberapa langkah rumit untuk memastikan keberhasilan serangan.

1. Profil Target

Langkah pertama dalam whaling attack adalah pemilihan target yang tepat. Biasanya, target yang dipilih adalah individu-individu dengan posisi penting atau kekuasaan dalam organisasi, seperti eksekutif perusahaan, manajer senior, atau pejabat tingkat tinggi lainnya. Profil target ini dipelajari secara mendalam, dengan mencari tahu informasi pribadi dan profesional mereka, seperti kebiasaan berkomunikasi, pola aktivitas kerja, atau hubungan dengan pihak lain.

2. Penyusunan Pesan Phishing

Setelah menentukan target, pelaku whaling akan menyusun pesan phishing yang sangat teliti dan disesuaikan dengan individu atau organisasi yang menjadi sasaran. Pesan ini sering kali berbentuk email yang tampak resmi dan berasal dari sumber terpercaya, seperti rekan kerja, mitra bisnis, atau klien besar. Pelaku serangan memastikan pesan yang disusun mengandung elemen-elemen meyakinkan, seperti detail yang relevan dengan pekerjaan target atau topik yang sedang hangat dibicarakan dalam perusahaan.

3. Teknik Social Engineering

Dalam whaling attack, teknik social engineering adalah alat utama yang digunakan untuk menipu target. Social engineering adalah manipulasi psikologis yang berfokus pada pengelabuan target untuk memperoleh informasi atau akses tanpa menggunakan teknik teknis yang rumit. Pelaku serangan sering kali memanfaatkan faktor-faktor psikologis, seperti rasa takut, rasa hormat terhadap otoritas, atau perasaan bahwa tindakan tertentu harus dilakukan segera.

4. Menggunakan Nama atau Identitas yang Terkait

Whaling attack sering kali menggunakan nama atau identitas yang dikenal oleh target untuk membuat pesan phishing terasa lebih kredibel. Pelaku serangan dapat menyamarkan diri sebagai kolega, mitra bisnis, atasan, atau individu yang memiliki hubungan profesional dengan target. Dengan memanfaatkan pengetahuan tentang struktur organisasi atau hubungan bisnis target, pesan phishing yang dikirimkan akan tampak lebih sah dan relevan.

5. Pemanfaatan Waktu yang Tepat

Timing atau pemilihan waktu merupakan faktor sangat penting dalam keberhasilan whaling attack. Pelaku serangan sering kali memilih waktu tertentu untuk melancarkan serangan, seperti saat menjelang akhir tahun, selama liburan, atau ketika ada tekanan besar dalam pekerjaan atau keuangan perusahaan. Pada saat-saat ini, individu yang menjadi target seringkali berada dalam keadaan terburu-buru dan stress, sehingga lebih rentan terhadap keputusan yang terburu-buru.

6. Pesan Berbahaya atau Lampiran Terinfeksi

Salah satu ciri khas dari whaling attack adalah penyertaan lampiran atau tautan yang mengarah ke situs berbahaya. Lampiran ini sering kali berisi malware atau perangkat lunak berbahaya yang dirancang untuk menginfeksi perangkat target ketika dibuka. Malware ini bisa berupa virus, ransomware, atau spyware yang memungkinkan pelaku untuk mengakses data sensitif atau mengambil alih kontrol perangkat.

7. Penggunaan Domain Tiruan

Pelaku whaling seringkali menggunakan domain tiruan yang hampir identik dengan domain asli yang dikenal oleh target. Misalnya, mereka dapat membuat alamat email atau situs web yang sangat mirip dengan domain resmi perusahaan atau mitra bisnis. Dengan menggunakan domain tiruan yang hanya berbeda sedikit, seperti mengganti satu atau dua huruf, mereka bisa mengecoh target dan membuat mereka berpikir bahwa pesan atau tautan tersebut berasal dari sumber yang sah.

8. Taktik Pembodohan Teknis

Pelaku whaling sering kali memanfaatkan taktik pembodohan teknis untuk menyembunyikan jejak mereka dan memastikan serangan berhasil. Salah satu metode yang digunakan adalah memanipulasi header email, mengaburkan asal-usul pesan, atau menyembunyikan informasi pengirim yang sebenarnya. Dengan memodifikasi aspek teknis dari email atau komunikasi, penyerang bisa membuat pesan mereka terlihat lebih sah dan menghindari deteksi oleh sistem pertahanan yang ada.

9. Kesalahan Manusia

Serangan whaling sangat bergantung pada kesalahan manusia, yang sering menjadi titik lemah dalam pertahanan keamanan. Meskipun sistem teknis canggih dapat mendeteksi sebagian besar ancaman siber, banyak serangan berhasil karena korban terjebak dalam jebakan psikologis yang diciptakan oleh penyerang.

10. Penyamaran sebagai Eksekutif atau Atasan

Salah satu teknik yang sering digunakan dalam whaling attack adalah penyamaran sebagai eksekutif atau atasan dalam perusahaan. Penyerang akan menyamar sebagai individu yang memiliki posisi otoritas, seperti CEO atau CFO, yang memiliki wewenang untuk meminta informasi sensitif atau menginstruksikan tindakan tertentu.

11. Tindakan Cepat

Whaling attack sering dirancang untuk mendorong target mengambil tindakan dengan cepat. Pesan yang dikirimkan biasanya berisi instruksi atau permintaan yang sangat mendesak, yang mengharuskan korban untuk segera bertindak tanpa menganalisis lebih lanjut. Misalnya, pesan tersebut mungkin meminta target untuk mentransfer sejumlah uang, mengakses akun penting, atau memberikan informasi pribadi dengan cepat.

12. Pemantauan Target

Terakhir, pemantauan terhadap target adalah langkah penting dalam memastikan keberhasilan serangan. Sebelum melancarkan whaling attack, pelaku sering kali memantau target untuk mempelajari pola komunikasi dan kebiasaan kerja mereka. Mereka dapat memanfaatkan informasi yang diperoleh dari media sosial, situs web perusahaan, atau saluran komunikasi internal untuk mendapatkan wawasan yang lebih baik mengenai kebiasaan target.

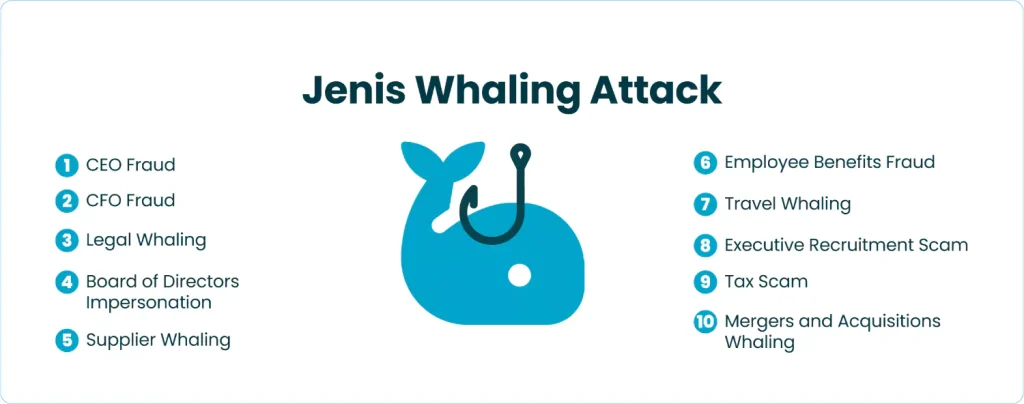

Jenis Whaling Attack

Beberapa jenis whaling attack yang paling umum melibatkan manipulasi psikologis untuk menipu korban agar mengungkapkan informasi pribadi, memindahkan dana, atau melakukan tindakan yang menguntungkan pelaku. Berikut adalah beberapa jenis yang sering ditemukan:

1. CEO Fraud

CEO fraud, atau penipuan CEO, adalah salah satu jenis whaling attack yang paling terkenal. Dalam serangan ini, pelaku menyamar sebagai CEO atau eksekutif tinggi lainnya dan mengirimkan email kepada karyawan atau manajer senior untuk meminta transfer dana, pengiriman informasi sensitif, atau menyetujui pembayaran tertentu dengan alasan mendesak. Penyerang biasanya menggunakan pesan yang sangat meyakinkan, yang tampaknya berasal dari atasan langsung mereka.

2. CFO Fraud

CFO fraud adalah jenis whaling attack yang menargetkan kepala keuangan perusahaan (CFO). Dalam serangan ini, pelaku menyamar sebagai CFO atau orang yang memiliki wewenang finansial dalam perusahaan dan meminta untuk memproses transfer uang yang sangat besar atau memberikan akses ke informasi keuangan perusahaan. Dengan meniru identitas CFO, penyerang dapat mengecoh staf keuangan atau akuntansi untuk melakukan transfer dana yang merugikan.

3. Legal Whaling

Legal whaling adalah jenis serangan yang berfokus pada bagian hukum perusahaan atau individu yang terlibat dalam urusan hukum penting. Pelaku serangan menyamar sebagai pengacara, firma hukum, atau pihak berwenang lainnya yang terkait dengan urusan hukum yang sangat mendesak, seperti permintaan dokumen hukum atau penyelesaian sengketa.

4. Board of Directors Impersonation

Dalam jenis serangan ini, pelaku menyamar sebagai anggota Dewan Direksi perusahaan untuk meminta informasi penting atau pengambilan keputusan kritis yang mempengaruhi perusahaan. Penyerang dapat membuat email yang tampaknya datang dari anggota dewan yang meminta konfirmasi dokumen, perubahan dalam perjanjian atau investasi, atau pengesahan transaksi yang mendesak.

5. Supplier Whaling

Supplier whaling terjadi ketika pelaku menyamar sebagai mitra atau pemasok perusahaan yang mengirimkan permintaan mendesak untuk mengubah detail pembayaran atau menyelesaikan transaksi yang melibatkan dana besar. Serangan ini sering kali melibatkan pengubahan detail rekening bank atau instruksi untuk mentransfer uang ke rekening yang terinfeksi.

6. Employee Benefits Fraud

Employee benefits fraud adalah jenis whaling attack yang menyasar departemen SDM atau karyawan yang terlibat dalam pengelolaan tunjangan karyawan. Dalam serangan ini, penyerang menyamar sebagai eksekutif atau pejabat perusahaan yang meminta untuk mengubah rincian tunjangan atau melakukan pembayaran tertentu untuk karyawan.

7. Travel Whaling

Travel whaling melibatkan penipuan yang menargetkan karyawan yang terlibat dalam pengaturan perjalanan bisnis atau kegiatan terkait perjalanan lainnya. Pelaku serangan menyamar sebagai atasan atau eksekutif perusahaan yang meminta perubahan mendadak pada jadwal perjalanan atau pengaturan pembayaran untuk perjalanan bisnis.

8. Executive Recruitment Scam

Executive recruitment scam adalah jenis whaling attack yang menargetkan individu yang sedang dalam proses pencarian atau perubahan karir, terutama di kalangan eksekutif dan manajer tingkat atas. Pelaku serangan akan berpura-pura menjadi perekrut eksekutif atau headhunter dari perusahaan terkemuka yang menawarkan posisi kerja yang sangat menguntungkan.

9. Tax Scam

Tax scam adalah jenis whaling attack yang berfokus pada isu perpajakan atau pengembalian pajak. Dalam serangan ini, penyerang berpura-pura menjadi petugas pajak atau konsultan perpajakan yang meminta individu atau perusahaan untuk memberikan informasi pribadi atau melakukan pembayaran untuk menghindari denda atau masalah hukum.

10. Mergers and Acquisitions Whaling

Mergers and acquisitions (M&A) whaling adalah serangan yang menargetkan individu yang terlibat dalam proses merger atau akuisisi perusahaan. Pelaku menyamar sebagai pihak yang terlibat dalam transaksi tersebut dan mengirimkan email yang tampaknya sah mengenai dokumen penting atau keputusan yang harus disetujui oleh pihak yang terlibat.

Dampak Whaling Attack

Berikut adalah beberapa dampak utama yang bisa ditimbulkan oleh whaling attack:

1. Pencurian Data Sensitif

Salah satu dampak utama whaling attack adalah pencurian data sensitif. Pelaku serangan berusaha mendapatkan akses ke informasi pribadi, kredensial login, data pelanggan, atau informasi keuangan perusahaan. Jika data ini jatuh ke tangan yang salah, bisa menyebabkan kerugian yang sangat besar, mulai dari pencurian identitas hingga pembobolan rekening bank perusahaan.

2. Kerugian Keuangan

Whaling attack sering kali menargetkan transfer uang atau transaksi finansial, yang dapat mengarah pada kerugian keuangan yang signifikan. Penyerang mungkin berpura-pura menjadi eksekutif perusahaan yang meminta transfer dana atau pengubahan rincian pembayaran yang menguntungkan mereka.

3. Kerugian Reputasi

Salah satu dampak jangka panjang paling merugikan dari whaling attack adalah kerugian reputasi yang dialami oleh perusahaan. Jika serangan ini diketahui publik, pelanggan, mitra bisnis, atau investor dapat kehilangan kepercayaan terhadap organisasi yang terkena serangan. Kerusakan reputasi ini dapat bertahan lama, bahkan setelah perusahaan mengambil langkah-langkah untuk mengatasi masalah tersebut.

4. Pengungkapan Informasi Rahasia

Dalam beberapa kasus, whaling attack bertujuan mendapatkan akses ke informasi internal yang sangat bernilai, seperti rencana bisnis, data penelitian dan pengembangan, atau informasi perusahaan lainnya yang bersifat rahasia. Jika informasi tersebut terungkap atau jatuh ke tangan pesaing, dapat merusak posisi kompetitif perusahaan dan memberi keuntungan pesaing yang mungkin menggunakannya untuk menyaingi perusahaan.

5. Pengaruh pada Saham dan Nilai Perusahaan

Whaling attack dapat memiliki dampak langsung pada harga saham dan nilai pasar perusahaan, terutama jika perusahaan yang diserang adalah perusahaan publik. Jika serangan ini mempengaruhi kinerja perusahaan, seperti mengakibatkan kerugian finansial yang signifikan atau merusak reputasi perusahaan, harga saham dapat turun drastis.

6. Gangguan Operasional

Whaling attack dapat mengganggu operasi harian perusahaan, terutama jika serangan tersebut mengarah pada peretasan sistem atau pengambilalihan akun penting. Ketika kredensial atau akses ke sistem internal jatuh ke tangan penyerang, mereka dapat mengakses, merusak, atau bahkan menghentikan operasi sistem secara keseluruhan. Ini dapat menyebabkan downtime yang signifikan, menghambat produktivitas, dan memperlambat proses bisnis penting, yang pada akhirnya merugikan organisasi dalam jangka panjang.

7. Ketidakpercayaan Internal

Serangan whaling yang berhasil dapat menurunkan tingkat kepercayaan internal di dalam organisasi. Karyawan atau pemimpin organisasi yang menjadi korban serangan mungkin merasa dikhianati atau tidak terlindungi, yang bisa menciptakan ketidakpercayaan terhadap kebijakan keamanan dan sistem perlindungan data perusahaan.

8. Tindakan Hukum dan Pematuhan

Whaling attack dapat melibatkan pengungkapan, pelanggaran data pribadi atau informasi sensitif, mengarah pada tuntutan hukum atau sanksi regulasi. Banyak negara dan wilayah memiliki peraturan ketat mengenai perlindungan data pribadi (seperti GDPR di Eropa atau CCPA di California), pelanggaran terhadap regulasi ini dapat menyebabkan perusahaan dikenakan denda besar atau tindakan hukum lainnya.

9. Pertumbuhan Biaya Keamanan

Setelah mengalami whaling attack, perusahaan biasanya harus mengeluarkan biaya yang sangat besar untuk meningkatkan sistem keamanan mereka dan mencegah serangan serupa di masa depan. Hal ini bisa mencakup pengembangan kebijakan keamanan yang lebih ketat, pembelian perangkat lunak keamanan terbaru, pelatihan karyawan tentang ancaman siber, dan penguatan infrastruktur IT.

10. Kerugian Kesempatan Bisnis

Kerugian kesempatan bisnis adalah salah satu dampak yang mungkin tidak langsung terasa, tetapi sangat merugikan dalam jangka panjang. Setelah terjadinya whaling attack, banyak perusahaan yang kehilangan peluang bisnis yang menguntungkan karena reputasi mereka terganggu atau mereka harus mengalihkan sumber daya untuk menangani serangan tersebut.

Cara Mendeteksi Whaling Attack

Whaling attack adalah jenis serangan siber yang sangat terarah dan menargetkan individu penting dalam organisasi, sehingga deteksi dini sangat penting untuk mencegah kerugian besar. Berikut ini terdapat beberapa cara yang bisa dilakukan untuk mendeteksi, diantaranya:

1. Pelatihan Kesadaran Keamanan

Pelatihan kesadaran keamanan untuk karyawan merupakan langkah pertama yang krusial dalam mendeteksi dan menghindari whaling attack. Karyawan yang terlatih dapat mengenali tanda-tanda email atau komunikasi yang mencurigakan, seperti permintaan mendesak atau aneh yang berasal dari pihak yang tampaknya memiliki otoritas tinggi.

2. Penggunaan Filter Email yang Canggih

Salah satu cara efektif untuk mendeteksi dan menghindari whaling attack adalah menggunakan filter email canggih. Filter ini dapat mendeteksi email phishing atau yang berasal dari domain mencurigakan. Teknologi seperti filter spam, deteksi malware, dan autentikasi pengirim dapat membantu memblokir email yang berpotensi berbahaya sebelum sampai ke inbox penerima. Filter ini juga dapat mengenali pola-pola aneh dalam subjek, lampiran, atau format pesan yang mengindikasikan serangan yang sedang berlangsung.

3. Verifikasi Permintaan Keuangan

Whaling attack sering kali melibatkan permintaan untuk mentransfer dana atau melakukan pembayaran mendesak. Salah satu cara mendeteksi serangan ini adalah melakukan verifikasi permintaan keuangan. Jika ada permintaan transfer uang atau perubahan informasi pembayaran yang tidak biasa, pastikan mengonfirmasi dengan pihak yang meminta, terutama jika itu melibatkan jumlah besar.

4. Penggunaan Teknologi Autentikasi Ganda

Autentikasi ganda (two-factor authentication atau 2FA) adalah metode pengamanan tambahan yang dapat digunakan mendeteksi dan mencegah whaling attack. Dengan 2FA, bahkan jika penyerang berhasil memperoleh kredensial login melalui serangan phishing, mereka masih memerlukan kode verifikasi tambahan yang dikirimkan ke perangkat sah (misalnya, ponsel atau aplikasi autentikasi). Ini menambah lapisan keamanan yang membuat serangan lebih sulit berhasil, bahkan jika email atau kredensial korban telah dibobol.

5. Analisis Alamat Email Pengirim

Serangan whaling sering kali melibatkan penyamaran sebagai individu yang memiliki otoritas tinggi, seperti CEO atau CFO. Penting memeriksa alamat email pengirim dengan teliti, pastikan yang digunakan benar-benar berasal dari domain perusahaan sah dan tidak ada kesalahan ketik atau karakter aneh. Penyerang sering kali menggunakan domain sangat mirip dengan domain asli, hanya perubahan kecil yang dapat sulit dikenali pada pandangan pertama.

6. Pengawasan Aktivitas Jaringan

Pengawasan aktivitas jaringan secara rutin juga sangat penting untuk mendeteksi whaling attack. Pemantauan lalu lintas jaringan dapat membantu mendeteksi adanya perilaku yang tidak biasa, seperti pengiriman data yang tidak sah atau perubahan konfigurasi yang mencurigakan. Dengan alat pemantauan yang tepat, tim IT dapat mengidentifikasi tanda-tanda bahwa akun atau sistem telah dibobol dan memberikan respon yang cepat sebelum kerusakan lebih lanjut terjadi.

7. Pemantauan dan Analisis Pola

Pola komunikasi yang tidak biasa bisa menjadi indikator awal dari sebuah whaling attack. Dengan memantau dan menganalisis pola komunikasi di dalam organisasi, Anda bisa mendeteksi adanya perubahan mendadak dalam gaya komunikasi atau frekuensi permintaan yang datang dari seseorang dengan posisi tinggi. Sebagai contoh, jika atasan tiba-tiba mengirim permintaan yang mendesak dan tidak biasa, ini bisa menjadi tanda bahwa serangan sedang berlangsung.

8. Verifikasi Identitas Pengirim

Sebelum merespons atau bertindak atas permintaan yang mencurigakan, sangat penting untuk memverifikasi identitas pengirim. Jika email yang diterima tampaknya datang dari eksekutif perusahaan atau rekan kerja, pastikan untuk memverifikasi dengan cara lain, misalnya melalui telepon atau pesan instan yang terverifikasi. Verifikasi identitas pengirim dapat mencegah penipuan yang melibatkan penyamaran pihak internal organisasi.

9. Perbandingan Gaya Komunikasi

Serangan whaling sering kali melibatkan penyamaran komunikasi yang tampaknya sah. Namun, dengan memperhatikan gaya komunikasi, seperti cara seseorang menulis atau nada yang digunakan dalam pesan, kita bisa mendeteksi perbedaan yang mencurigakan. Melakukan perbandingan antara gaya komunikasi yang biasa dan yang tidak biasa dapat membantu dalam mendeteksi serangan lebih awal.

10. Pemantauan Aktivitas Finansial

Serangan whaling sering kali berfokus pada pencurian uang atau transaksi keuangan tidak sah. Setiap perubahan dalam informasi pembayaran, permintaan transfer dana mendesak, atau instruksi terkait keuangan yang tidak biasa harus segera diverifikasi. Menggunakan sistem pemantauan transaksi yang dapat mendeteksi pola tidak biasa atau aktivitas mencurigakan dalam hal pembayaran dapat membantu mencegah kerugian finansial yang besar.

11. Pentingnya Kesadaran Pengguna

Kesadaran pengguna adalah kunci mendeteksi dan mencegah whaling attack. Mengedukasi tentang potensi ancaman dan bagaimana cara mengenali email atau permintaan mencurigakan sangat penting dalam mengurangi risiko serangan.

Pengguna yang sadar akan ancaman keamanan cenderung melaporkan email mencurigakan atau bertindak hati-hati saat menerima instruksi yang tampaknya tidak biasa, sehingga membantu organisasi mendeteksi serangan lebih cepat.

12. Pembaruan dan Pemindaian Keamanan

Pembaruan perangkat lunak dan pemindaian keamanan rutin sangat penting mendeteksi dan melindungi sistem dari potensi serangan. Pembaruan keamanan tepat waktu memastikan celah atau kerentanannya diperbaiki, sementara pemindaian rutin dapat mendeteksi malware atau perangkat lunak berbahaya yang mungkin telah masuk ke sistem melalui serangan phishing atau whaling. Alat pemindai dapat mengenali adanya ancaman dalam file atau lampiran yang diterima dan memperingatkan tim IT sebelum kerusakan terjadi.

Cara Mencegah Whaling Attack

Untuk mencegah serangan semacam ini, langkah-langkah pencegahan yang efektif harus diimplementasikan di seluruh lapisan organisasi. Berikut adalah beberapa cara yang dapat dilakukan untuk mencegah whaling attack:

1. Verifikasi Dua Langkah

Salah satu cara paling efektif mencegah whaling attack adalah menerapkan verifikasi dua langkah (Two-Factor Authentication / 2FA). 2FA menambah lapisan keamanan tambahan di luar sekadar kata sandi. Dengan menggunakan sistem autentikasi yang melibatkan dua elemen—seperti kode yang dikirimkan ke perangkat pribadi (misalnya ponsel) atau aplikasi autentikasi—penyerang yang memperoleh kredensial login korban tidak akan dapat mengakses akun tanpa kode verifikasi tersebut.

2. Meningkatkan Perlindungan Data

Untuk mencegah whaling attack, sangat penting bagi organisasi memastikan data yang disimpan, terutama informasi sensitif, terlindungi dengan baik. Gunakan enkripsi untuk melindungi data baik saat disimpan maupun saat sedang dikirimkan.

Menggunakan sistem pengelolaan kata sandi yang kuat dan memastikan data yang disimpan di server internal terlindungi dengan kebijakan akses yang ketat adalah langkah penting dalam mencegah peretasan yang dilakukan melalui serangan phishing atau whaling.

3. Edukasi tentang Whaling Attack dan Media Sosial

Penyerang sering menggunakan informasi yang tersedia di media sosial untuk menargetkan individu dalam organisasi, seperti mengetahui jadwal pekerjaan, jabatan, atau hubungan antara karyawan dan atasan. Edukasi yang tepat mengenai bahaya whaling attack, termasuk cara penyerang dapat memanfaatkan informasi pribadi yang diposting di media sosial, sangat penting.

4. Menciptakan Kesadaran dan Kepedulian Seluruh Pekerja

Salah satu cara terbaik mencegah whaling attack adalah menciptakan kesadaran dan kepedulian tentang ancaman keamanan di seluruh organisasi. Ini tidak hanya melibatkan pelatihan yang diterima oleh karyawan, tetapi juga menciptakan budaya keamanan yang mendalam, di mana semua pekerja, dari level eksekutif hingga staf operasional, memiliki pemahaman yang sama tentang ancaman siber.

5. Menggunakan Anti Phishing Tools

Menggunakan perangkat lunak anti-phishing yang canggih adalah langkah penting dalam melindungi organisasi dari serangan whaling. Alat ini dapat memindai email yang masuk untuk mendeteksi tanda-tanda phishing atau upaya manipulasi yang terkait dengan serangan whaling, seperti email yang mencurigakan, lampiran berbahaya, atau tautan yang mengarah ke situs web palsu.

Waspada Terhadap Bahaya Whaling Attack

Whaling attack merupakan salah satu ancaman siber yang sangat berbahaya, terutama bagi organisasi besar dan individu dengan posisi penting. Dengan menggunakan teknik yang sangat terarah dan menyamar sebagai pihak yang memiliki otoritas tinggi, penyerang dapat dengan mudah menipu korban untuk memberikan informasi sensitif atau melakukan transaksi finansial yang merugikan. Jika tidak waspada, kerugian akibat serangan ini bisa sangat besar, baik dari segi finansial, reputasi, hingga kerusakan operasional yang signifikan.

Namun, dengan langkah-langkah pencegahan yang tepat, seperti verifikasi dua langkah, pelatihan kesadaran keamanan, dan pemantauan terhadap aktivitas mencurigakan, organisasi dapat melindungi dirinya dari ancaman whaling. Kesadaran dan kewaspadaan yang tinggi di antara seluruh anggota organisasi menjadi kunci utama dalam menghindari jebakan serangan ini. Ingatlah bahwa di dunia maya, keamanan data dan informasi perusahaan sangat bergantung pada kewaspadaan setiap individu dalam organisasi.

FAQ (Frequently Asked Question)

Apa perbedaan antara Whaling Attack dan Phishing biasa?

Phishing biasa menargetkan siapa saja dengan pesan generik, sedangkan Whaling Attack lebih spesifik, menargetkan individu dengan pengaruh besar dalam organisasi. Serangan ini menggunakan email yang dibuat dengan sangat meyakinkan, sering kali berisi detail bisnis atau dokumen penting untuk meningkatkan kredibilitasnya.

Mengapa eksekutif perusahaan menjadi target utama Whaling Attack?

Eksekutif memiliki akses ke informasi dan keuangan perusahaan yang lebih luas, membuat mereka menjadi target yang menguntungkan bagi penyerang. Selain itu, mereka cenderung memiliki jadwal yang sibuk dan lebih mungkin untuk menyetujui permintaan tanpa verifikasi yang mendalam.

Bagaimana penyerang mendapatkan informasi untuk melakukan Whaling Attack?

Penyerang menggunakan teknik OSINT (Open-Source Intelligence) untuk mengumpulkan informasi dari sumber publik seperti LinkedIn, situs perusahaan, atau laporan bisnis. Mereka juga dapat menggunakan rekayasa sosial untuk mengumpulkan data lebih lanjut melalui interaksi langsung atau kompromi akun yang lebih rendah dalam hierarki perusahaan.

Apa contoh nyata dari serangan Whaling Attack?

Salah satu contoh terkenal adalah kasus CEO Fraud, di mana penjahat dunia maya mengirim email yang tampaknya berasal dari CEO sebuah perusahaan kepada staf keuangan, meminta mereka untuk mentransfer sejumlah besar uang ke rekening penyerang. Dalam beberapa kasus, perusahaan telah kehilangan jutaan dolar akibat serangan ini.

Apakah Whaling Attack hanya dilakukan melalui email?

Tidak. Selain email, penyerang juga bisa menggunakan metode lain seperti telepon (vishing) atau pesan teks (smishing) untuk menipu korban. Beberapa serangan bahkan menggunakan media sosial untuk meningkatkan kredibilitas mereka sebelum melakukan serangan utama.

Apakah ada alat yang dapat membantu mendeteksi Whaling Attack?

Ya, beberapa solusi keamanan seperti Secure Email Gateway (SEG), AI-based Threat Detection, dan anti-phishing tools dapat membantu mendeteksi email mencurigakan. Teknologi ini memeriksa pola komunikasi, tanda spoofing, dan metadata untuk mengidentifikasi potensi serangan.

Jika seseorang sudah terlanjur menjadi korban Whaling Attack, apa yang harus dilakukan?

Jika seseorang menjadi korban, langkah pertama adalah segera melaporkan insiden ke tim keamanan IT dan bagian keuangan. Jika transaksi telah dilakukan, segera hubungi bank untuk mencoba membatalkan transfer. Selain itu, lakukan audit keamanan untuk mengidentifikasi apakah ada data lain yang telah dikompromikan.