Rootkit adalah salah satu ancaman keamanan siber yang paling berbahaya dan sulit dideteksi. Virus rootkit adalah jenis perangkat lunak berbahaya (malware) yang dirancang untuk menyembunyikan keberadaannya di sistem komputer, sehingga memungkinkan penyerang mengendalikan perangkat tanpa terdeteksi.

Hal ini bisa menjadi mimpi buruk, terutama jika data penting atau privasi Anda terancam. Semakin canggih metode serangannya, semakin sulit bagi pengguna awam untuk melacak dan menghapus rootkit ini. Namun, dengan pemahaman yang tepat, Anda dapat melindungi perangkat dari ancaman ini.

Apa Itu Rootkit?

Rootkit adalah jenis malware yang dirancang khusus untuk memanipulasi sistem operasi komputer dan mendapatkan akses langsung ke perangkat keras. Nama rootkit berasal dari gabungan kata “root,” yang mengacu pada akun dengan hak istimewa tertinggi dalam sistem operasi, dan “kit,” yang berarti sekumpulan alat.

Hal ini menggambarkan kemampuan rootkit memberikan akses tersembunyi setara dengan akun root. Virus rootkit adalah ancaman berbahaya karena mampu beroperasi secara diam-diam di perangkat Anda.

Dengan memodifikasi perangkat lunak yang sedang berjalan, rootkit menyembunyikan keberadaan dan tindakannya dari pengguna maupun perangkat lunak yang dieksploitasi. Sifatnya yang sulit dideteksi membuatnya ideal bagi penjahat siber untuk mencuri data pribadi, informasi finansial, dan melakukan berbagai kejahatan dunia maya lainnya.

Meski tidak selalu merusak, rootkit memungkinkan dan menyamarkan aktivitas jahat. Peretas dapat menggunakan perangkat yang terinfeksi untuk mengakses data, memantau aktivitas, mengubah program, hingga menjalankan fungsi lain tanpa diketahui.

Rootkit dapat menginfeksi berbagai lapisan sistem, mulai dari aplikasi pengguna hingga firmware perangkat keras, sehingga memberikan kendali penuh kepada penyerang untuk merusak sistem korban.

Cara Kerja Rootkit

Rootkit adalah ancaman siber yang sangat sulit dideteksi karena kemampuannya menyembunyikan aktivitas berbahaya. Berikut cara kerja rootkit secara detail:

- Rootkit memanfaatkan celah pada sistem operasi atau aplikasi untuk mendapatkan akses. Mereka sering menyerang kernel, komponen inti yang mengelola perangkat keras dan perangkat lunak, untuk mengubah fungsinya dan menyembunyikan keberadaannya.

- Serangan ini kemudian memanipulasi fungsi sistem seperti API calls atau pengendali perangkat (device drivers), rootkit mampu mengelabui perangkat keamanan. Manipulasi ini membuat aktivitas berbahaya mereka sulit terdeteksi oleh perangkat lunak keamanan.

- Rootkit akan menyembunyikan jejak. Rootkit dapat menyembunyikan file dan proses berbahaya dengan menghapusnya dari daftar yang ditampilkan oleh sistem operasi. Metode ini membuat rootkit tetap tersembunyi bahkan dari alat keamanan canggih sekalipun.

Komponen Rootkit

Virus rootkit adalah malware yang bekerja dengan cara cerdik melalui tiga komponen utama: dropper, loader, dan rootkit itu sendiri. Setiap komponen memiliki peran unik yang saling mendukung untuk menginfeksi perangkat secara diam-diam. Berikut penjelasannya:

1. Dropper

Dropper menjadi titik awal infeksi rootkit. Komponen ini bertugas menginisiasi proses instalasi dengan cara memanfaatkan interaksi pengguna, seperti mengklik tautan berbahaya atau mengunduh file yang terinfeksi. Setelah berhasil diaktifkan, dropper akan mengunduh dan mempersiapkan loader untuk melanjutkan proses berikutnya.

2. Loader

Setelah dropper menjalankan tugasnya, loader mengambil alih untuk memuat rootkit ke dalam memori komputer. Komponen ini sering menghapus dirinya sendiri setelah selesai, sehingga sulit dideteksi. Peran utama loader adalah memastikan rootkit bisa beroperasi tanpa terdeteksi oleh sistem keamanan standar.

3. Rootkit

Komponen inti ini adalah perangkat lunak berbahaya yang dirancang untuk menyembunyikan proses atau program jahat di dalam sistem. Rootkit memanipulasi sistem operasi agar aktivitasnya tetap tersembunyi sambil melancarkan serangan sesuai tujuan penyerang.

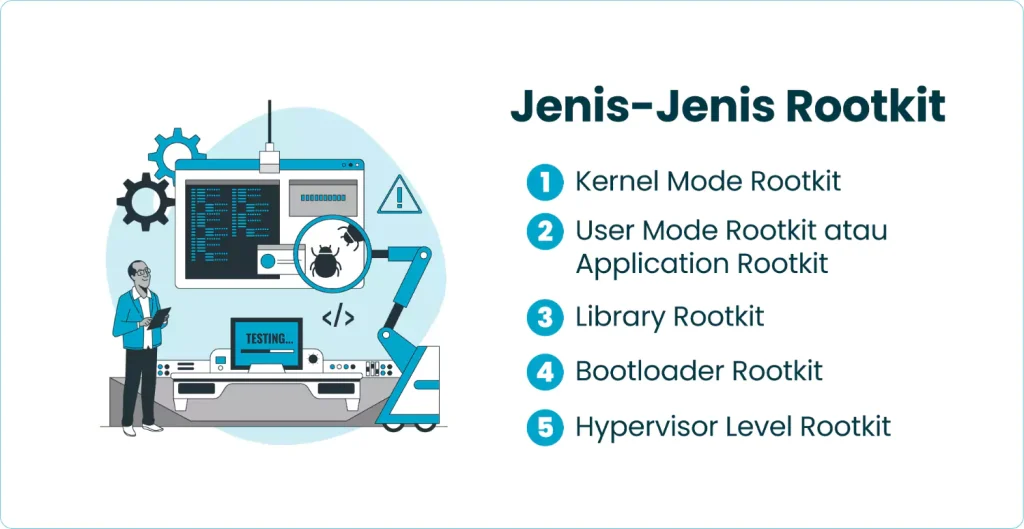

Jenis-Jenis Rootkit

Rootkit adalah ancaman yang menggunakan berbagai metode untuk menyebar, beroperasi, dan menyembunyikan aktivitas berbahaya di sistem. Memahami jenis-jenisnya dapat membantu mengenali dan mencegah dampak serius dari virus rootkit. Berikut adalah penjelasan 5 jenis utama rootkit:

1. Kernel Mode Rootkit

Kernel mode rootkit adalah jenis rootkit paling berbahaya karena beroperasi di level kernel sistem operasi, yang memiliki akses penuh ke seluruh sistem. Rootkit ini dapat mengubah kode sistem operasi dan struktur data kernel untuk menyembunyikan file, proses, dan entri registri.

Dengan kemampuannya ini, kernel mode rootkit dapat memodifikasi fungsi inti sistem tanpa terdeteksi oleh alat keamanan standar. Contohnya adalah Spicy Hot Pot, FU, dan Knark.

2. User Mode Rootkit atau Application Rootkit

User mode rootkit, atau dikenal juga sebagai application rootkit, bekerja di tingkat aplikasi dengan akses yang lebih terbatas dibanding kernel mode rootkit. Rootkit ini biasanya memodifikasi kode biner aplikasi untuk menyembunyikan aktivitasnya.

Virus rootkit ini sering ditemukan dalam Trojan yang menyuntikkan malware ke sistem. Contoh user mode rootkit termasuk Vanquish, Aphex, dan Hacker Defender.

3. Library Rootkit

Library rootkit menargetkan pustaka sistem, yaitu kumpulan kode yang digunakan aplikasi untuk menjalankan fungsi tertentu. Dengan menyisipkan kode berbahaya ke pustaka ini, rootkit dapat mengubah perilaku aplikasi yang bergantung padanya.

Walaupun awalnya dirancang untuk pengembangan perangkat lunak, jenis rootkit ini sering disalahgunakan untuk menyembunyikan keberadaannya dan mengganggu integritas sistem.

4. Bootloader Rootkit

Bootloader rootkit, atau bootkit, menyerang proses booting sistem pada level Master Boot Record (MBR). Dengan menguasai proses ini, bootloader rootkit dapat menjalankan kode berbahaya sebelum sistem operasi sepenuhnya aktif. Akibatnya, jenis rootkit ini sangat sulit dideteksi karena sudah aktif sebelum mekanisme keamanan sistem berjalan.

5. Hypervisor Level Rootkit

Hypervisor level rootkit beroperasi di lapisan hypervisor, yaitu perangkat lunak yang memungkinkan beberapa sistem operasi berjalan di perangkat keras yang sama. Dengan memvirtualisasikan sistem operasi utama sebagai tamu, rootkit ini mendapatkan kendali penuh atas perangkat keras dan sistem operasi.

Hal ini membuatnya sangat sulit dideteksi dan sangat berbahaya karena mampu menyembunyikan aktivitasnya dengan teknik canggih.

Dampak Serangan Rootkit

Serangan rootkit adalah ancaman serius yang dapat menyebabkan kerusakan besar pada sistem yang terinfeksi. Memahami dampaknya dapat membantu Anda mengambil langkah pencegahan yang lebih baik.

1. Menyebabkan Infeksi Malware

Rootkit mempermudah masuknya perangkat lunak berbahaya lainnya ke dalam sistem yang terinfeksi. Setelah mengambil alih kontrol, rootkit dapat menyisipkan berbagai jenis malware seperti virus, Trojan, worms, ransomware, spyware, hingga adware.

Akibatnya, kinerja perangkat menjadi terganggu, data bisa rusak atau hilang, dan informasi sensitif rentan dicuri. Misalnya, rootkit dapat membuka jalan bagi ransomware yang mengenkripsi file penting dan meminta tebusan, menyebabkan kehilangan data dan mengganggu operasi bisnis.

2. Mencuri atau Menghapus File

Rootkit sering kali memiliki kemampuan untuk mengakses, merusak, atau bahkan menghapus file di perangkat yang terinfeksi. Aktivitas ini sering dilakukan tanpa sepengetahuan pengguna, sehingga file-file penting atau dokumen pribadi bisa hilang begitu saja.

Misalnya, jika rootkit menghapus file bisnis yang penting, aktivitas sehari-hari dapat terganggu, dan reputasi profesional pun bisa terdampak. Pemulihan file yang hilang membutuhkan waktu dan biaya, yang berpotensi menimbulkan kerugian besar.

3. Mencuri Informasi Pribadi

Selain merusak sistem, rootkit dapat mencuri informasi pribadi seperti nomor kartu kredit, data rekening bank, kata sandi, atau data pribadi lainnya. Informasi ini sering kali digunakan untuk tindakan penipuan seperti pengajuan pinjaman online atau transaksi menggunakan kartu kredit curian.

Akibatnya, korban tidak hanya mengalami kerugian finansial, tetapi juga harus menghadapi dampak jangka panjang seperti perbaikan riwayat kredit yang sulit.

4. Mengubah Konfigurasi Sistem

Rootkit terkenal karena kemampuannya mengubah konfigurasi sistem agar bisa beroperasi secara tersembunyi. Perubahan ini membuatnya sulit dideteksi oleh perangkat lunak keamanan standar. Modifikasi ini dapat menyebabkan ketidakstabilan sistem hingga membuat perangkat tidak bisa digunakan.

Sebagai contoh, rootkit bisa menonaktifkan fitur keamanan atau mengubah file sistem agar tetap bertahan dalam perangkat, sehingga proses pemulihan dan deteksi menjadi lebih rumit.

Cara Menghindari Rootkit

Seperti yang dipahami bahwa Virus rootkit adalah jenis perangkat lunak jahat yang menyusup ke sistem untuk menyembunyikan aktivitasnya, membuatnya sulit untuk dihapus. Berikut adalah 3 langkah aktif yang bisa dilakukan untuk melindungi perangkat dari ancaman rootkit.

1. Gunakan Antivirus yang Terpercaya

Memasang antivirus yang terpercaya menjadi langkah awal yang efektif untuk melindungi perangkat Anda dari rootkit. Antivirus bekerja mendeteksi dan menghapus berbagai jenis malware, termasuk virus rootkit.

Pilihlah antivirus yang memiliki fitur deteksi rootkit yang kuat, perlindungan real-time, serta ulasan positif dari pengguna dan pakar keamanan siber. Dengan antivirus yang handal, Anda dapat meminimalkan risiko infeksi sejak dini.

2. Pastikan Semua Software Terupdate

Selalu perbarui software di perangkat Anda untuk menutup celah keamanan yang dapat dimanfaatkan oleh virus rootkit. Pembaruan software biasanya menyertakan patch untuk memperbaiki kerentanan keamanan.

Aktifkan pembaruan otomatis, periksa situs pengembang untuk pembaruan terkini, dan pastikan semua aplikasi serta driver Anda dalam versi terbaru. Langkah ini secara signifikan mengurangi risiko infeksi.

3. Monitor Jaringan Secara Rutin

Pantau aktivitas jaringan Anda secara rutin untuk mendeteksi tanda-tanda infeksi rootkit lebih awal. Sistem pemantauan jaringan membantu mengenali aktivitas mencurigakan atau perilaku yang tidak biasa.

Dengan pendekatan ini, Anda dapat segera mengatasi ancaman sebelum menjadi masalah besar. Keuntungan lain dari pemantauan jaringan mencakup kemampuan mengidentifikasi perangkat yang aktif atau tidak aktif serta mengantisipasi potensi ancaman lebih cepat.

Cara Mengatasi Rootkit

Mengatasi rootkit memerlukan langkah-langkah proaktif dan reaktif untuk melindungi perangkat serta data penting. Rootkit adalah ancaman serius yang sulit terdeteksi, tetapi Anda bisa mencegah dan menghilangkannya dengan strategi yang tepat. Berikut beberapa cara efektif untuk mengatasi virus rootkit:

1. Menginstal Antivirus

Menginstal perangkat lunak antivirus adalah langkah pertama yang sangat penting untuk melindungi perangkat Anda dari rootkit dan malware lainnya. Antivirus berfungsi mendeteksi, mencegah, dan menghapus perangkat lunak berbahaya yang bisa merusak sistem.

Pilih antivirus yang memiliki kemampuan khusus untuk mendeteksi dan menghapus rootkit, lengkap dengan fitur pemantauan real-time yang terus-menerus memblokir ancaman baru. Gunakan antivirus yang mendapatkan ulasan positif dari pakar keamanan siber, karena ini menunjukkan efektivitasnya dalam melawan rootkit.

2. Menghindari Link Tak Terpercaya

Hindari mengklik tautan yang tidak terpercaya, terutama yang diterima melalui email, media sosial, atau platform pesan. Virus rootkit sering menyebar melalui serangan phishing yang memanfaatkan tautan palsu untuk menipu pengguna agar mengunduh perangkat lunak berbahaya.

Tautan ini sering kali tampak seperti situs atau konten resmi, tetapi begitu diklik, rootkit akan diunduh dan dijalankan pada perangkat Anda. Dengan berhati-hati terhadap tautan semacam ini, Anda dapat mengurangi risiko infeksi secara signifikan.

3. Membersihkan Sistem Operasi dan Instal Ulang Windows

Jika infeksi rootkit terlalu parah, membersihkan sistem operasi dan menginstal ulang Windows bisa menjadi solusi terakhir. Proses ini melibatkan pencadangan data penting, memformat ulang hard drive, dan menginstal ulang sistem operasi dari sumber tepercaya.

Langkah ini memastikan semua file sistem yang terinfeksi digantikan dengan file baru yang bebas dari malware. Instal ulang Windows menciptakan sistem yang bersih dan menghilangkan rootkit yang sulit dihapus dengan metode lain.

Ancaman Tersembunyi yang Tidak Boleh Diremehkan

Rootkit adalah ancaman yang sangat berbahaya karena kemampuannya menyusup, menyembunyikan jejak, dan memberi kendali penuh kepada penyerang atas perangkat korban. Serangan rootkit tidak hanya mencuri data pribadi, tetapi juga dapat menginfeksi sistem dengan malware lain, menghapus file penting, dan merusak konfigurasi perangkat.

Jika dibiarkan, rootkit bisa memicu kerugian besar, baik secara finansial maupun operasional. Oleh karena itu, pemahaman tentang langkah pencegahan yang tepat sangat penting untuk melindungi perangkat dari ancaman tersembunyi ini. Selalu gunakan perlindungan keamanan yang kuat, demi menjaga keamanan data dan privasi Anda.

FAQ (Frequently Asked Question)

Apa yang membedakan rootkit dari malware lain?

Rootkit dirancang untuk menyembunyikan keberadaannya sendiri atau malware lain di dalam sistem, berbeda dengan malware lain yang biasanya berfokus pada mencuri data atau merusak sistem secara langsung.

Rootkit dapat menanamkan dirinya di level kernel, sistem operasi, atau bahkan firmware, sehingga sulit terdeteksi oleh antivirus biasa. Tujuannya bukan hanya menyerang, tetapi memastikan akses jangka panjang ke sistem tanpa terdeteksi.

Mengapa rootkit sangat sulit dideteksi?

Rootkit sulit dideteksi karena bekerja di tingkat sistem yang sangat dalam, seperti kernel atau firmware. Ia memodifikasi fungsi inti sistem operasi untuk menyembunyikan file, proses, atau koneksi yang mencurigakan.

Selain itu, beberapa rootkit mampu memanipulasi alat keamanan atau perangkat lunak pendeteksi untuk melewati pemeriksaan, sehingga membutuhkan alat deteksi khusus atau analisis mendalam untuk menemukannya.

Bagaimana rootkit dapat masuk ke dalam sistem?

Rootkit biasanya masuk melalui kerentanan sistem, perangkat lunak yang tidak diperbarui, atau file berbahaya yang diunduh oleh pengguna. Teknik lain termasuk melalui phishing, exploit pada aplikasi yang rentan, atau bahkan melalui perangkat keras yang terinfeksi seperti USB drive. Setelah masuk, rootkit akan mencoba mendapatkan hak akses administratif untuk menguasai sistem secara penuh.

Apakah reinstall sistem operasi dapat menghapus rootkit?

Tidak selalu. Jika rootkit berada di level firmware, seperti BIOS atau UEFI, reinstall sistem operasi tidak akan menghapusnya. Rootkit firmware memerlukan proses pembersihan yang lebih kompleks, seperti flashing firmware ke versi bersih. Oleh karena itu, sangat penting untuk memastikan bahwa sistem benar-benar aman setelah serangan rootkit.

Apakah rootkit hanya menyerang sistem berbasis Windows?

Tidak. Rootkit dapat menyerang berbagai jenis sistem operasi, termasuk Linux, macOS, dan bahkan perangkat mobile. Namun, karena Windows lebih umum digunakan, banyak rootkit dirancang khusus untuk menyerang sistem Windows.

Di sisi lain, perangkat berbasis Linux sering menjadi target di lingkungan server karena penggunaannya yang luas di dunia enterprise.

Apa tanda-tanda bahwa sebuah sistem terinfeksi rootkit?

Tanda-tanda infeksi rootkit bisa sangat sulit dikenali, tetapi beberapa gejala meliputi performa sistem yang melambat, file atau proses mencurigakan yang tidak dapat dilihat oleh alat keamanan biasa, dan aktivitas jaringan yang tidak biasa.

Jika alat antivirus tiba-tiba berhenti berfungsi atau sering crash, itu juga bisa menjadi indikasi adanya rootkit yang mengganggu.

Bagaimana cara melindungi sistem dari serangan rootkit?

Melindungi sistem dari rootkit memerlukan langkah proaktif seperti selalu memperbarui sistem operasi dan perangkat lunak untuk menutup celah keamanan. Menggunakan antivirus dengan fitur deteksi rootkit, serta memeriksa firmware perangkat secara berkala, juga penting.

Selain itu, pengguna harus waspada terhadap file atau perangkat keras yang mencurigakan dan menghindari mengunduh file dari sumber yang tidak terpercaya.