Information security adalah upaya melindungi data dan sistem digital dari berbagai ancaman seperti pencurian, peretasan, atau kerusakan. Dalam era digital yang serba cepat, keamanan sistem informasi menjadi kebutuhan penting bagi individu maupun perusahaan.

Namun, tanpa perlindungan yang tepat, risiko kebocoran data dan serangan siber dapat menghantui setiap aktivitas digital Anda. Kondisi ini membuat banyak orang bertanya: bagaimana cara menjaga keamanan informasi dengan efektif?

Artikel ini akan membahas jenis, ancaman, dan contoh information security agar Anda memahami langkah-langkah penting untuk melindungi data dari ancaman dunia maya. Baca selengkapnya!

Apa Itu Information Security?

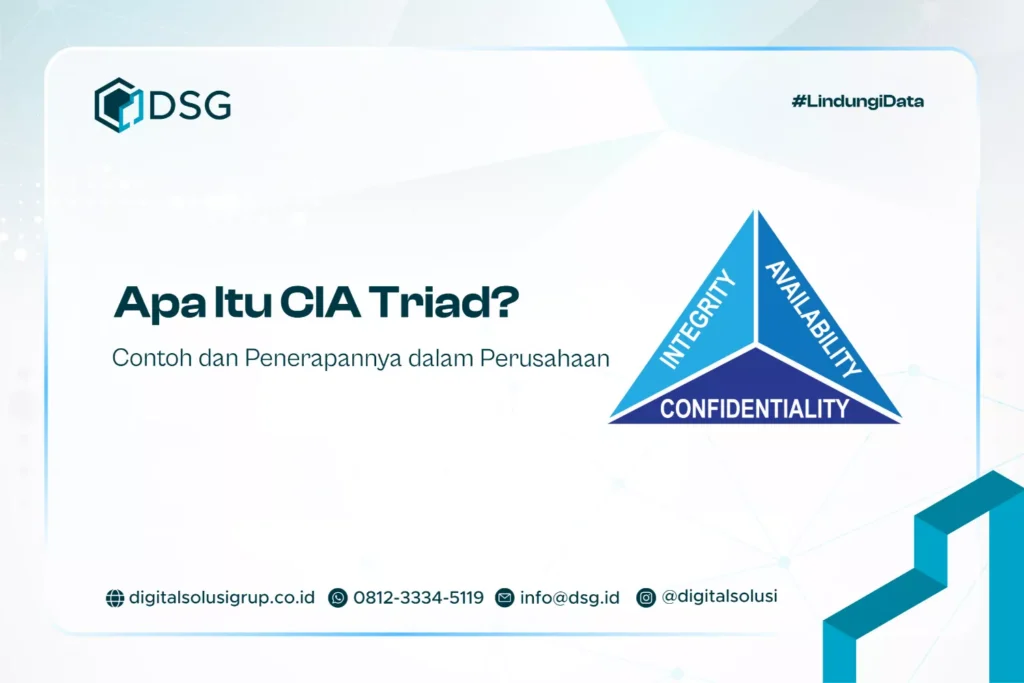

Information security adalah praktik melindungi informasi dari berbagai ancaman untuk menjaga kerahasiaan, integritas, dan ketersediaannya. Tujuan utama information security adalah memastikan data terlindungi dari akses tidak sah, kerusakan, atau pencurian, sehingga informasi dapat digunakan dengan aman dan efisien.

Keamanan sistem informasi ini juga menjadi bagian penting dari cybersecurity, yang mencakup berbagai proses untuk menjaga data tetap aman. Kerahasiaan (confidentiality) memastikan hanya pihak berwenang yang dapat mengakses informasi.

Integritas (integrity) menjamin bahwa data tidak diubah atau dirusak oleh pihak yang tidak berwenang. Sementara itu, ketersediaan (availability) memastikan informasi selalu dapat diakses oleh pihak yang berwenang saat dibutuhkan.

Jenis-Jenis Information Security

Information security adalah langkah penting untuk melindungi data dari ancaman digital. Beragam jenis keamanan sistem informasi membantu menjaga integritas, kerahasiaan, dan ketersediaan data sesuai kebutuhan teknologi modern. Berikut adalah jenis-jenisnya:

1. Application security

Keamanan aplikasi melibatkan identifikasi dan perbaikan celah pada aplikasi, baik web, mobile, maupun API (Application Programming Interface). Fokusnya mencakup autentikasi, otorisasi pengguna, integritas kode, serta kebijakan dan prosedur yang diterapkan. Langkah ini memastikan aplikasi tetap terlindungi dari potensi serangan.

2. Cloud security

Keamanan cloud menjaga aplikasi yang berjalan di lingkungan cloud, termasuk layanan pihak ketiga. Karena sifatnya yang berbagi sumber daya, perusahaan harus menerapkan isolasi yang kuat antar proses untuk melindungi data yang digunakan berbagai pihak.

3. Kriptografi

Kriptografi menggunakan teknik seperti enkripsi untuk menjaga kerahasiaan dan keandalan data. Digital signature, misalnya, digunakan untuk memastikan keaslian data. Salah satu algoritma kriptografi yang terkenal adalah Advanced Encryption Standard (AES), yang melindungi informasi sensitif hingga tingkat pemerintahan.

4. Keamanan Infrastruktur

Keamanan infrastruktur mencakup perlindungan terhadap sistem dan aset penting, baik di dunia fisik maupun digital. Perlindungan ini meliputi jaringan internal dan eksternal, data center, server, perangkat desktop, hingga perangkat seluler.

5. Respons insiden

Respons insiden melibatkan pemantauan dan investigasi perilaku mencurigakan yang dapat mengancam data perusahaan. Tim IT perlu membuat rencana respons insiden untuk menangani ancaman, memulihkan jaringan, dan menyimpan bukti yang bisa digunakan untuk analisis forensik atau tindakan hukum.

6. Manajemen kerentanan

Manajemen kerentanan adalah proses rutin memeriksa sistem perusahaan untuk menemukan dan mengatasi celah keamanan. Celah ini diprioritaskan berdasarkan tingkat risiko dan diperbaiki secara teratur. Dengan lingkungan yang terus berkembang, pemindaian berkala dapat mencegah kerugian besar akibat eksploitasi.

Ancaman bagi Information Security

Information security adalah langkah untuk melindungi data dan sistem digital dari berbagai ancaman yang terus berkembang. Namun, menjaga keamanan sistem informasi tidaklah mudah karena berbagai serangan siber kian canggih dan seringkali sulit dideteksi.

Berikut adalah beberapa ancaman utama yang dapat mengancam information security dan memengaruhi individu maupun perusahaan:

1. Malware

Malware atau malicious software adalah perangkat lunak berbahaya yang dirancang untuk merusak sistem komputer. Ancaman ini dapat menyebar melalui virus, worm, Trojan horse, atau bot. Dampaknya beragam, mulai dari pencurian informasi pribadi hingga gangguan total pada sistem operasi.

2. Pencurian Kekayaan Intelektual

Pencurian kekayaan intelektual melibatkan pelanggaran hak cipta atau paten, seperti penyalinan dan distribusi ilegal karya yang dilindungi. Serangan ini merugikan pemilik hak cipta secara ekonomi maupun reputasi.

3. Pencurian Identitas

Pencurian identitas terjadi ketika pelaku menyamar sebagai seseorang untuk mengakses informasi pribadi atau akun sensitif, seperti profil media sosial atau rekening keuangan korban.

4. Pencurian Perangkat dan Informasi

Maraknya penggunaan perangkat seluler dan penyimpanan cloud meningkatkan risiko pencurian perangkat dan data. Ancaman ini mencakup pencurian fisik perangkat yang menyimpan data sensitif atau akses tidak sah ke penyimpanan cloud.

5. Sabotase

Sabotase bertujuan merusak atau menghancurkan situs web dan sistem perusahaan secara sengaja. Serangan ini dapat merusak reputasi dan menurunkan kepercayaan pelanggan kepada bisnis.

6. Pemerasan Informasi

Pemerasan informasi melibatkan pencurian data sensitif yang kemudian digunakan untuk meminta tebusan. Contohnya, pelaku mengenkripsi file korban dan menuntut pembayaran untuk memberikan kunci dekripsi.

7. Serangan Media Sosial

Platform media sosial sering menjadi sasaran serangan siber. Penjahat siber menggunakan platform ini untuk menyebarkan malware, mencuri data, atau melakukan serangan phishing terhadap pengguna yang kurang paham akan risiko keamanan.

8. Mobile Malware

Mobile malware menargetkan perangkat seluler dengan cara menyamar sebagai aplikasi yang tampak sah. Aplikasi berbahaya ini dapat mencuri data pribadi, melacak aktivitas pengguna, atau bahkan mengambil alih kendali perangkat.

Contoh Keamanan Informasi dalam Kehidupan Sehari-hari

Dalam kehidupan sehari-hari, keamanan sistem informasi menjadi bagian penting untuk menjaga privasi dan mencegah akses tidak sah. Berikut adalah contoh-contoh sederhana yang bisa Anda terapkan untuk meningkatkan keamanan informasi:

1. Menggunakan Kata Sandi yang Kuat dan Unik

Membuat kata sandi yang kuat dan unik untuk setiap akun adalah langkah dasar dalam melindungi informasi pribadi. Kata sandi yang baik mengombinasikan huruf besar, huruf kecil, angka, dan simbol sehingga sulit ditebak.

2. Enkripsi Data pada Perangkat Mobile

Mengaktifkan enkripsi pada perangkat mobile membantu melindungi data pribadi jika perangkat Anda hilang atau dicuri. Dengan enkripsi, hanya pemilik perangkat yang dapat mengakses data yang tersimpan.

3. Menerapkan Otentikasi Dua Faktor (2FA)

2FA memberikan lapisan keamanan tambahan pada akun Anda. Selain kata sandi, Anda perlu memasukkan kode verifikasi yang dikirim ke perangkat lain. Lapisan 2FA efektif mencegah akses tidak sah, bahkan jika kata sandi Anda diketahui orang lain.

4. Memperbarui Perangkat Lunak Secara Berkala

Memperbarui perangkat lunak secara rutin sangat penting karena pembaruan sering kali mengandung perbaikan untuk celah keamanan yang baru ditemukan. Dengan perangkat lunak terkini, Anda dapat mengurangi risiko serangan siber.

5. Menggunakan VPN untuk Koneksi Internet yang Aman

Saat menggunakan jaringan publik, VPN (Virtual Private Network) melindungi koneksi internet Anda dengan mengenkripsi data dan menyembunyikan alamat IP. Ini mencegah pihak ketiga mengakses informasi Anda.

6. Menghindari Klik pada Tautan atau Lampiran yang Mencurigakan

Serangan phishing sering kali memanfaatkan tautan atau lampiran dalam email untuk mencuri data. Selalu berhati-hati terhadap pesan yang mencurigakan dan hindari mengklik tautan atau membuka lampiran dari sumber yang tidak dikenal.

Perlindungan Informasi sebagai Kunci Keamanan Digital Anda

Menjaga keamanan informasi adalah langkah esensial di era digital untuk melindungi data pribadi dan perusahaan dari berbagai ancaman siber. Langkah-langkah seperti menggunakan password manager untuk mengelola kata sandi yang kuat, mengaktifkan firewall dan perangkat lunak antivirus, serta melindungi jaringan Wi-Fi dengan enkripsi.

Jangan lupa untuk menghapus data sensitif dengan aman sebelum membuang perangkat lama dan terus meningkatkan kesadaran tentang ancaman siber. Dengan langkah-langkah ini, Anda dapat menciptakan perlindungan untuk menghadapi tantangan dunia maya, menjaga kerahasiaan informasi, dan memastikan keamanan dalam setiap aktivitas digital.

FAQ (Frequently Asked Question)

Apa itu Information Security dan bagaimana perbedaannya dengan Cybersecurity?

Information Security (InfoSec) adalah praktik melindungi informasi dari akses, penggunaan, pengungkapan, modifikasi, atau perusakan yang tidak sah, baik dalam bentuk digital maupun fisik. Cybersecurity adalah cabang dari InfoSec yang berfokus pada perlindungan data dalam sistem komputer dan jaringan. Sederhananya, InfoSec mencakup keamanan semua jenis informasi, sedangkan cybersecurity lebih spesifik pada lingkungan digital.

Mengapa Information Security penting bagi organisasi?

Information Security penting untuk menjaga kerahasiaan, integritas, dan ketersediaan informasi (CIA Triad). Ini melindungi aset intelektual, data pelanggan, dan reputasi organisasi dari ancaman seperti kebocoran data, serangan hacker, atau pelanggaran hukum terkait privasi data.

Bagaimana cara mengimplementasikan kebijakan Information Security yang efektif?

Implementasi kebijakan Information Security melibatkan identifikasi aset penting, analisis risiko, penerapan kontrol keamanan seperti enkripsi dan firewall, serta pelatihan karyawan untuk mengenali ancaman keamanan. Audit berkala dan evaluasi kebijakan juga diperlukan untuk memastikan efektivitasnya.

Apa peran enkripsi dalam Information Security?

Enkripsi adalah proses mengubah data menjadi format yang tidak dapat dibaca tanpa kunci dekripsi. Ini melindungi informasi sensitif selama penyimpanan atau transmisi, sehingga meskipun data dicuri, isinya tetap tidak dapat diakses oleh pihak tidak berwenang.

Bagaimana cara melindungi informasi sensitif di cloud?

Untuk melindungi data di cloud, gunakan enkripsi end-to-end, autentikasi multi-faktor (MFA), dan pilih penyedia layanan cloud dengan sertifikasi keamanan seperti ISO 27001. Selain itu, pastikan pengaturan izin akses hanya diberikan kepada pihak yang memerlukannya.

Bagaimana cara mengukur keberhasilan program Information Security?

Keberhasilan program Information Security dapat diukur melalui metrik seperti jumlah insiden keamanan yang dicegah, waktu rata-rata untuk mendeteksi dan merespons ancaman, tingkat kepatuhan terhadap regulasi, dan hasil dari audit keamanan berkala.

Apa langkah pertama yang harus diambil jika terjadi pelanggaran informasi?

Langkah pertama adalah mengidentifikasi dan mengisolasi sumber pelanggaran untuk mencegah kerusakan lebih lanjut. Setelah itu, lakukan investigasi untuk memahami penyebabnya, berikan notifikasi kepada pihak yang terdampak, dan perbaiki kelemahan sistem untuk mencegah kejadian serupa di masa depan.