SSL stripping adalah teknik yang diam-diam mengintai aktivitas online Anda dan berpotensi mencuri data penting tanpa disadari. Serangan ini bekerja dengan cara yang licik: mengubah koneksi aman menjadi tidak aman tanpa memberi tahu pengguna. Banyak orang bahkan tidak menyadari bahwa mereka menjadi korban.

Di balik tampilannya yang sederhana, SSL stripping menyimpan ancaman serius terhadap keamanan informasi. Dalam artikel ini, Anda akan menemukan bagaimana teknik ini bekerja, dampak berbahaya yang ditimbulkan, dan langkah-langkah efektif untuk mencegahnya. Ketahui lebih lanjut!

Apa itu SSL Stripping?

SSL stripping merupakan jenis serangan siber yang secara sengaja menurunkan tingkat keamanan komunikasi antara pengguna dan situs web. Serangan ini termasuk dalam kategori Man-in-the-Middle (MitM) karena pelaku secara diam-diam menempatkan dirinya di antara pengguna dan server tujuan tanpa disadari.

Pelaku menjalankan serangan ini dengan mengubah koneksi aman HTTPS menjadi koneksi tidak terenkripsi HTTP. Mereka mencegah browser pengguna melakukan peningkatan koneksi otomatis dari HTTP ke HTTPS. Akibatnya, semua informasi yang dikirimkan antara pengguna dan situs web mengalir tanpa perlindungan enkripsi.

Serangan ini pertama kali dikenalkan oleh pakar keamanan komputer Moxie Marlinspike pada tahun 2009 dan dianggap berbahaya karena terjadi secara real-time serta sulit dideteksi oleh pengguna biasa.

Cara Kerja SSL Stripping

Untuk memahami seberapa berbahayanya SSL stripping, kita perlu mengetahui bagaimana serangan ini bekerja secara bertahap. Serangan ini tidak langsung merusak sistem, tetapi secara diam-diam mengubah koneksi aman menjadi tidak terenkripsi. Berikut adalah langkah-langkahnya :

1. Pengalihan Koneksi dari HTTPS ke HTTP

Penyerang memulai serangan saat Anda mencoba mengakses sebuah situs yang seharusnya menggunakan koneksi HTTPS. Sebelum koneksi terenkripsi terbentuk, penyerang langsung mencegat permintaan tersebut.

Mereka memanfaatkan berbagai metode seperti ARP spoofing, DNS poisoning, perangkat lunak berbahaya, hingga jaringan Wi-Fi yang tidak aman untuk menempatkan diri di antara Anda dan server.

Begitu Anda mengetik URL atau mengklik tautan HTTPS, browser Anda biasanya mengirim permintaan awal melalui HTTP atau mendapatkan perintah untuk dialihkan ke versi aman. Di sinilah penyerang mengambil alih.

Mereka mengubah permintaan itu agar diarahkan ke versi HTTP yang tidak aman—secara teknis, mereka menghapus awalan “https://” dan menggantinya dengan “http://”. Dalam proses ini, penyerang menjadi perantara.

Mereka menjaga koneksi yang tidak terenkripsi dengan browser, sementara di sisi lain, mereka tetap berkomunikasi dengan server asli menggunakan HTTPS. Akibatnya, browser Anda mengira situs tersebut memang tidak menyediakan versi aman, dan Anda pun terjebak dalam koneksi terbuka tanpa perlindungan enkripsi.

2. Pengalihan dan Manipulasi Konten

Setelah koneksi turun ke HTTP, penyerang memperoleh kendali penuh atas lalu lintas data. Mereka dapat memodifikasi atau menyisipkan konten jahat ke dalam halaman yang Anda lihat. Salah satu cara paling umum adalah menyuntikkan skrip berbahaya atau malware langsung ke dalam tampilan situs.

Selain itu, mereka juga bisa mengubah isi form login, mencuri informasi akun Anda, atau memalsukan data transaksi. Misalnya, saat Anda melakukan transfer di situs perbankan, penyerang bisa mengganti nomor rekening tujuan.

Tak hanya itu, mereka bahkan dapat mengarahkan Anda ke halaman phishing yang tampak identik dengan situs asli, agar Anda tanpa sadar menyerahkan informasi yang lebih sensitif.

3. Penyadapan dan Pencurian Data

Karena koneksi telah berubah menjadi HTTP yang tidak dienkripsi, semua data yang Anda kirim atau terima dapat disadap dengan mudah oleh penyerang. Mereka bisa melihat dan mencatat informasi penting secara langsung tanpa hambatan.

Data yang paling rentan meliputi informasi login seperti nama pengguna dan kata sandi, data pribadi seperti alamat rumah atau nomor kartu kredit, hingga detail transaksi keuangan yang dilakukan secara online. Dalam hitungan detik, penyerang bisa mencuri semua itu, dan Anda tidak akan pernah tahu sebelum semuanya terlambat.

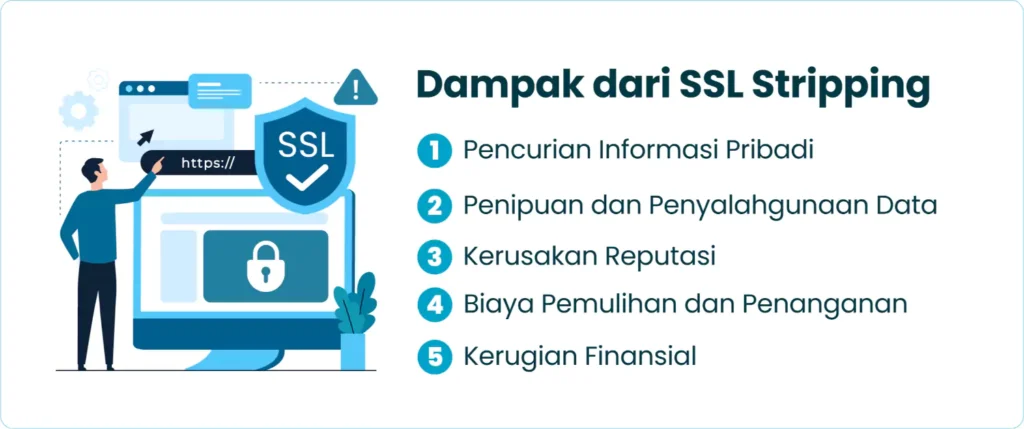

Dampak dari SSL Stripping

Serangan SSL stripping bukan hanya mencuri data, tetapi juga menghancurkan kepercayaan dan merugikan secara finansial. Jika tidak memahami ancaman ini, risiko yang dihadapi bisa jauh lebih besar dari sekadar gangguan teknis.

1. Pencurian Informasi Pribadi

Saat SSL stripping terjadi, penyerang mengalihkan koneksi Anda dari protokol HTTPS yang terenkripsi ke HTTP yang tidak aman. Akibatnya, informasi penting seperti nama pengguna, kata sandi, nomor kartu kredit, dan alamat email bisa langsung terbaca oleh pelaku.

Serangan ini memungkinkan mereka menangkap semua data yang Anda kirimkan ke situs web, terutama saat login atau bertransaksi. Sebagai contoh, ketika seseorang mengakses situs exchange yang telah dimanipulasi, penyerang bisa menampilkan versi HTTP palsu dan mencuri kredensial yang dimasukkan korban.

2. Penipuan dan Penyalahgunaan Data

Penyerang tidak berhenti pada pencurian data saja, mereka memanfaatkannya untuk berbagai tindakan penipuan. Mereka bisa mengakses akun bank Anda, melakukan pembelian ilegal, atau bahkan menarik dana secara tidak sah.

Selain itu, informasi pribadi yang dicuri bisa digunakan untuk membuka akun pinjaman atas nama Anda, melakukan aktivitas ilegal, atau menyebar phishing melalui situs palsu yang tampak asli. Semua ini memanfaatkan celah yang dibuka oleh SSL stripping.

3. Kerusakan Reputasi

Bagi perusahaan, dampak serangan ini sangat serius. Ketika pelanggan menyadari bahwa situs Anda tidak aman, mereka akan kehilangan kepercayaan dan berpindah ke layanan pesaing.

Kepercayaan yang hancur sulit untuk dibangun kembali, dan citra perusahaan akan rusak dalam waktu singkat. Bahkan satu insiden bisa berdampak jangka panjang terhadap hubungan bisnis dan loyalitas pelanggan.

4. Biaya Pemulihan dan Penanganan

Menghadapi serangan SSL stripping memaksa individu maupun organisasi mengeluarkan biaya besar. Misalnya, korban harus mengganti kartu kredit dan memantau transaksi mereka untuk mencegah penyalahgunaan lanjutan.

Perusahaan perlu memperkuat sistem keamanan, memperbarui sertifikat SSL, dan memastikan semua komunikasi kembali terenkripsi. Belum lagi potensi denda dan tuntutan hukum karena kelalaian dalam melindungi data pengguna.

5. Kerugian Finansial

Serangan ini juga bisa langsung berdampak pada keuangan. Transaksi ilegal yang dilakukan oleh penyerang dapat menguras dana Anda tanpa disadari. Proses pemulihan sistem, penggantian data, dan upaya untuk menghindari serangan lanjutan memerlukan biaya besar.

Bagi pengguna aset digital seperti kripto, dampaknya lebih fatal: pembajakan akun exchange dapat menyebabkan hilangnya aset bernilai tinggi dalam waktu singkat, bahkan hanya dalam hitungan menit.

Cara Mendeteksi Serangan SSL Stripping

Sebelum terlambat, penting untuk mengetahui tanda-tanda serangan SSL stripping. Meskipun teknik ini sulit dikenali secara kasat mata, beberapa indikator bisa membantu Anda mengidentifikasinya lebih cepat dan menghindari risiko kebocoran data.

1. Peringatan Konten Campuran

Peramban Anda biasanya akan menampilkan peringatan saat sebuah halaman web memuat konten dari dua sumber berbeda, yaitu HTTP dan HTTPS. Jika Anda melihat peringatan ini, ada kemungkinan koneksi aman Anda telah diubah secara diam-diam—indikasi awal dari serangan SSL stripping.

2. Perilaku Koneksi yang Tidak Biasa

Amati perilaku koneksi Anda. Jika peramban menunjukkan bahwa koneksi “tidak aman” padahal seharusnya situs menggunakan HTTPS, atau Anda tiba-tiba diarahkan ke HTTP tanpa alasan yang jelas, itu bisa jadi pertanda serangan sedang terjadi. Anda juga perlu waspada jika halaman login atau tampilan situs tampak sedikit berbeda dari biasanya.

3. Peringatan Sertifikat

Jangan abaikan peringatan terkait sertifikat. Penyerang jarang bisa meniru sertifikat SSL asli dengan sempurna, sehingga sering muncul kesalahan atau peringatan. Klik ikon gembok di bilah alamat untuk memeriksa rincian sertifikat.

Pastikan nama domain pada bagian “Issued to” sesuai dengan situs yang Anda kunjungi, dikeluarkan oleh otoritas terpercaya (Certificate Authority), dan masa berlakunya masih aktif. Jika peramban secara jelas menyatakan koneksi tidak aman, sebaiknya jangan masukkan data apa pun.

4. Skema URL Tidak Konsisten

Periksa kembali skema pada URL. Jika situs yang seharusnya aman malah dimuat dalam format HTTP, ini bisa menjadi tanda bahwa protokol SSL/TLS telah dilucuti. Pastikan URL selalu diawali dengan “https://” dan ada ikon gembok di bilah alamat.

Bahkan jika mengetik “https://” secara manual, tetap perhatikan apakah peramban mengalihkan Anda kembali ke “http://”.

5. Komunikasi Tidak Terenkripsi

Gunakan alat bantu seperti browser developer tools atau network analysis tools untuk memeriksa apakah data sensitif dikirim dalam bentuk teks biasa tanpa enkripsi. Dalam serangan SSL stripping, semua informasi yang Anda kirim dan terima tidak dilindungi, membuatnya mudah disadap.

Sebagai tambahan, Anda dapat menggunakan ekstensi peramban seperti HTTPS Everywhere atau versi alternatifnya yang masih aktif. Ekstensi ini dirancang untuk mendeteksi serangan downgrade seperti SSL stripping dan membantu memaksa koneksi aman di setiap situs yang Anda kunjungi.

Cara Mencegah SSL Stripping

Serangan SSL stripping memang sulit dideteksi, tetapi Anda bisa mencegahnya dengan menerapkan sejumlah langkah perlindungan. Berikut ini beberapa cara aktif yang bisa Anda lakukan untuk menghindari risiko pencurian data akibat teknik ini.

1. Gunakan HTTPS Selalu

Selalu gunakan HTTPS saat mengakses situs web, bukan HTTP. Pastikan Anda memeriksa alamat situs apakah dimulai dengan https://, karena ini menandakan bahwa koneksi Anda terenkripsi. Beberapa peramban memang otomatis mengarahkan ke HTTPS, tetapi Anda tetap perlu waspada.

2. Periksa Sertifikat SSL

Setiap kali Anda membuka situs, periksa apakah ikon gembok muncul di bilah alamat. Ikon ini menandakan koneksi aman dan terenkripsi. Jika situs menunjukkan status “not secure”, sebaiknya jangan masukkan data apapun.

Pengelola jaringan wajib memastikan sertifikat SSL selalu valid dan dikonfigurasi dengan benar agar tidak memicu peringatan yang bisa dimanfaatkan oleh penyerang.

3. Aktifkan HSTS (HTTP Strict Transport Security)

Fitur HSTS memaksa peramban hanya menggunakan HTTPS saat mengakses situs tertentu. Dengan mengaktifkan HSTS, Anda mencegah peramban kembali ke koneksi tidak aman. Banyak situs besar seperti Google dan Facebook sudah menggunakan fitur ini.

Anda juga bisa memilih peramban yang mendukung HSTS preload atau memasang ekstensi seperti HTTPS Everywhere. Bagi administrator situs, mengaktifkan HSTS merupakan langkah penting untuk mencegah penurunan koneksi ke HTTP.

4. Gunakan VPN (Virtual Private Network)

VPN melindungi data Anda dengan mengenkripsi seluruh lalu lintas internet. Ini membuat pihak ketiga, termasuk pelaku man-in-the-middle attack, tidak bisa melihat atau mengubah data yang Anda kirim dan terima. Terutama saat Anda menggunakan jaringan Wi-Fi publik yang rentan, VPN menjadi alat pertahanan penting.

5. Perbarui Perangkat Lunak Secara Berkala

Selalu perbarui perangkat lunak Anda, termasuk sistem operasi, peramban, dan aplikasi lainnya. Pembaruan biasanya menyertakan perbaikan keamanan yang dirancang untuk menutup celah, termasuk celah yang dimanfaatkan dalam SSL stripping. Pengembang peramban secara rutin merilis versi terbaru untuk mengatasi berbagai kerentanan.

6. Edukasi Pengguna dan Karyawan

Pemahaman tentang risiko SSL stripping sangat penting. Ajarkan pengguna dan karyawan untuk mengenali ciri-ciri serangan ini, seperti tidak munculnya ikon gembok atau perubahan tiba-tiba dari HTTPS ke HTTP.

Edukasi yang baik akan mengurangi risiko kesalahan pengguna, terutama saat mengakses situs penting seperti perbankan atau dompet kripto. Biasakan mereka untuk selalu mengecek URL sebelum login.

7. Pantau dan Tanggapi Ancaman

Gunakan alat pemantauan keamanan untuk mendeteksi dan merespons ancaman secara cepat. Anda bisa memanfaatkan intrusion detection system, melakukan pemindaian kerentanan, serta audit keamanan secara berkala.

Administrator juga dapat menggunakan Certificate Revocation Lists (CRL) untuk membatalkan sertifikat yang dicuri, serta menerapkan Content Security Policy (CSP) guna membatasi sumber daya tidak aman saat halaman dikunjungi melalui HTTPS. Semua ini membantu menutup celah yang dapat dimanfaatkan oleh pelaku SSL stripping.

Jangan Biarkan Koneksi Terbuka untuk Serangan

SSL stripping adalah bentuk serangan siber yang sering luput dari perhatian, namun dampaknya bisa sangat merusak, baik secara pribadi maupun profesional. Teknik ini bekerja secara diam-diam, mengubah koneksi aman menjadi celah terbuka bagi pencurian data. Untungnya, Anda bisa mencegahnya.

Dengan selalu menggunakan HTTPS, memeriksa sertifikat SSL, mengaktifkan HSTS, memakai VPN, memperbarui perangkat lunak, serta meningkatkan edukasi dan pemantauan, Anda bisa melindungi diri dari risiko terbesar dalam dunia digital. Waspadalah dan ambil langkah sekarang. Jangan tunggu hingga data Anda jadi korban berikutnya!

FAQ (Frequently Asked Question)

Apa yang dimaksud dengan SSL stripping dalam konteks keamanan jaringan?

SSL stripping adalah teknik serangan di mana penyerang mencoba menurunkan koneksi aman HTTPS menjadi HTTP biasa sehingga data dapat dicuri atau dimanipulasi. Teknik ini berbahaya karena pengguna sering kali tidak menyadari bahwa koneksi mereka sudah tidak terenkripsi. Dengan begitu, informasi sensitif seperti password atau data pribadi bisa diambil dengan mudah oleh penyerang.

Bagaimana cara kerja SSL stripping dalam sebuah serangan?

SSL stripping bekerja dengan cara mencegat permintaan awal pengguna yang seharusnya mengarah ke situs HTTPS dan menggantinya dengan versi HTTP. Akibatnya, pengguna tetap merasa sedang berinteraksi dengan situs yang benar, padahal koneksi tersebut tidak lagi aman. Proses ini mengeksploitasi kelemahan transisi dari HTTP ke HTTPS yang sering tidak diperhatikan oleh pengguna.

Mengapa SSL stripping berbahaya bagi pengguna internet?

SSL stripping berbahaya karena dapat membuat komunikasi yang seharusnya aman menjadi terekspos pada pihak ketiga yang berniat jahat. Data yang dikirimkan pengguna, seperti kredensial login atau informasi kartu kredit, bisa dibaca secara langsung tanpa enkripsi. Hal ini dapat menyebabkan kerugian finansial dan risiko pencurian identitas bagi korban.

Apa perbedaan utama antara SSL stripping dan serangan man-in-the-middle lainnya?

Perbedaan utama SSL stripping dibandingkan serangan man-in-the-middle lainnya adalah fokusnya pada menurunkan level keamanan dari HTTPS ke HTTP. Jika serangan MITM umumnya hanya mencegat atau memodifikasi data, SSL stripping menargetkan lapisan enkripsi itu sendiri. Dengan cara ini, serangan menjadi lebih sulit terdeteksi karena pengguna merasa sedang mengakses situs normal.

Bagaimana peran HTTPS dalam mencegah SSL stripping?

HTTPS berperan penting karena menyediakan enkripsi yang melindungi data dari penyadapan atau manipulasi. Namun, jika pengguna dialihkan secara paksa ke HTTP, maka perlindungan tersebut hilang dan serangan SSL stripping dapat berhasil. Karena itu, penggunaan HTTPS saja tidak cukup tanpa mekanisme tambahan untuk memastikan pengguna selalu terhubung secara aman.

Apa itu HSTS dan bagaimana hubungannya dengan pencegahan SSL stripping?

HSTS (HTTP Strict Transport Security) adalah mekanisme keamanan yang memaksa browser untuk selalu menggunakan HTTPS ketika berinteraksi dengan sebuah situs. Dengan adanya HSTS, browser tidak akan pernah mencoba terkoneksi ke HTTP, sehingga serangan SSL stripping bisa dicegah sejak awal. Teknologi ini sangat penting karena menutup celah yang sering dimanfaatkan penyerang.

Apakah semua website rentan terhadap SSL stripping?

Tidak semua website rentan, terutama jika mereka telah menerapkan HTTPS secara penuh bersama dengan HSTS. Website yang masih mendukung HTTP dan tidak mengarahkan pengguna secara tegas ke HTTPS lebih mudah menjadi target. Artinya, kerentanan sangat bergantung pada konfigurasi keamanan yang digunakan oleh pemilik situs.

Bagaimana pengguna individu dapat melindungi diri dari SSL stripping?

Pengguna dapat melindungi diri dengan selalu memastikan mereka mengakses situs menggunakan HTTPS dan memperhatikan ikon gembok pada browser. Selain itu, menggunakan ekstensi atau fitur keamanan seperti HTTPS Everywhere juga dapat membantu memaksa koneksi aman. Kesadaran pengguna dalam mengenali tanda-tanda koneksi tidak aman sangat penting untuk mengurangi risiko.

Bagaimana SSL stripping bisa terjadi pada jaringan publik seperti Wi-Fi gratis?

Pada jaringan publik, penyerang dapat dengan mudah melakukan serangan MITM untuk mencegat dan mengubah lalu lintas. SSL stripping kemudian digunakan untuk mengalihkan koneksi aman ke koneksi yang tidak terenkripsi tanpa sepengetahuan korban. Hal ini menjadikan Wi-Fi publik sebagai target utama serangan semacam ini karena minimnya pengawasan.

Mengapa edukasi pengguna penting dalam mencegah SSL stripping?

Edukasi penting karena banyak pengguna tidak memperhatikan detail seperti perbedaan antara HTTP dan HTTPS. Dengan pemahaman yang lebih baik, pengguna bisa lebih waspada terhadap tanda-tanda koneksi yang tidak aman. Pengetahuan ini menjadi lapisan pertahanan tambahan yang melengkapi teknologi keamanan yang sudah diterapkan pada sisi server maupun browser.