Threat Hunting adalah proses proaktif dalam dunia cyber security untuk mendeteksi ancaman yang tersembunyi di dalam sistem jaringan. Tidak seperti metode perlindungan biasa yang hanya menunggu serangan, threat hunting secara aktif mencari celah keamanan yang mungkin dimanfaatkan.

Dalam artikel ini, Anda akan menemukan cara kerja, teknik, serta jenis-jenis threat hunting yang dapat membantu meningkatkan keamanan digital. Apakah proses ini benar-benar efektif dalam menghadapi ancaman siber modern? Simak penjelasannya lebih lanjut untuk memahami peran pentingnya.

Apa itu Threat Hunting?

Threat hunting adalah pendekatan proaktif dalam pertahanan cyber security yang bertujuan untuk mencari ancaman siber, aktivitas berbahaya, dan anomali di dalam jaringan atau sistem secara aktif.

Pendekatan ini digunakan untuk mengidentifikasi serangan potensial yang mungkin lolos dari langkah keamanan tradisional. Tidak seperti metode perlindungan yang bersifat reaktif seperti perangkat lunak antivirus atau sistem deteksi intrusi, threat hunting menuntut pencarian ancaman secara aktif, bukan menunggu peringatan.

Proses ini sepenuhnya bergantung pada keterampilan dan pengalaman profesional keamanan siber. Mereka menggunakan intuisi dan analisis untuk menemukan pola atau aktivitas yang mencurigakan yang bisa menjadi tanda pelanggaran keamanan.

Tujuan utama dari threat hunting adalah mendeteksi dan mengatasi ancaman lebih awal sebelum menimbulkan kerusakan besar. Pendekatan ini dirancang untuk mengungkap ancaman tersembunyi, termasuk advanced persistent threats (APTs), yang sering kali tidak terdeteksi oleh alat otomatis.

Cara Kerja Threat Hunting

Threat hunting bekerja dengan cara proaktif untuk mengidentifikasi dan menangani potensi ancaman keamanan yang tidak terdeteksi oleh alat keamanan tradisional. Berikut adalah langkah-langkah dalam cara kerja threat hunting:

1. Pembentukan Hipotesis

Proses threat hunting dimulai dengan membentuk hipotesis tentang potensi ancaman. Hipotesis ini biasanya berdasarkan intelijen ancaman (threat intelligence), analisis tren, atau pengalaman sebelumnya.

Misalnya, jika terdapat laporan tentang jenis malware baru yang menargetkan industri tertentu, tim keamanan dapat membuat hipotesis untuk mencari indikator malware tersebut dalam jaringan. Sumber hipotesis juga bisa berasal dari pengetahuan internal tentang jaringan dan asetnya, atau dari sumber eksternal seperti threat intelligence feeds.

2. Pengumpulan Data

Setelah hipotesis terbentuk, langkah berikutnya adalah mengumpulkan data dari berbagai sumber, seperti log jaringan, sistem, endpoints, dan alat pemantauan lainnya. Data ini dapat berasal dari firewall, sistem deteksi intrusi, perangkat endpoint, hingga server aplikasi.

Tujuan utamanya adalah mengumpulkan informasi relevan sebanyak mungkin untuk mendukung atau membantah hipotesis awal. Data yang terkumpul kemudian dianalisis menggunakan teknik seperti analisis forensik dan pembelajaran mesin (machine learning) untuk mendeteksi aktivitas mencurigakan.

3. Analisis dan Investigasi

Data yang terkumpul dianalisis untuk menemukan tanda-tanda aktivitas mencurigakan. Profesional keamanan siber akan mencari pola atau anomali yang tidak biasa dalam data yang mungkin menunjukkan adanya ancaman.

Jika ditemukan potensi ancaman, investigasi lebih lanjut dilakukan untuk memastikan apakah itu ancaman nyata atau hanya anomali yang tidak berbahaya. Proses investigasi ini mencakup pengecekan indikator yang ditemukan selama analisis.

4. Respon

Jika ancaman nyata terdeteksi, tim keamanan segera merespons dengan langkah-langkah untuk menetralkannya. Respon ini bisa berupa isolasi sistem yang terinfeksi, perbaikan kerentanan, hingga pemulihan sistem yang terdampak.

Tujuannya adalah meminimalkan dampak ancaman dan mencegah serangan di masa depan. Selain itu, setiap latihan threat hunting memberikan pelajaran berharga untuk meningkatkan deteksi ancaman di masa mendatang.

Teknik dalam Threat Hunting

Proses threat hunting membutuhkan berbagai teknik untuk secara proaktif mendeteksi ancaman yang mungkin terlewat oleh langkah keamanan tradisional. Berikut adalah empat teknik utama yang sering digunakan:

1. Baselining

Baselining adalah teknik yang mengharuskan pemburu ancaman untuk menetapkan titik referensi aktivitas normal dalam sebuah jaringan atau sistem komputer. Mereka dapat dengan cepat mengenali penyimpangan atau anomali yang mencurigakan. Ini menjadi dasar untuk mengidentifikasi perubahan yang berpotensi mengindikasikan aktivitas berbahaya.

2. Attack-Specific Hunts

Teknik ini berfokus pada pencarian aktif terhadap tanda-tanda metode serangan tertentu atau pola serangan yang sudah dikenal. Dengan menggunakan pemahaman tentang metode serangan yang biasa digunakan oleh peretas, pemburu ancaman dapat mencari jejak spesifik atau anomali yang mengindikasikan serangan tersebut.

Pendekatan ini sangat membantu untuk mendeteksi serangan yang menggunakan teknik yang sudah diketahui dan untuk mengidentifikasi alat serta prosedur yang digunakan penyerang.

3. Time Sensitivity

Beberapa serangan terjadi dengan sangat cepat, sehingga pemburu ancaman harus responsif dan proaktif dalam mendeteksinya. Teknik ini membutuhkan kemampuan untuk dengan cepat mengumpulkan, menganalisis, dan merespons informasi guna meminimalkan dampak serangan. Kecepatan dan ketepatan dalam analisis menjadi kunci dalam teknik ini.

4. Third-Party Sources

Teknik ini melibatkan penggunaan sumber daya eksternal, seperti intelijen ancaman dari penyedia keamanan pihak ketiga. Sumber eksternal ini membantu pemburu ancaman tetap up-to-date terhadap ancaman dan taktik baru yang digunakan oleh penjahat siber.

Pemburu ancaman dapat memanfaatkan data dari vendor keamanan atau kelompok keamanan independen untuk mendapatkan wawasan tentang tren serangan terbaru, alat yang digunakan peretas, atau indikator serangan yang sedang berlangsung.

Kenapa Harus Melakukan Threat Hunting?

Pendekatan ini membantu organisasi mengidentifikasi dan mengatasi ancaman tersembunyi yang sering kali luput dari deteksi alat keamanan otomatis. Berikut adalah alasan mengapa threat hunting sangat penting:

1. Deteksi Ancaman yang Lebih Canggih

Ancaman siber saat ini semakin kompleks dan sering kali mampu mengelabui alat keamanan otomatis. Threat hunting memungkinkan organisasi mendeteksi ancaman canggih seperti Advanced Persistent Threats (APTs) yang sulit ditemukan oleh sistem keamanan tradisional.

Dengan mencari ancaman secara aktif, organisasi dapat mengungkap celah keamanan yang mungkin tersembunyi sebelum berpotensi menyebabkan kerusakan besar.

2. Peningkatan Keamanan Proaktif

Threat hunting mendorong pendekatan keamanan yang lebih proaktif. Alih-alih menunggu serangan terjadi, organisasi secara aktif mencari ancaman potensial.

Strategi ini memungkinkan tim keamanan mengidentifikasi dan memperbaiki kerentanan sebelum disalahgunakan oleh penyerang. Pendekatan ini meningkatkan perlindungan secara menyeluruh dan mengurangi risiko serangan yang berhasil.

3. Pengurangan Waktu Respons

Melalui threat hunting, organisasi dapat mengurangi waktu yang dibutuhkan untuk mendeteksi dan merespons ancaman. Dengan mencari ancaman secara proaktif, ancaman dapat segera diidentifikasi dan diatasi, sehingga meminimalkan waktu yang dimiliki penyerang untuk menimbulkan kerugian.

Respons yang lebih cepat ini juga akan sangat membantu dalam mencegah atau mengurangi dampak serangan siber secara signifikan.

4. Peningkatan Pemahaman Sistem

Proses threat hunting memberikan wawasan mendalam tentang sistem, jaringan, dan infrastruktur organisasi. Dengan melakukan perburuan ancaman, tim keamanan dapat mengidentifikasi kelemahan dan area yang memerlukan peningkatan.

Pemahaman yang lebih mendalam ini memungkinkan penerapan langkah-langkah keamanan yang lebih tepat sasaran dan efektif.

5. Penyesuaian Terhadap Ancaman Baru

Lanskap ancaman siber terus berkembang dengan munculnya ancaman baru yang beragam. Threat hunting membantu organisasi tetap selangkah lebih maju dengan menyesuaikan strategi dan taktik terhadap ancaman baru ini.

Pendekatan adaptif ini memastikan langkah-langkah keamanan tetap relevan dan efektif dalam menghadapi perubahan ancaman yang dinamis.

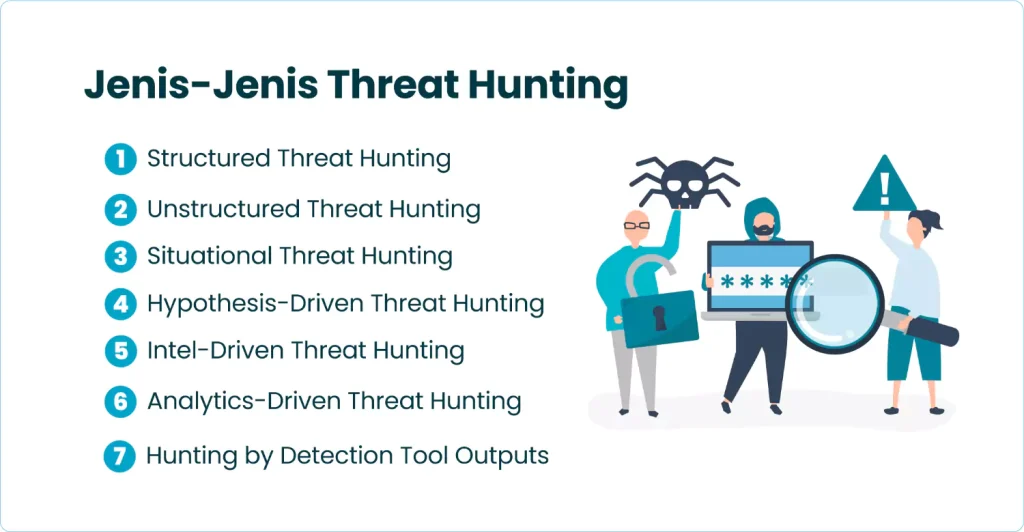

Jenis-Jenis Threat Hunting

Threat hunting memiliki berbagai jenis pendekatan yang dapat membantu organisasi mendeteksi ancaman siber secara efektif. Setiap jenis memiliki metode unik untuk menghadapi ancaman, dari yang terstruktur hingga berbasis intelijen. Berikut adalah penjelasan mengenai jenis-jenis threat hunting:

1. Structured Threat Hunting

Pendekatan ini menggunakan metode sistematis yang didasarkan pada hipotesis tertentu yang telah ditentukan sebelumnya. Biasanya, structured threat hunting memanfaatkan threat intelligence dari sumber internal maupun eksternal untuk mengidentifikasi ancaman.

Proses ini mengikuti langkah-langkah yang telah ditetapkan sehingga memudahkan analisis dan evaluasi ancaman. Dengan kerangka kerja yang jelas, metode ini sangat efektif ketika organisasi sudah memiliki informasi awal tentang potensi ancaman.

2. Unstructured Threat Hunting

Berbeda dengan pendekatan terstruktur, unstructured threat hunting lebih bersifat eksploratif dan tidak mengikuti rencana khusus. Para profesional keamanan siber mengandalkan intuisi dan pengalaman mereka untuk menemukan anomali dalam data.

Anomali tersebut seperti aktivitas jaringan yang tidak biasa atau pola sistem yang mencurigakan. Pendekatan ini memberikan fleksibilitas lebih besar dan sering kali berhasil mengungkap ancaman yang tidak terduga.

3. Situational Threat Hunting

Metode ini berfokus pada peristiwa atau situasi tertentu dalam organisasi. Misalnya, setelah terjadi insiden keamanan, para threat hunter akan mencari indikator serangan yang berkaitan dengan insiden tersebut. Pendekatan ini membantu mengidentifikasi aktivitas jahat yang mungkin masih aktif di dalam sistem.

4. Hypothesis-Driven Threat Hunting

Pendekatan ini dimulai dengan membuat hipotesis tentang bagaimana serangan tertentu dapat terjadi. Metode ini sangat efektif untuk mengidentifikasi jenis serangan spesifik dengan berfokus pada jalur serangan potensial.

Misalnya, jika diketahui bahwa pelaku serangan menggunakan teknik tertentu untuk menyusup ke sistem, tim keamanan akan mencari tanda-tanda penggunaan teknik tersebut di jaringan mereka.

5. Intel-Driven Threat Hunting

Pendekatan ini mengandalkan informasi threat intelligence yang diperoleh dari berbagai sumber, seperti laporan vendor keamanan, komunitas siber, atau data internal organisasi. Informasi ini digunakan untuk membimbing proses pencarian ancaman tertentu. Pendekatan ini memanfaatkan data internal dan eksternal untuk lebih terfokus dalam mencari ancaman.

6. Analytics-Driven Threat Hunting

Analytics-driven threat hunting menggunakan alat analitik dan machine learning untuk menganalisis data dalam jumlah besar dan menemukan pola yang tidak biasa. Pendekatan ini sangat berguna untuk mendeteksi ancaman yang tersembunyi di antara data dalam volume yang sangat besar.

7. Hunting by Detection Tool Outputs

Jenis ini memanfaatkan hasil dari alat deteksi otomatis sebagai titik awal investigasi lebih lanjut. Pendekatan ini menggunakan hasil dari alat keamanan untuk fokus pada potensi ancaman yang spesifik.

Misalnya, jika Intrusion Detection System (IDS) atau Intrusion Prevention System (IPS) mendeteksi aktivitas mencurigakan, tim keamanan akan menyelidiki lebih dalam untuk memastikan apakah aktivitas tersebut merupakan ancaman nyata.

Menangkal Ancaman Siber dengan Threat Hunting

Threat hunting menjadi salah satu langkah terpenting dalam menjaga sistem dan data. Melalui pendekatan yang proaktif, proses ini memungkinkan organisasi untuk mendeteksi ancaman yang tersembunyi jauh sebelum mereka berpotensi menyebabkan kerusakan.

Manfaat utama dari threat seperti peningkatan deteksi ancaman yang lebih cepat, pengurangan waktu respons terhadap serangan, dan pemahaman yang lebih baik terhadap infrastruktur yang digunakan. Dengan mengidentifikasi celah keamanan secara dini, organisasi dapat mengantisipasi ancaman yang mungkin tidak terdeteksi oleh sistem.

FAQ (Frequently Asked Question)

Apa itu Threat Hunting dan bagaimana cara kerjanya?

Threat Hunting adalah proses proaktif dalam mencari ancaman siber yang mungkin tersembunyi dalam sistem atau jaringan perusahaan. Berbeda dengan metode keamanan tradisional yang mengandalkan deteksi otomatis melalui perangkat lunak keamanan, Threat Hunting dilakukan oleh ahli keamanan siber (Threat Hunter) yang secara aktif menganalisis data, mencari pola mencurigakan, dan mengidentifikasi ancaman yang mungkin tidak terdeteksi oleh sistem otomatis. Teknik yang digunakan termasuk analisis log, memeriksa perilaku jaringan, dan menggunakan teknik analitik lanjutan.

Apa perbedaan antara Threat Hunting dan Threat Detection?

Threat Detection adalah proses reaktif yang menggunakan alat otomatis untuk mendeteksi ancaman yang sesuai dengan pola atau tanda tangan yang diketahui, seperti malware atau serangan DDoS. Sementara itu, Threat Hunting adalah proses proaktif, di mana Threat Hunter secara manual mencari ancaman yang mungkin tidak terdeteksi, termasuk ancaman tanpa tanda tangan (signature-less) atau serangan yang sangat canggih (advanced persistent threats/APT).

Mengapa Threat Hunting penting untuk keamanan siber perusahaan?

Threat Hunting penting karena banyak serangan siber canggih mampu menghindari deteksi otomatis, seperti serangan zero-day atau teknik fileless malware. Dengan pendekatan proaktif, Threat Hunting dapat mengidentifikasi tanda-tanda awal dari serangan, memungkinkan tim keamanan untuk merespons lebih cepat dan mencegah kerusakan yang lebih besar pada sistem perusahaan. Selain itu, Threat Hunting juga membantu dalam mengungkap kerentanan sistem yang belum diketahui.

Apa saja teknik yang digunakan dalam Threat Hunting?

Ada beberapa teknik yang sering digunakan dalam Threat Hunting, termasuk Hypothesis-Driven Hunting, di mana hunter membuat hipotesis berdasarkan ancaman terbaru dan kemudian mengujinya dalam sistem. Indicator of Compromise (IOC) hunting melibatkan pencarian jejak-jejak serangan yang diketahui sebelumnya, sementara Threat Behavior Analysis berfokus pada mencari perilaku tidak normal dalam jaringan, seperti aktivitas login yang mencurigakan atau transfer data yang tidak biasa.

Bagaimana cara memulai Threat Hunting dalam organisasi?

Untuk memulai Threat Hunting, organisasi perlu memiliki akses ke data log dan data jaringan yang lengkap, alat analitik yang memadai seperti SIEM (Security Information and Event Management), serta tenaga ahli keamanan siber yang terlatih dalam teknik-teknik Threat Hunting. Prosesnya biasanya dimulai dengan mengumpulkan data, membangun hipotesis ancaman, melakukan pencarian aktif, menganalisis temuan, dan kemudian menanggapi setiap ancaman yang terdeteksi.

Apa peran teknologi AI dan Machine Learning dalam Threat Hunting?

AI dan Machine Learning membantu menganalisis volume data yang besar dengan cepat, mengidentifikasi pola tidak normal, dan memprediksi potensi ancaman berdasarkan perilaku sebelumnya. Meskipun tidak sepenuhnya menggantikan peran manusia, teknologi ini memberikan dukungan penting bagi Threat Hunter dalam memprioritaskan ancaman dan mengurangi waktu respons terhadap insiden keamanan.

Apakah Threat Hunting hanya diperlukan oleh perusahaan besar?

Tidak. Meskipun perusahaan besar dengan data dan infrastruktur yang kompleks biasanya lebih aktif dalam Threat Hunting, perusahaan kecil dan menengah juga bisa mendapatkan manfaat dari pendekatan ini. Setiap organisasi yang menyimpan data sensitif atau memiliki operasional bisnis kritis perlu mempertimbangkan Threat Hunting sebagai bagian dari strategi keamanan siber proaktif.

Bagaimana mengukur efektivitas Threat Hunting dalam organisasi?

Efektivitas Threat Hunting dapat diukur melalui jumlah ancaman yang berhasil diidentifikasi, waktu yang dibutuhkan untuk mendeteksi dan merespons ancaman, dan pengurangan insiden keamanan berulang. Selain itu, metrik seperti dwell time (waktu rata-rata ancaman tersembunyi dalam sistem) dan time to containment (waktu untuk mengisolasi ancaman) juga dapat memberikan gambaran tentang seberapa efektif proses Threat Hunting di dalam organisasi.

Apa tantangan terbesar dalam melakukan Threat Hunting?

Salah satu tantangan terbesar dalam Threat Hunting adalah membedakan antara aktivitas jaringan yang normal dan ancaman potensial, terutama di lingkungan IT yang kompleks. Selain itu, kekurangan data yang lengkap, alat analisis yang kurang memadai, serta kurangnya tenaga ahli keamanan yang berpengalaman juga menjadi kendala dalam menjalankan Threat Hunting yang efektif. Tantangan lainnya termasuk false positives yang bisa membingungkan tim keamanan dan mengalihkan fokus dari ancaman nyata.

Bagaimana cara meningkatkan kemampuan Threat Hunting dalam tim keamanan siber?

Kemampuan Threat Hunting dapat ditingkatkan dengan memberikan pelatihan khusus tentang teknik-teknik Threat Hunting, menggunakan alat analitik canggih, serta mengikuti perkembangan tren ancaman siber terbaru. Mengintegrasikan otomatisasi dan machine learning dalam proses Threat Hunting juga membantu meningkatkan kecepatan dan akurasi deteksi ancaman. Selain itu, mengadakan simulasi serangan dan game perang siber (cyber wargames) juga dapat membantu tim keamanan lebih siap menghadapi ancaman nyata.