Badan Siber dan Sandi Negara (BSSN) mencatat ada 5,5 miliar serangan siber sepanjang 2025 lalu. Angka ini melonjak 714 persen atau tujuh kali lipat dibanding rata-rata tahunan periode 2020-2024.

Kerugian finansial dari serangan tersebut mencapai Rp19 triliun per tahunnya.

Angka ini menunjukkan seberapa besar kerugian yang terjadi jika sistem informasi bisnis tidak dikelola dengan baik. Salah satunya adalah dengan melakukan network vulnerability scan.

Artikel ini akan membantu Anda memahami bagaimana pemindaian kerentanan bisa mencegah sistem informasi perusahaan agar tetap aman dan terlindungi dari ancaman siber.

Apa Itu Network Vulnerability Scan?

Network vulnerability scan adalah proses sistematis untuk mengidentifikasi, mengklasifikasi, dan memprioritaskan kelemahan keamanan pada seluruh perangkat yang terhubung dalam jaringan perusahaan.

Proses ini dilakukan menggunakan perangkat lunak khusus yang secara otomatis memeriksa ribuan titik potensi kerentanan dalam waktu singkat.

Secara sederhana, proses ini bisa dianalogikan sebagai medical check-up menyeluruh untuk infrastruktur IT Anda.

Jika check-up kesehatan bertujuan mendeteksi penyakit sebelum berkembang menjadi kronis, maka vulnerability scan bertujuan menemukan celah keamanan sebelum dieksploitasi oleh penyerang.

Keduanya sama-sama tindakan preventif yang jauh lebih murah dibandingkan biaya penanganan setelah kerusakan terjadi.

Baca Juga : Apa itu Vulnerability Assessment? Pentingnya bagi Perusahaan

Mengapa Network Vulnerability Scan Penting untuk Bisnis?

Mengapa perusahaan perlu memeriksa keamanan sistem informasinya?

1. Ancaman Siber yang Terus Berkembang

Serangan siber tidak selalu datang dari teknik canggih atau peretas kelas atas. Ironinya, penyerang justru sering memanfaatkan celah yang sudah diketahui oleh tim IT namun belum ditambal.

Artinya, setiap tahun muncul puluhan ribu celah baru yang berpotensi menjadi pintu masuk ke jaringan perusahaan Anda. Tanpa melakukan vulnerability scan secara rutin, tim IT tidak akan memiliki visibilitas untuk mengetahui celah yang ada di infrastruktur dan celah yang belum ditangani.

2. Risiko Bisnis yang Besar

Berdasarkan IBM Cost of a Data Breach Report 2023, rata-rata biaya kebocoran data global mencapai USD 4,45 juta per insiden.

Di Indonesia, sektor keuangan menjadi salah satu yang paling terdampak dengan kerugian yang terus meningkat setiap tahunnya.

Kerugian ini datang dalam berbagai bentuk, seperti:

- Kerugian finansial langsung: biaya investigasi forensik, pemulihan sistem, kompensasi pelanggan, dan denda regulasi

- Kehilangan kepercayaan klien: 60 persen pelanggan akan mempertimbangkan ulang hubungan bisnis dengan perusahaan yang mengalami kebocoran data

- Downtime operasional: setiap jam sistem tidak berfungsi berarti kehilangan pendapatan, terutama untuk bisnis e-commerce dan layanan digital

- Potensi tuntutan hukum: pelanggan dan mitra bisnis yang dirugikan dapat mengambil jalur litigasi

3. Kepatuhan pada Regulasi di Indonesia

Di Indonesia, menjalankan network vulnerability scan menjadi sebuah kewajiban yang diwajibkan. Berikut ini beberapa regulasi yang mewajibkannya:

1. POJK (Peraturan Otoritas Jasa Keuangan) untuk sektor keuangan mensyaratkan penyelenggara sistem informasi melakukan assessment kerentanan secara berkala dan melaporkan hasilnya kepada regulator.

2. PP No. 71 Tahun 2019 (PP PSTE) tentang Penyelenggaraan Sistem dan Transaksi Elektronik mewajibkan setiap penyelenggara sistem elektronik untuk melakukan pengamanan terhadap sistem yang dikelolanya, termasuk identifikasi kerentanan dan penanganan insiden secara berkala.

3. ISO 27001 sebagai standar internasional untuk sistem manajemen keamanan informasi secara eksplisit mencantumkan vulnerability assessment sebagai kontrol wajib dalam klausul A.12.6 (mensyaratkan organisasi untuk mengidentifikasi kerentanan teknis secara tepat waktu dan mengambil tindakan perbaikan).

Baca Juga : Biaya Vulnerability Assessment: Estimasi dan Faktor Harga

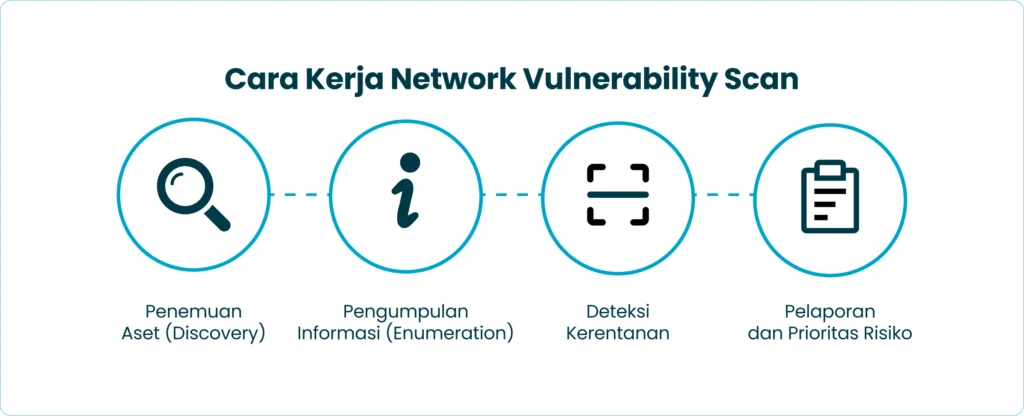

Cara Kerja Network Vulnerability Scan

Berikut lima tahapan utama dalam vulnerability scan:

1. Discovery & Inventory Aset

Tahap pertama adalah melakukan pemetaan menyeluruh terhadap seluruh aset yang terhubung ke jaringan perusahaan.

Scanner akan mengirimkan sinyal ke seluruh rentang IP untuk mengidentifikasi perangkat mana saja yang aktif. Mulai dari server, workstation, router, switch, printer, hingga perangkat IoT yang mungkin luput dari dokumentasi tim IT.

Tahapan ini krusial karena Anda tentu saja tidak bisa melindungi aset jika tidak mengetahui keberadaannya.

Data dari IONIX menunjukkan bahwa 70 persen perusahaan melaporkan serangan siber bermula dari aset yang tidak dikenal atau tidak terkelola. Artinya, perangkat yang tidak terdokumentasi (sering disebut sebagai shadow IT) adalah pintu masuk favorit penyerang.

2. Port Scanning & Service Enumeration

Setelah seluruh aset terpetakan, scanner akan lanjut ke tahap identifikasi port terbuka dan layanan yang berjalan di baliknya.

Pada tahap ini, scanner mengirimkan paket TCP/UDP ke setiap port dan menganalisis respons yang diterima.

Informasi yang dikumpulkan mencakup:

- nomor port

- protokol yang digunakan

- versi layanan

- banner informasi yang mungkin terbuka ke publik

3. Vulnerability Detection

Proses ketiga ini mencocokkan seluruh informasi yang telah dikumpulkan dengan database kerentanan global.

Scanner akan membandingkan versi software, konfigurasi sistem, dan layanan yang berjalan dengan puluhan ribu entri CVE (Common Vulnerabilities and Exposures) yang telah terdokumentasi.

Proses pencocokan ini mampu mengidentifikasi berbagai jenis kerentana seperti software yang sudah usang dan memiliki celah publik, konfigurasi yang tidak aman, protokol enkripsi yang lemah, hingga penggunaan kredensial default yang masih aktif.

4. Risk Prioritization

Tidak semua kerentanan memiliki tingkat bahaya yang sama, sehingga harus ada penilaian untuk memisahkan antara celah yang harus segera ditangani dan yang bisa ditunda.

Standar yang digunakan secara global adalah CVSS (Common Vulnerability Scoring System). Sistem ini memberikan skor numerik 0 hingga 10 pada setiap kerentanan, yang kemudian dikategorikan ke dalam empat tingkat keparahan :

- Critical (9.0 – 10.0): Kerentanan yang dapat dieksploitasi secara remote, tidak memerlukan autentikasi, dan berpotensi memberikan kontrol penuh pada penyerang

- High (7.0 – 8.9): Eksploitasi relatif mudah dengan dampak signifikan terhadap kerahasiaan, integritas, atau ketersediaan sistem

- Medium (4.0 – 6.9): Memerlukan kondisi tertentu untuk dieksploitasi, dampaknya terbatas

- Low (0.1 – 3.9): Sulit dieksploitasi atau dampaknya minimal

CVSS v4.0 juga memperkenalkan metrik tambahan seperti Exploit Maturity dan Environmental Metrics yang memungkinkan organisasi menyesuaikan skor berdasarkan konteks lingkungan mereka sendiri.

Sebagai contoh, kerentanan yang sudah memiliki exploit code publik dan terdeteksi dieksploitasi secara aktif (masuk dalam CISA KEV) akan mendapat prioritas lebih tinggi dibanding kerentanan yang hanya bersifat teoritis.

Baca Juga : 6 Langkah yang Perlu Dilakukan Pada Remediasi Kerentanan

5. Reporting & Rekomendasi Remediasi

Laporan vulnerability scan yang baik tidak hanya berisi daftar panjang temuan, melainkan menyajikan informasi dalam dua format :

- Laporan teknis untuk tim IT: Mencakup detail setiap kerentanan seperti CVE ID, skor CVSS, aset terdampak, keamanan port yang terlibat, dan langkah remediasi spesifik (patch yang perlu diinstal, konfigurasi yang harus diubah, atau layanan yang sebaiknya dinonaktifkan)

- Ringkasan eksekutif untuk manajemen: Menyajikan gambaran besar tingkat risiko organisasi, jumlah kerentanan berdasarkan level keparahan, dan rekomendasi strategis untuk alokasi sumber daya

Laporan inilah yang menjadi dasar pengambilan keputusan yang menghubungkan temuan keamanan dengan risiko bisnis.

Dokumentasi ini juga penting untuk keperluan audit dan pembuktian kepatuhan terhadap regulasi seperti ISO 27001 atau POJK yang mensyaratkan adanya rekam jejak assessment berkala.

Tanda-Tanda Perusahaan Anda Butuh Network Vulnerability Scan Sekarang

Banyak yang baru menyadari pentingnya pemindaian kerentanan setelah terkena insiden siber. Padahal, sinyal bahwa perusahaan membutuhkan vulnerability scan sebenarnya sudah muncul jauh sebelum serangan berhasil.

Simak checklist berikut untuk mengetahui seberapa besar kebutuhan perusahan Anda untuk melakukan pemindaian ini:

1. Audit Jaringan belum terlaksana dalam 6 bulan terakhir

Indikator paling sederhana namun paling sering diabaikan. Untuk perusahaan skala menengah, idealnya network vulnerability scan dilakukan minimal sekali per kuartal.

Jika jaringan Anda sudah lebih dari enam bulan tanpa assessment, artinya ada potensi ribuan CVE baru yang belum teridentifikasi statusnya.

2. Ada perangkat atau sistem baru yang baru diintegrasikan

Setiap kali ada penambahan aset seperti server baru, aplikasi bisnis, perangkat IoT, atau bahkan printer jaringan, maka attack surface juga makin bertambah.

Maka sebelum dan sesudah sistem baru masuk ke jaringan produksi, wajib melakukan scan ini untuk memastikan tidak ada celah yang terbawa.

3. Pernah ada insiden keamanan tapi belum diinvestigasi secara menyeluruh

Insiden kecil seperti anomali traffic, percobaan login mencurigakan, atau notifikasi dari sistem deteksi intrusi seringkali diabaikan karena dianggap tidak berdampak.

Padahal, banyak serangan besar yang bermula dari dengan aktivitas reconnaissance yang tampak sepele. Melakukan Network vulnerability scan pasca-insiden membantu memastikan tidak ada pintu belakang yang tertinggal atau konfigurasi yang sudah dimodifikasi penyerang.

4. Perusahaan wajib comply dengan regulasi tertentu

Jika perusahaan Anda bergerak di sektor keuangan dan harus mematuhi POJK, mengelola data pribadi sesuai PP PSTE, atau sedang menjalani sertifikasi ISO 27001, maka vulnerability assessment berkala adalah mandat yang tidak bisa ditawar.

Khususnya ISO 27001, standar ini secara eksplisit mensyaratkan identifikasi kerentanan teknis secara tepat waktu. Ketidakpatuhan bukan hanya berisiko celah keamanan, tapi juga sanksi administratif hingga pencabutan izin.

5. Tim IT internal tidak memiliki kapasitas atau tools untuk assessment menyeluruh

Tim IT yang sibuk menjaga operasional harian seringkali tidak memiliki kapasitas untuk melakukan vulnerability assessment yang menyeluruh.

Belum lagi investasi pada tools scanning komersial yang harganya tidak murah. Jika kondisi ini terjadi, berarti perusahaan Anda beroperasi dengan blind spot yang semakin membesar setiap harinya.

Lakukan Network Vulnerability Scan secara Komprehensif bersama DSG

Setelah memahami keseluruhan proses, jenis kerentanan, dan urgensi pemindaian berkala, satu hal yang perlu digarisbawahi bahwa pemindaian kerentanan adalah investasi perlindungan aset bisnis, bukan pengeluaran operasional yang bisa ditunda.

Untuk menjawab kebutuhan ini, DSG sebagai perusahaan cybersecurity yang berpengalaman menyediakan layanan Vulnerability Assessment yang mencakup network, aplikasi, dan infrastruktur cloud secara menyeluruh.

Didukung oleh tim profesional bersertifikasi dengan pengalaman lintas industri, DSG memastikan setiap assessment menghasilkan temuan yang valid, prioritas yang relevan dengan konteks bisnis Anda, dan rekomendasi remediasi yang actionable.

Hubungi kami untuk konsultasi gratis mengenai kebutuhan keamanan IT perusahaan Anda sekarang!