Network Access Control (NAC) adalah teknologi yang digunakan untuk mengelola dan mengontrol akses ke jaringan komputer, memastikan bahwa hanya perangkat yang terverifikasi dan memenuhi kebijakan keamanan yang dapat terhubung. Dengan semakin kompleksnya ancaman terhadap keamanan siber dan meningkatnya jumlah perangkat yang terhubung ke jaringan, NAC berfungsi sebagai lapisan proteksi yang vital.

Teknologi ini memungkinkan administrator jaringan untuk menetapkan kebijakan akses berdasarkan identitas pengguna, status perangkat, dan berbagai kondisi lainnya. Dengan demikian, Network Access Control membantu mencegah akses tidak sah dan memastikan keamanan data serta integritas sistem.

Apa itu Network Access Control (NAC)?

Network Access Control (NAC) adalah sistem yang digunakan untuk mengontrol dan mengelola akses perangkat ke jaringan komputer atau sistem. NAC bertujuan memastikan bahwa hanya perangkat yang memenuhi persyaratan keamanan yang dapat terhubung ke jaringan, sehingga melindungi data dan sumber daya dari ancaman yang mungkin timbul dari perangkat yang tidak terverifikasi.

Dalam lingkungan perusahaan atau organisasi, teknologi ini menjadi sangat penting karena dapat meminimalkan risiko keamanan yang ditimbulkan oleh perangkat yang tidak sah atau terinfeksi malware. Dengan semakin berkembangnya penggunaan perangkat pribadi (BYOD), Internet of Things (IoT), dan sistem berbasis cloud, tantangan untuk mengelola siapa yang dapat mengakses jaringan semakin kompleks.

Cara Kerja Network Access Control

Setiap langkah dalam proses NAC bertujuan untuk memastikan bahwa hanya perangkat yang sah dan aman yang dapat mengakses sumber daya jaringan. Berikut adalah cara kerja utama dari Network Access Control:

1. Proses Pemeriksaan

Langkah pertama dalam proses Network Access Control adalah pemeriksaan perangkat yang ingin terhubung ke jaringan. Ketika perangkat mencoba terhubung, NAC akan memulai pemeriksaan untuk mengevaluasi status keamanan perangkat tersebut. Pemeriksaan ini bisa mencakup deteksi perangkat keras, versi perangkat lunak, status pembaruan keamanan, serta apakah perangkat tersebut terinfeksi malware atau tidak.

2. Identifikasi dan Verifikasi

Setelah perangkat diperiksa, tahap berikutnya adalah identifikasi dan verifikasi pengguna atau perangkat. Pada tahap ini, Network Access Control akan memeriksa kredensial perangkat dan pengguna, termasuk username, password, atau autentikasi dua faktor (2FA). Proses verifikasi ini memastikan bahwa hanya pengguna yang terotorisasi yang dapat mengakses jaringan.

3. Pemberian Akses Jaringan

Setelah perangkat dan pengguna berhasil terverifikasi, Network Access Control akan memberikan akses ke jaringan sesuai dengan kebijakan yang telah ditentukan. Akses ini bisa bersifat penuh atau terbatas, tergantung pada peran pengguna, jenis perangkat, dan status keamanannya.

Misalnya, perangkat yang tidak memiliki pembaruan keamanan terbaru mungkin hanya diberikan akses terbatas untuk mencegahnya mengakses bagian sensitif dari jaringan. Kebijakan akses ini sangat bergantung pada konfigurasi yang telah ditentukan oleh administrator jaringan.

4. Proses Monitoring

Setelah perangkat mendapatkan akses ke jaringan, proses monitoring dimulai. NAC terus memantau aktivitas perangkat yang terhubung, termasuk aliran data dan interaksi dengan sumber daya jaringan lainnya. Jika terdeteksi adanya perilaku mencurigakan, seperti perangkat yang mencoba mengakses data yang tidak seharusnya, atau ada indikasi adanya malware, NAC dapat segera memutuskan koneksi perangkat tersebut.

Manfaat Network Access Control

Network Access Control memberikan berbagai manfaat penting dalam pengelolaan dan perlindungan jaringan komputer. Berikut adalah beberapa manfaat utama dari implementasi NAC dalam suatu organisasi.

1. Meningkatkan Keamanan Jaringan

Manfaat utama dari Network Access Control adalah peningkatan signifikan dalam keamanan jaringan. Dengan NAC, organisasi dapat memastikan hanya perangkat terverifikasi dan aman yang dapat mengakses jaringan mereka. Selain itu, dengan adanya kontrol akses yang ketat, NAC membantu mencegah pengguna yang tidak berwenang mengakses data sensitif, sehingga menjaga kerahasiaan dan integritas informasi dalam jaringan.

2. Mengurangi Risiko Serangan Malware

NAC juga berperan penting dalam mengurangi risiko serangan malware yang dapat merusak jaringan. Dengan memastikan hanya perangkat yang memenuhi kriteria keamanan yang dapat terhubung, NAC mengurangi kemungkinan perangkat terinfeksi malware mengakses jaringan perusahaan.

Perangkat yang tidak diperbarui atau memiliki konfigurasi yang rentan akan terdeteksi dan tidak diizinkan untuk terhubung, sehingga membatasi penyebaran malware. Selain itu, jika perangkat yang sudah terinfeksi berhasil terhubung, NAC dapat memonitor dan mendeteksi aktivitas mencurigakan, memutuskan koneksi perangkat tersebut dari jaringan, dan mencegah infeksi lebih lanjut.

3. Meningkatkan Produktivitas Karyawan

Dengan mengimplementasikan NAC, organisasi tidak hanya meningkatkan keamanan, tetapi juga mendukung produktivitas karyawan. Dengan mengontrol akses perangkat ke berbagai sumber daya jaringan, NAC memastikan bahwa karyawan hanya dapat mengakses informasi yang relevan dengan pekerjaan mereka, mengurangi gangguan atau akses yang tidak perlu.

4. Mempermudah Manajemen Jaringan

NAC juga menyederhanakan manajemen jaringan dengan memberikan administrator kontrol lebih besar terhadap perangkat yang terhubung ke jaringan. Dengan adanya kebijakan akses yang terdefinisi dengan jelas, administrator dapat dengan mudah mengelola perangkat dan pengguna yang memiliki hak akses tertentu.

Selain itu, fitur-fitur seperti pemisahan akses berdasarkan peran (role-based access control) memudahkan pengelolaan hak akses pengguna, mengurangi kemungkinan kesalahan konfigurasi. Dengan demikian, NAC mengurangi beban administrasi dan memungkinkan pemeliharaan jaringan yang lebih efektif dan efisien, sambil memastikan bahwa hanya perangkat yang sah yang dapat mengakses jaringan.

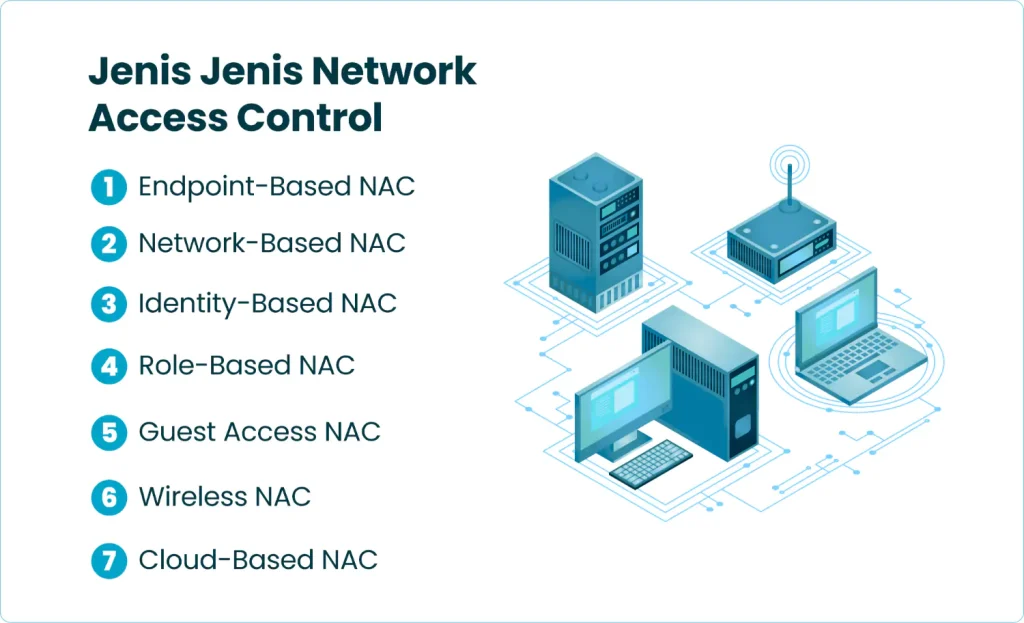

Jenis-jenis Network Access Control

Network Access Control (NAC) memiliki berbagai jenis yang dapat disesuaikan dengan kebutuhan dan kebijakan keamanan jaringan organisasi. Berikut ini penjelasan masing-masing jenis:

1. Endpoint-Based NAC

Endpoint-Based NAC adalah jenis Network Access Control yang berfokus pada perangkat yang ingin terhubung ke jaringan. Dalam pendekatan ini, kontrol akses dilakukan dengan memeriksa status perangkat, seperti perangkat keras, perangkat lunak, dan pembaruan keamanan. Hanya perangkat yang memenuhi persyaratan keamanan yang ditetapkan yang akan diizinkan untuk terhubung.

2. Network-Based NAC

Network-Based NAC berfokus pada pengontrolan akses yang terjadi pada level jaringan. Pendekatan ini memanfaatkan perangkat keras atau perangkat lunak jaringan untuk mengelola perangkat yang mencoba terhubung ke jaringan. Misalnya, sistem ini bisa menggunakan perangkat seperti switch dan router untuk memverifikasi status perangkat yang mencoba mengakses jaringan sebelum memberikan akses.

3. Identity-Based NAC

Identity-Based NAC mengontrol akses berdasarkan identitas pengguna. Dalam jenis ini, akses ke jaringan ditentukan oleh kredensial pengguna yang terdaftar, seperti username, password, atau autentikasi multi-faktor (MFA). Setelah pengguna teridentifikasi, NAC akan memberikan akses sesuai dengan peran atau kebijakan yang diterapkan pada individu tersebut.

4. Role-Based NAC

Role-Based NAC memberikan kontrol akses berdasarkan peran atau jabatan yang dimiliki oleh pengguna dalam organisasi. Setiap pengguna diberikan hak akses tertentu sesuai dengan peran mereka, yang memudahkan pengelolaan hak akses di seluruh jaringan.

Misalnya, seorang administrator mungkin memiliki akses penuh ke seluruh sumber daya jaringan, sementara seorang karyawan biasa hanya memiliki akses terbatas ke data atau aplikasi yang relevan dengan pekerjaannya. Pendekatan ini mempermudah pengelolaan akses secara efisien dan membantu memastikan hak akses selalu sesuai dengan tugas dan tanggung jawab setiap pengguna.

5. Guest Access NAC

Guest Access NAC dirancang untuk mengelola akses bagi pengguna tamu yang ingin terhubung ke jaringan. Jenis Network Access Control ini memungkinkan pengelolaan akses jaringan bagi perangkat yang bukan milik organisasi, seperti perangkat tamu atau perangkat pribadi yang digunakan oleh pengunjung.

Dengan Guest Access NAC, organisasi dapat memberikan akses terbatas hanya pada bagian-bagian tertentu dari jaringan, seperti internet publik, tanpa memberikan akses ke sumber daya atau data sensitif. Pengguna tamu biasanya diberikan kredensial sementara atau akses berbasis kode, yang memastikan keamanan jaringan tetap terjaga tanpa mengorbankan kenyamanan pengunjung.

6. Wireless NAC

Wireless NAC adalah jenis Network Access Control yang berfokus pada mengelola akses perangkat ke jaringan nirkabel (Wi-Fi). Mengingat banyaknya perangkat mobile yang terhubung ke jaringan nirkabel dalam organisasi, Wireless membantu memastikan bahwa hanya perangkat yang sah dan memenuhi persyaratan keamanan yang dapat mengakses jaringan Wi-Fi.

7. Cloud-Based NAC

Cloud-Based NAC adalah jenis Network Access Control yang berbasis di cloud, memungkinkan pengelolaan akses jaringan dari jarak jauh menggunakan infrastruktur cloud. Jenis ini memberikan fleksibilitas dan skalabilitas lebih tinggi karena dapat diakses melalui internet tanpa perangkat keras khusus di lokasi.

Cloud-Based juga memudahkan organisasi yang memiliki banyak lokasi atau karyawan remote, karena dapat mengontrol akses ke jaringan dari berbagai perangkat yang terhubung ke internet. Selain itu, pendekatan berbasis cloud sering kali lebih terjangkau dan lebih mudah untuk diperbarui dibandingkan dengan solusi NAC tradisional yang bergantung pada perangkat keras atau perangkat lunak lokal.

Kelebihan dan Kekurangan Network Access Control

Network Access Control menawarkan banyak keuntungan dalam hal pengelolaan dan perlindungan jaringan, tetapi juga memiliki beberapa tantangan yang perlu dipertimbangkan oleh organisasi sebelum mengimplementasikannya. Berikut adalah kelebihan dan kekurangan utama dari penerapannya.

1. Kelebihan Network Access Control

NAC memberikan berbagai manfaat yang membantu meningkatkan keamanan dan pengelolaan jaringan. Berikut adalah beberapa kelebihan dari teknologi ini:

a. Peningkatan Keamanan

Salah satu kelebihan utama dari NAC adalah peningkatan signifikan dalam tingkat keamanan jaringan. Dengan NAC, hanya perangkat yang memenuhi standar keamanan yang ketat yang diizinkan untuk mengakses jaringan, mencegah perangkat terinfeksi atau tidak terverifikasi masuk dan membahayakan infrastruktur.

NAC juga memungkinkan administrator untuk memantau aktivitas perangkat yang terhubung ke jaringan, sehingga dapat mendeteksi potensi ancaman lebih cepat. Selain itu, kebijakan keamanan yang diterapkan melalui NAC dapat melibatkan kontrol akses berbasis peran, identitas, atau status perangkat, yang semakin memperkecil risiko pelanggaran keamanan.

b. Kepatuhan Kebijakan Keamanan

NAC membantu organisasi dalam memastikan bahwa kebijakan keamanan yang diterapkan selalu dipatuhi oleh perangkat yang terhubung. Dalam banyak industri, organisasi harus memenuhi regulasi dan standar tertentu untuk menjaga keamanan data dan informasi sensitif (misalnya, GDPR, HIPAA, atau PCI-DSS).

Dengan menggunakan NAC, organisasi dapat memastikan bahwa perangkat yang terhubung selalu mengikuti standar keamanan yang ditetapkan, seperti penggunaan perangkat lunak antivirus terbaru atau pembaruan sistem yang rutin.

c. Pengendalian Akses yang Lebih Baik

NAC memungkinkan kontrol akses yang lebih ketat dan lebih terperinci ke sumber daya jaringan. Administrator dapat menentukan kebijakan yang mengatur siapa yang dapat mengakses apa, berdasarkan berbagai faktor, seperti identitas pengguna, jenis perangkat, lokasi, atau waktu.

Pengelolaan akses berbasis peran (Role-Based Access Control) memungkinkan organisasi untuk mengurangi risiko internal, dengan membatasi akses pengguna hanya pada data dan aplikasi yang relevan dengan pekerjaan mereka.

2. Kekurangan Network Access Control

Meski memiliki banyak manfaat, NAC juga menghadirkan beberapa kekurangan yang perlu dipertimbangkan oleh organisasi, terutama dalam hal implementasi dan pemeliharaan. Berikut adalah beberapa kekurangan dari penggunaan NAC:

a. Kompleksitas Implementasi

Implementasi NAC dapat menjadi sangat kompleks, terutama bagi organisasi yang memiliki infrastruktur jaringan yang besar atau terdistribusi. Proses pengaturan kebijakan akses, verifikasi perangkat, dan integrasi dengan sistem keamanan yang ada memerlukan perencanaan dan eksekusi yang cermat.

Jika tidak dilakukan dengan benar, proses ini bisa mengganggu operasional jaringan dan menyebabkan gangguan atau penurunan kinerja. Selain itu, organisasi juga perlu melatih staf TI untuk memahami cara kerja NAC dan bagaimana cara mengelola kebijakan akses yang ada, yang memerlukan waktu dan sumber daya.

b. Biaya

Implementasi Network Access Control juga bisa memerlukan biaya yang cukup besar, terutama jika organisasi membutuhkan perangkat keras atau perangkat lunak khusus. Selain itu, biaya lisensi perangkat NAC, pelatihan staf, dan pemeliharaan infrastruktur yang diperlukan untuk menjalankan sistem ini juga harus dipertimbangkan. Bagi organisasi kecil atau menengah, biaya tersebut bisa menjadi hambatan.

c. Pengaruh terhadap Kinerja Jaringan

NAC dapat mempengaruhi kinerja jaringan, terutama jika proses verifikasi dan pemeriksaan terlalu kompleks atau memakan waktu. Jika kebijakan tidak disesuaikan dengan benar, bisa terjadi penundaan saat perangkat mencoba terhubung ke jaringan, mengganggu pengalaman pengguna. Selain itu, jika tidak ada pemantauan efektif, perangkat yang memiliki masalah konfigurasi atau tidak terdaftar bisa memengaruhi performa jaringan.

Keamanan yang Lebih Terjamin dengan Network Access Control (NAC)

Menggunakan Network Access Control (NAC) memberikan berbagai manfaat signifikan bagi organisasi yang ingin menjaga jaringan mereka tetap aman dan terkelola dengan baik. Dengan kontrol akses yang ketat, NAC memastikan bahwa hanya perangkat yang terverifikasi dan memenuhi standar keamanan yang dapat terhubung, meminimalkan risiko ancaman dari perangkat yang tidak sah atau terinfeksi.

Selain itu, sistem ini mempermudah pengelolaan dan pemantauan akses pengguna, memastikan bahwa setiap perangkat atau individu hanya dapat mengakses sumber daya yang relevan dengan perannya, meningkatkan efisiensi dan mengurangi potensi kesalahan.

Lebih dari sekadar perlindungan, NAC juga membantu organisasi dalam mematuhi regulasi keamanan yang ketat dan menjaga integritas data. Dengan memastikan kepatuhan terhadap kebijakan keamanan dan memberikan visibilitas yang lebih besar terhadap perangkat yang terhubung, NAC memberikan rasa aman bagi perusahaan, sekaligus mendukung produktivitas karyawan.

FAQ (Frequently Asked Question)

Apakah NAC hanya bisa diterapkan di jaringan perusahaan besar saja?

Tidak. Meskipun awalnya NAC dikembangkan untuk kebutuhan enterprise, kini banyak solusi NAC berskala kecil hingga menengah dengan konfigurasi yang lebih sederhana dan biaya terjangkau. Bahkan UMKM atau sekolah bisa menerapkan NAC berbasis software open source untuk mengatur siapa yang boleh terhubung ke jaringan mereka.

Apa benar NAC bisa memutus akses perangkat yang sudah terhubung, bahkan tanpa pemilik perangkat tahu?

Benar. NAC bekerja secara real-time dan dapat mengidentifikasi perangkat yang melanggar kebijakan jaringan, misalnya tidak memiliki antivirus aktif. Sistem dapat secara otomatis memblokir, mengkarantina, atau mengalihkan perangkat ke VLAN terisolasi tanpa harus memberi notifikasi ke pengguna. Mekanismenya halus, tapi efektif.

Apakah NAC bisa membedakan perangkat milik tamu dan perangkat internal?

Bisa, dan ini adalah salah satu keunggulan NAC. Dengan kombinasi autentikasi dan profiling perangkat, sistem NAC dapat mengenali MAC address, sistem operasi, atau sertifikat digital untuk membedakan antara karyawan, vendor, atau tamu. Setelah dikenali, tiap jenis perangkat akan diberi hak akses sesuai kebijakan yang ditentukan.

Kenapa NAC masih diperlukan kalau sudah ada firewall dan antivirus?

Karena firewall dan antivirus bekerja setelah perangkat masuk ke jaringan, sementara NAC berfungsi sebagai gerbang awal. NAC mencegah perangkat yang tidak memenuhi standar keamanan untuk terhubung sama sekali. Jadi, NAC bersifat preventif di tingkat akses, bukan hanya mendeteksi atau memblokir ancaman seperti firewall.

Apakah NAC bisa berjalan tanpa agent di perangkat pengguna?

Ya, tergantung sistem NAC yang digunakan. Ada dua pendekatan: agent-based dan agentless. Yang agentless biasanya menggunakan teknik seperti SNMP, fingerprinting, dan integrasi dengan DHCP atau switch untuk mengidentifikasi perangkat. Namun, sistem agent-based biasanya lebih akurat karena bisa menggali lebih dalam informasi dari endpoint.

Bagaimana NAC mengamankan jaringan dari perangkat BYOD (Bring Your Own Device)?

Dengan menerapkan kebijakan akses berbasis peran dan perangkat, NAC dapat membatasi BYOD hanya pada internet VLAN atau akses terbatas. NAC juga bisa mengecek status keamanan perangkat BYOD, seperti OS terbaru atau antivirus aktif, sebelum mengizinkan akses. Jadi meski perangkatnya milik pribadi, kontrol tetap bisa diterapkan.

Apa NAC bisa diintegrasikan dengan Active Directory atau sistem otentikasi lainnya?

Bisa. Bahkan integrasi dengan AD, LDAP, RADIUS, atau SSO sangat umum dilakukan untuk memastikan hanya user yang sah yang mendapatkan akses sesuai haknya. Integrasi ini membuat NAC semakin powerful karena bisa menerapkan kebijakan berbasis identitas, bukan hanya perangkat.

Mengapa perangkat yang sama bisa diberi akses berbeda saat terkoneksi ke jaringan yang berbeda?

Karena NAC bisa menerapkan kebijakan dinamis berdasarkan lokasi, jenis koneksi (wired/wireless), atau profil VLAN. Jadi perangkat yang sama bisa diberikan akses penuh saat terhubung melalui kabel di kantor, tapi hanya akses internet saat menggunakan Wi-Fi umum di kafe, semuanya tergantung pada kebijakan administrator.

Apakah NAC hanya bisa digunakan di jaringan lokal saja?

Tidak. Banyak sistem NAC modern sudah mendukung jaringan hybrid, termasuk VPN dan akses cloud. NAC bisa diperluas hingga endpoint yang bekerja dari rumah (WFH) atau terhubung via remote access, selama integrasi dilakukan dengan sistem otentikasi pusat atau endpoint agent yang dikontrol dari jarak jauh.

Apa risiko jika organisasi tidak menerapkan NAC sama sekali?

Tanpa NAC, siapa pun bisa menghubungkan perangkat ke jaringan selama tahu SSID Wi-Fi atau punya kabel LAN. Ini membuka celah besar terhadap serangan internal, seperti rogue device, sniffing, atau malware dari flashdisk. NAC adalah lapisan kontrol awal yang menyaring siapa dan perangkat apa yang boleh masuk, sebelum terjadi pelanggaran lebih jauh.