Kebocoran data tidak selalu terjadi karena serangan hacker. Banyak kasus justru muncul dari celah kecil yang menumpuk, seperti kesalahan karyawan, akses yang terlalu luas, atau sistem yang tidak diperbarui.

Karena itu, penting untuk memahami penyebab kebocoran data di perusahaan sebelum menentukan strategi pencegahan.

Jika akar masalahnya tidak jelas, kontrol keamanan akan sering tidak tepat sasaran dan deteksi terlambat dilakukan.

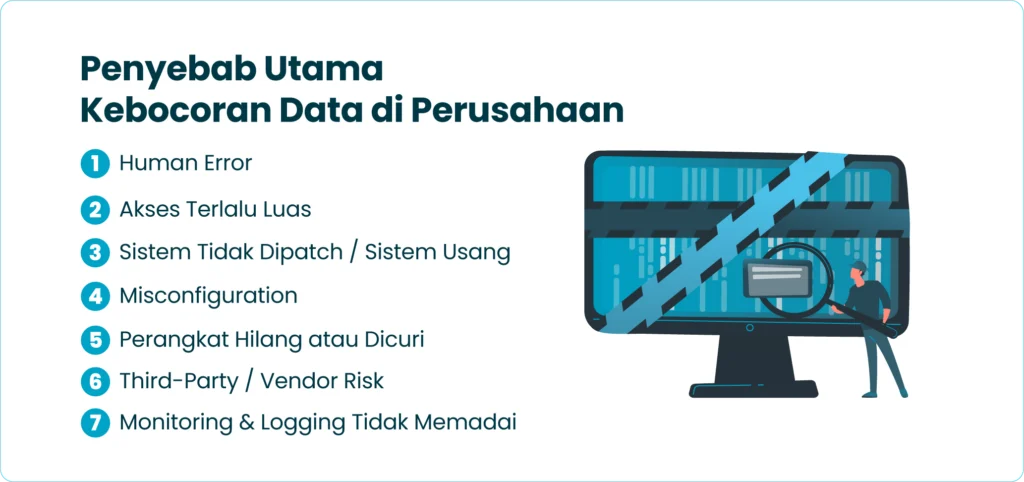

Dalam artikel ini, Anda akan menemukan tujuh penyebab utama kebocoran data beserta mapping kontrol pencegahan dan sinyal deteksi sejak dini.

7 Penyebab Utama Kebocoran Data di Perusahaan

1. Human Error (Kesalahan Karyawan)

Penyebab kebocoran data di perusahaan paling besar berasal dari kesalahan karyawan atau human error. Human error sendiri terjadi saat karyawan melakukan kesalahan tanpa sengaja dan kesalahan tersebut membuka jalan bagi kebocoran data.

Biasanya, masalah muncul ketika karyawan salah membagikan dokumen, salah mengirim data, atau tertipu phishing sehingga akun kerja diambil alih.

Contoh human error yang biasa terjadi di perusahaan:

- Staf HR mengirim file gaji ke alamat email yang salah

- Tim sales membagikan dokumen pelanggan dengan akses “siapa pun yang memiliki tautan”

- Karyawan mengeklik tautan phishing dan memasukkan kredensial pada halaman palsu

2. Akses Terlalu Luas (Akses Berlebih / Privilege Creep)

Maksud dari akses terlalu luas adalah ketika perusahaan memberi izin akses yang tidak sesuai kebutuhan kerja.

Masalah ini sering muncul karena perusahaan tidak menerapkan prinsip least privilege atau tidak mencabut akses saat karyawan pindah peran. Akibatnya, satu akun yang kompromi dapat membuka lebih banyak data daripada yang seharusnya.

Contohnya seperti:

- Karyawan yang pindah divisi masih dapat membuka database divisi sebelumnya

- Akun admin dipakai untuk pekerjaan harian karena dianggap lebih praktis

- Akun karyawan lama tetap aktif dan masih punya akses ke folder sensitif

3. Sistem Usang dan Tidak Dipatch (Legacy & Unpatched System)

Yang dimaksud dengan sistem usang adalah aplikasi, server, atau perangkat yang tidak lagi mendapat pembaruan keamanan atau jarang dipatch. Ketika perusahaan menunda patch, penyerang bisa memanfaatkan celah yang sudah dikenal publik untuk masuk ke sistem dan mencuri data.

Contoh sistem usang di perusahaan:

- Server masih memakai sistem operasi yang sudah end-of-life

- Aplikasi internal tidak pernah diperbarui karena khawatir mengganggu operasional

- Perusahaan menunda patch kritis meski vendor sudah merilis perbaikan

Baca Juga : Kebocoran Data BPJS: Implikasinya untuk Bisnis di era UU PDP

4. Misconfiguration (Salah Konfigurasi Server/Cloud/Permission)

Misconfiguration adalah kesalahan konfigurasi yang membuat data terbuka, mudah diakses, atau tidak terlindungi. Masalah ini sering terjadi pada cloud storage, database, permission folder, firewall rule, dan layanan yang dipublikasikan tanpa kontrol yang cukup.

Beberapa kasus misconfiguration yang terjadi:

- Bucket cloud terbuka untuk publik tanpa disadari

- Database bisa diakses dari internet tanpa autentikasi kuat

- Firewall membuka port yang tidak diperlukan untuk layanan publik

5. Perangkat Hilang atau Dicuri (Laptop/HP/Media Penyimpanan)

Perangkat hilang atau dicuri dapat memicu kebocoran data ketika perangkat menyimpan data sensitif tanpa enkripsi, atau perangkat masih terhubung dengan akun perusahaan. Tanpa proteksi endpoint, siapa pun yang memegang perangkat bisa mengakses email, file, atau aplikasi kerja.

Jika beberapa hal di bawah ini terjadi, segera lakukan follow up agar tidak terjadi data breach:

- Laptop berisi data pelanggan hilang saat perjalanan dinas

- Ponsel kerja yang masih login ke email perusahaan dicuri

- Flashdisk berisi laporan keuangan tercecer tanpa enkripsi

6. Risiko Pihak Ketiga (Vendor/Mitra/Supply Chain)

Risiko pihak ketiga muncul ketika vendor atau mitra yang memproses data perusahaan mengalami insiden keamanan. Walau kebocoran terjadi di luar sistem internal, perusahaan tetap menanggung dampaknya karena data pelanggan, data karyawan, atau data bisnis ikut terekspos.

Contohnya adalah ketika:

- Vendor payroll bocor sehingga data karyawan ikut tersebar

- Penyedia SaaS CRM diretas dan data pelanggan terdampak

- Vendor memiliki akses remote, tetapi tidak menerapkan kontrol keamanan yang memadai

7. Monitoring dan Logging yang Lemah

Monitoring dan logging yang lemah membuat perusahaan terlambat mendeteksi insiden dan kesulitan menelusuri sumber kebocoran. Dalam banyak kasus, data exposure sudah terjadi lama, tetapi perusahaan baru sadar setelah ada laporan eksternal atau temuan audit.

Contoh di perusahaan:

- Perusahaan tidak memiliki alert untuk percobaan login berulang

- Log hanya disimpan beberapa hari sehingga jejak insiden hilang

- Tim keamanan tidak memantau aktivitas download data dalam jumlah besar

Cara Mengatasi dan Mencegah Kebocoran Data Secara Sistematis

Kunci pencegahan muculnya penyebab kebocoran data di perusahaan adalah membangun kontrol yang konsisten dari hulu ke hilir.

Dimulai dengan mengurangi peluang (prevention), mempercepat penemuan (detection), dan mempercepat pemulihan (response). Kontrol ini penting karena penyebab kebocoran data di perusahaan jarang terjadi karena satu faktor tunggal.

Verizon Data Breach Investigations Report 2025 menunjukkan bahwa keterlibatan human error masih tinggi dalam insiden pelanggaran keamanan yaitu sekitar 60 % dari kasus melibatkan manusia, baik melalui kesalahan, manipulasi sosial, maupun penyalahgunaan akses.

Berikut pendekatan sistematis yang bisa Anda terapkan di perusahaan.

1. Tetapkan Prioritas Berbasis Risiko Data

Mulai dari mendefinisikan data yang paling kritis seperti data pelanggan (PII), data finansial, kredensial, dan intellectual property.

Setelah itu, terapkan klasifikasi data (misalnya: publik, internal, rahasia) dan tentukan aturan minimum untuk tiap kelas (siapa boleh akses, boleh dikirim ke mana, boleh disimpan di device atau tidak).

Langkah ini mengurangi blind spot dan memudahkan Anda menerapkan kontrol yang tepat sasaran.

2. Kendalikan Akses dengan Prinsip Least Privilege

Banyak kebocoran membesar karena akun punya akses berlebih.

Solusinya terapkan RBAC dan least privilege, lalu rapikan proses joiner–mover–leaver supaya akses otomatis berubah saat karyawan pindah peran atau keluar.

Untuk akses admin, gunakan PAM dan batasi pemakaian akun privileged hanya saat perlu dengan approval dan pencatatan.

3. Tutup Celah Teknis dengan Patching dan Mengurangi Legacy Exposure

Patch management wajib memiliki SLA yang jelas, terutama untuk patch kritis. Anda juga perlu inventaris aset yang rapi agar tidak ada server yang terlupakan.

Lalu untuk sistem legacy yang belum bisa diganti, kurangi risikonya dengan segmentasi jaringan, pembatasan akses, dan hardening.

Baca Juga : Cara Mencegah Kebocoran Data dengan Manajemen Akses Karyawan

4. Cegah Misconfiguration, Terutama pada Cloud

Salah konfigurasi seringkali terjadi karena perubahan cepat, banyak akun, dan kontrol yang tidak konsisten. Laporan Verizon DBIR 2025 menegaskan bahwa kesalahan dan kelemahan kontrol dasar masih berkontribusi besar pada breach, sehingga perusahaan perlu memperkuat kontrol konfigurasi, akses, dan monitoring secara konsisten.

Sementara itu, Tenable 2025 Cloud Security Risk Report melaporkan bahwa 9% cloud storage yang dapat diakses publik berisi data sensitif, dan 97% di antaranya tergolong restricted/konfidensial.

Karena itu, terapkan baseline konfigurasi, review perubahan (change management), serta alat posture management (misalnya CSPM) untuk mendeteksi bucket publik, permission salah, port terbuka, atau secret yang tersimpan sembarangan.

5. Pasang Pagar ketika Data Keluar

Untuk menekan kebocoran data pelanggan akibat salah kirim atau salah share, gunakan kombinasi:

- DLP di email, endpoint, dan cloud storage (untuk mendeteksi PII dan mencegah pengiriman keluar)

- Enkripsi full-disk untuk laptop dan kontrol MDM (remote lock/wipe)

- Kebijakan berbagi dokumen yang ketat (default “restricted”, bukan “public link”)

6. Perkuat Deteksi dengan Logging Terpusat dan Alert

Pencegahan tidak pernah 100% berhasil, oleh karena itu setidaknya Anda bisa mendeteksi kebocoran data lebih cepat.

IBM Cost of a Data Breach Report 2025 mencatat rata-rata waktu untuk mengidentifikasi dan menahan insiden mencapai 241 hari. Angka ini menunjukkan perusahaan perlu memperkuat monitoring dan logging agar bisa mendeteksi anomali lebih cepat.

Bangun SIEM/logging terpusat dan buat alert untuk skenario nyata, seperti:

- login anomali

- mass download

- perubahan permission

- akses ke data sensitif di luar jam kerja

- aktivitas API yang tidak wajar

7. Siapkan Respons dengan SOP Insiden & Latihan Berkala

Buat playbook incident response yang jelas (siapa melakukan apa, kapan isolasi sistem, kapan reset kredensial, kapan komunikasi internal/eksternal). Lakukan drill agar tim tidak panik saat insiden terjadi. Respons yang terstruktur membantu mengurangi dampak, menekan downtime, dan mempercepat pemulihan.

DSG Siap Membantu Keamanan Data Perusahaan Anda

Penyebab kebocoran data di perusahaan jarang terjadi karena satu akibat saja. Dalam banyak kasus, insiden muncul dari kombinasi human error, akses berlebih, sistem yang tidak diperbarui, salah konfigurasi, hingga lemahnya monitoring.

Jika perusahaan hanya memperbaiki satu sisi tanpa membangun sistem pencegahan yang menyeluruh, risiko tetap akan muncul di titik lain.

Karena itu, pencegahan kebocoran data perlu dilakukan secara sistematis mulai dari pengelolaan akses, patch management, kontrol konfigurasi, perlindungan endpoint, hingga monitoring dan respons insiden yang terstruktur.

Jika perusahaan Anda belum memiliki tim atau waktu untuk menjalankan kontrol tersebut secara konsisten, Anda bisa mempertimbangkan bekerja sama dengan layanan Managed Service Provider (MSP) yang berpengalaman di lingkungan keamanan TI.

MSP bisa membantu mengelola patch dan konfigurasi, memantau sistem, serta memastikan praktik keamanan berjalan rutin sehingga tim internal bisa fokus pada operasional bisnis.

Hubungi tim DSG untuk menjadwalkan konsultasi gratis mengenai kemanan perusahaan Anda sekarang!